Информация и информационные правоотношения все чаще

становятся новым предметом преступного посягательства.

К преступлениям этой категории УК РФ относит: неправомерный

доступ к компьютерной информации (ст. 272); создание, исполь-

зование и распространение вредоносных программ для ЭВМ (ст.

273); нарушение правил эксплуатации ЭВМ, системы ЭВМ или их

сети (ст. 274).

Общий объект данных преступлений — общественные отноше-

ния по обеспечению информационной безопасности, а непосред-

ственными объектами преступного посягательства являются: базы

и банки данных, отдельные файлы конкретных компьютерных сис-

тем и сетей, а также компьютерные технологии и программные

средства, включая те, которые обеспечивают защиту компьютер-

ной информации от неправомерного доступа.

Под информацией понимаются сведения о лицах, предметах,

фактах, событиях, явлениях и процессах независимо от формы

их представления. Документированная информация — это за-

фиксированные на материальном носителе сведения с реквизи-

тами, которые позволяют их идентифицировать. Компьютерная

информация считается документированной, но хранящейся в

ЭВМ или управляющей ею в соответствии с программой и (или)

предписаниями пользователя.

К машинным носителям компьютерной информации относятся

блоки памяти ЭВМ, ее периферийные системы, компьютерные

средства связи, сетевые устройства и сети электросвязи.

Ответственность по ст. 272 УК РФ наступает в случае, если

неправомерный доступ к компьютерной информации привел к

таким опасным последствиям, как уничтожение, блокирование,

модификация, копирование информации либо нарушение работы

ЭВМ, их системы или сети.

Уничтожением считается такое изменение информации, ко-

торое лишает ее первоначального качества, вследствие чего она

перестает отвечать своему прямому назначению. Под блокиро-

ванием понимается временная или постоянная невозможность

доступа к информации со стороны законного пользователя, а под

Глава 38. Методика расследования

преступлений в сфере компьютерной информации

модификацией — ее видоизменение с появлением новых, неже-

лательных свойств. Копирование — это воспроизведение точного

или относительно точного аналога оригинала; а нарушение ра-

боты ЭВМ, их системы или сети — замедление, зацикливание,

прекращение действия программы, нарушение порядка выполне-

ния команд, отказ в выдаче информации, отключение элементов

компьютерной системы, другие нештатные ситуации. При этом

системой считается взаимосвязанная совокупность компьютеров

с их единым организационно-техническим обеспечением, а сетью

— объединение систем ЭВМ, действующих на определенной

территории.

При расследовании неправомерного доступа к компьютерной

информации обстоятельства содеянного устанавливаются в та-

кой очередности:

1) факт неправомерного доступа к информации в компьютер-

ной системе или сети;

2) место несанкционированного проникновения в эту систему

или сеть;

3) время совершения преступления;

4) способ несанкционированного доступа;

5) степень надежности средств защиты компьютерной инфор-

мации;

6) лица, совершившие неправомерный доступ, их виновность

и мотивы преступления;

7) вредные последствия содеянного.

Для рассматриваемых преступлений характерны такие си-

туации начала расследования:

1. Собственник компьютерной системы обнаружил нарушение

ее целостности и (или) конфиденциальности, установил виновное

лицо и заявил о случившемся в правоохранительные органы.

2. Собственник самостоятельно выявил названные наруше-

ния, однако не смог установить злоумышленника и заявил о слу-

чившемся.

3. Сведения о нарушении целостности и (или) конфиденци-

альности информации и виновном субъекте стали известны или

непосредственно обнаружены компетентным органом, владелец

компьютерной системы этот факт скрывает.

4. Правоохранительным органом обнаружены признаки проти-

воправного вторжения в компьютерную систему, виновное лицо и

владелец информации неизвестны.

§ 1. Расследование фактов неправомерного доступа к компьютерной информации 711

Факт неправомерного доступа к информации обнаружива-

ют, как правило, пользователи компьютерной системы или сети.

Такие факты иногда устанавливаются в ходе оперативно-

розыскной деятельности органов внутренних дел, ФСБ, ФСНП

России. Их можно выявить и в ходе прокурорских проверок, реви-

зий, судебных экспертиз, следственных действий по расследуе-

мым делам.

Признаками несанкционированного доступа или подготовки к

нему могут служить:

а) появление в компьютере искаженных данных;

б) длительное необновление кодов, паролей и других защит-

ных средств компьютерной системы;

в) увеличение числа сбоев в работе ЭВМ;

г) участившиеся жалобы пользователей компьютерной систе-

мы или сети.

Таким фактам могут предшествовать или сопутствовать:

1) осуществление без необходимости сверхурочных работ;

2) немотивированные отказы отдельных сотрудников, обслу-

живающих компьютерную систему или сеть, от очередного отпус-

ка;

3) приобретение работником для личного пользования доро-

гостоящего компьютера;

4) чистые дискеты или диски, принесенные на работу кем-то

из сотрудников компьютерной системы под предлогом копирова-

ния программ для компьютерных игр;

5) участившиеся случаи перезаписи отдельных данных без

серьезных на то причин;

6) необоснованный интерес некоторых работников к содержа-

нию чужих принтерных распечаток;

7) повторный ввод в компьютер одной и той же информации и

др.

Необходимо выяснить также признаки неправомерного досту-

па, выражающиеся в отступлениях от установленного порядка

обработки документов. Имеются в виду:

а) нарушения принятых правил оформления документов и из-

готовления машинограмм;

б) лишние документы, подготовленные для обработки на ЭВМ;

в) несоответствие информации, содержащейся в первичных

документах, данным машинограмм;

г) преднамеренные утрата или уничтожение первичных доку-

ментов и машинных носителей информации, внесение искажений

в данные их регистрации. Следует, однако, помнить, что пере-

Глава 38. Методика расследования

преступлений в сфере компьютерной информации

численные признаки могут быть результатом не только злоупот-

реблений, но и других причин, например халатности персонала,

случайных ошибок и сбоев компьютерной техники.

Место несанкционированного проникновения в компьютер-

ную систему или сеть удается установить с определенными труд-

ностями, поскольку таких мест может быть несколько. На практике

чаще обнаруживается место неправомерного доступа к компью-

терной информации с целью хищения денежных средств, но для

этого также приходится выявлять все места работы компьютеров,

имеющих единую телекоммуникационную связь.

Гораздо проще это место устанавливается тогда, когда рассле-

дуется несанкционированный доступ к единичному компьютеру. Но

и тут нужно учитывать, что информация на машинных носителях

может храниться в других помещениях.

Во много раз труднее определить место непосредственного

применения технических средств удаленного несанкционирован-

ного доступа, которые не входят в данную компьютерную систему

или сеть. К его установлению необходимо привлекать соответст-

вующих специалистов. Необходимо выяснить также место хране-

ния информации на машинных носителях, добытой преступником

в результате неправомерного доступа к компьютерной системе

или сети.

Время несанкционированного доступа можно определить с

помощью программ общесистемного назначения. В работающем

компьютере они обычно фиксируют текущее время. Если данная

программа функционирует, то при несанкционированном входе в

систему или сеть время работы на компьютере любого пользова-

теля и производства конкретной операции автоматически фикси-

руется в оперативной памяти. Тогда время несанкционированно-

го доступа можно определить в ходе следственного осмотра ком-

пьютера, его распечаток или дискет, производимого с участием

специалиста, чтобы информация, находящаяся в оперативной

памяти ЭВМ или на дискете, не была случайно стерта. В качестве

специалистов могут выступать, например, сотрудники информа-

ционных центров МВД, ГУВД, УВД субъектов Российской Феде-

рации.

Время несанкционированного доступа устанавливается и пу-

тем допроса свидетелей из числа сотрудников данной компью-

терной системы. Выясняется, когда именно каждый из них рабо-

тал на ЭВМ, если это не было зафиксировано в автоматическом

режиме.

§ 1. Расследование фактов неправомерного доступа к компьютерной информации 713

Способы преступных манипуляций в сфере компьютерной

информации могут быть разделены на две большие группы. Первая

группа осуществляется без использования компьютерных уст-

ройств в качестве инструмента для проникновения извне в ин-

формационные системы или воздействия на них. Это могут быть:

а) хищение машинных носителей информации в виде блоков

и элементов ЭВМ;

б) использование визуальных, оптических и акустических

средств наблюдения за ЭВМ;

в) считывание и расшифровка различных электромагнитных

излучений компьютера и обеспечивающих систем;

г) фотографирование информации в процессе ее обработки;

д) изготовление бумажных дубликатов входных и выходных

документов, копирование распечаток;

е) использование оптических и акустических средств наблю-

дения за лицами, имеющими отношение к необходимой зло-

умышленнику информации, фиксация их разговоров;

ж) осмотр и изучение не полностью утилизированных отходов

деятельности компьютерных систем;

з) вступление в прямой контакт с лицами, имеющими отноше-

ние к необходимой злоумышленнику информации, получение от

них под разными предлогами нужных сведений и др.

Для таких действий, как правило, характерна достаточно ло-

кальная следовая картина. Она определяется тем, что место со-

вершения преступных действий и дислокация объекта преступно-

го посягательства расположены вблизи друг от друга или совпа-

дают. Приемы их исследования достаточно традиционны.

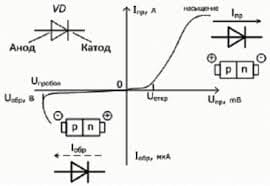

Вторая группа преступных действий осуществляется с исполь-

зованием компьютерных и коммуникационных устройств. Тогда

несанкционированный доступ реализуется с помощью различных

способов: подбором пароля, использованием чужого имени, оты-

сканием и применением пробелов в программе, а также других мер

преодоления защиты компьютерной информации. Конкретный спо-

соб несанкционированного доступа можно установить путем до-

проса свидетелей из числа лиц, обслуживающих компьютерную

систему, и ее разработчиков. При этом следует учитывать выяв-

ленную следовую картину. У них необходимо выяснить как пре-

ступник мог проникнуть в защищенную систему, например узнать

идентификационный номер законного пользователя, код, пароль

для доступа, получить сведения о других средствах защиты систе-

мы или сети ЭВМ (см. схему).

Глава 38. Методика расследования

преступлений в сфере компьютерной информации

2015-10-16

2015-10-16 590

590