Раздел 1. Способы и средства защиты информации

От несанкционированного доступа

1. Классификация и характеристика угроз безопасности информации в автоматизированных системах (АС). Общая характеристика источников угроз несанкционированного доступа в АС.

2. Модель угроз безопасности информации, обрабатываемой в АС.

3. Характеристика угроз несанкционированного доступа в операционную среду.

4. Характеристика угроз несанкционированного доступа к базам данных.

5. Классификация (виды) и общая характеристика угроз безопасности информации, реализуемых с использованием протоколов межсетевого взаимодействия. Схема сетевых атак на протоколы стека TCP/IP.

6. Характеристика угроз программно-математических воздействий. Недекларированные возможности.

7. Виды и характеристика вредоносных программ (программные закладки; классические программные (компьютерные) вирусы; вредоносные программы, распространяющиеся по сети (сетевые черви).

8. Классификация и общая характеристика методов (технологий) обеспечения безопасности информации, обрабатываемой в АС.

9. Современные технологии идентификации и аутентификации. Протоколы аутентификации.

10. Технологии управления доступом к информации на основе дискретного управления доступом.

11. Технологии управления доступом к информации на основе мандатного управления доступом.

12. Технологии управления доступом к информации на основе ролевого управления доступом.

13. Понятие межсетевого экрана (МЭ) и сетевого периметра. Типы МЭ. Понятие и назначение DMZ.

14. Современные технологии контроля и обеспечения целостности информации.

15. Методы обнаружения вторжений. Сетевые системы обнаружения вторжений.

16. Технологии антивирусной защиты. Антивирусы.

17. Криптографические алгоритмы. Криптографическая стойкость. Иммитостойкость.

18. Симметричные и асимметричные криптосистемы (общая характеристика)

19. Управление криптографическими ключами. Понятие ключа шифрования виды ключей. Постановка проблемы управления криптографическими ключами. Генерация ключей. Системы управления ключами в случае симметричного алгоритма шифрования.

20. Классификация шифров. Шифры перестановки. Шифры замены. Шифры гаммирования.

21. Блочные системы шифрования. Алгоритмы блочного шифрования. Режимы шифрования блочных шифров.

22. Алгоритм шифрования данных ГОСТ 28147-89. Режимы использования ГОСТ 28147-89.

23. Алгоритм шифрования данных DES. Режимы использования DES.

24. Электронная цифровая подпись. Криптографические протоколы. Алгоритмы цифровой подписи. Стандарт цифровой подписи ГОСТ Р 34.10-2012.

25. Функция хеширования. Алгоритмы хеширования. Стандарт вычисления хеш-функции ГОСТ Р 34.11-2012.

26. Классы защищенности СВТ от НСД. Показатели защищенности средств вычислительной техники (СВТ) от несанкционированного доступа (НСД). Требования по защите СВТ от НСД различных классов.

27. Классы защищенности АС от НСД. Показатели защищенности АС от НСД. Требования по защите АС от НСД различных классов.

28. Классы защищенности МЭ от НСД. Показатели защищенности МЭ от НСД. Требования по защите МЭ от НСД различных классов.

29. Средства контроля защищенности информации от несанкционированного доступа типа «Ревизор-1», «Ревизор-2», «Терьер-3,0», «Фикс».

30. Сканеры безопасности «Сканер - ВС», «XSpider» и др.

Список рекомендуемой литературы по разделу 1

Основная литература

1. Бутакова Н.Г., Семененко В.А., Федоров Н.В. Криптографическая защита информации: учебное пособие для вузов. – М.: Изд-во МГИУ, 2011. – 316 с. - ISBN 978-5-2760-1503-3

2. Девянин П.Н. Модели безопасности компьютерных систем. Управление доступом и информационными потоками [Электронный ресурс]: Учеб. пособие / П. Н. Девянин. - М.: Горячая линия-Телеком, 2012. - 320 с. - Доступ к электронной версии книги открыт на сайте http://e.lanbook.com/. - ISBN 978-5-9912-0147-6.

3. Программно-аппаратная защита информации: учеб. пособие / П.Б. Хорев.- М.:Форум, 2012. – 352 с.

4. Рябко Б.Я. Криптографические методы защиты информации [Текст]: Учеб. пособие / Б. Я. Рябко, А. Н. Фионов. - 2-е изд., стер. - М.: Горячая линия-Телеком, 2013. - 229 с. - Доступ к электронной версии книги открыт на сайте http://e.lanbook.com/. - ISBN 978-5-9912-086-2.

5. Шаньгин В.Ф .Информацион наябезопасность и защита информации [Текст]: [учеб. пособие] / В. Ф. Шаньгин. - М.: ДМК Пресс, 2014. - 702 с. - Доступ к электронной версии книги открыт на сайте http://e.lanbook.com/. - ISBN 978-5-94074-768-0. 004.056(075.8) - Ш-228

Дополнительная литература

1. Белов Е.Б., Лось В.П., Мещеряков Р.В., Шелупанов А.А. Основы информационной безопасности: учеб. пособие для вузов. – М.: Горячая линия – Телеком, 2006. – 544 с. - ISBN 5-93517-292-5: 204-33. Доступ к электронной версии книги открыт на сайте http://e.lanbook.com/. - ISBN 5-93517-292-5.

2. Бернет С. Криптография. Официальное руководство RSA Security [Текст]: Пер. с англ. / С. Бернет, С. Пейн. - М.: Бином, 2002. - 382 с. - ISBN 5-9518-0003-Х. - ISBN 0-07-213139-Х: 168-00.

3. Введение в информационную безопасность [Электронный ресурс]: Учеб. пособие для вузов / А. А. Малюк [и др.]; Под ред. В.С. Горбатова. - М.: Горячая линия-Телеком, 2011. - 288 с. - Доступ к электронной версии книги открыт на сайте http://e.lanbook.com/. - ISBN 978-5-9912-0160-5.

4. Малюк А.А. Теория защиты информации [Электронный ресурс] / А. А. Малюк. - М.: Горячая линия-Телеком, 2012. - 184 с. - Доступ к электронной версии книги открыт на сайте http://e.lanbook.com/. - ISBN 978-5-9912-0246-6.

5. Мельников Д.А. Информацион ная безопасность открытых систем [Текст]: Учебник/ Д. А. Мельников. - М.: Флинта: Наука, 2013. - 448 с. - ISBN 978-5-9765-1613-7; ISBN 978-5-02-037923-7. 004.056(075.8) - М-482

6. Основы криптографии [Текст]: Учеб. пособие / А. П. Алферов [и др.]. - 3-е изд., испр. и доп. - М.: Гелиос АРВ, 2005. - 480 с. - ISBN 5-85438-137-0.

7. Платонов В.В. Программно-аппаратные средства защиты информации [Текст]: Учебник / В. В. Платонов. - М.: Академия, 2013. - 336 с. - (Высшее профессиональное образование. Бакалавриат). - ISBN 978-5-7695-9327-7.

8. Шаньгин В.Ф. Защита информации в компьютерных системах и сетях [Электронный ресурс]: [Учеб. пособие] / В. Ф. Шаньгин. - М.: ДМК Пресс, 2012. - 592 с. - Доступ к электронной версии книги открыт на сайте http://e.lanbook.com/. - ISBN 978-5-94074-637-9.

Раздел 2. Способы и средства защиты информации от утечки

по техническим каналам

1. Объект информатизации. Основные технические средства и системы (ОТСС). Вспомогательные технические средства и системы (ВТСС). Посторонние проводники. Контролируемая зона объекта. Утечка информации по техническому каналу. Перехват информации. Технический канал утечки информации (определение). Схема технического канала утечки информации. Классификация технических каналов утечки информации, обрабатываемых техническими средствами вычислительной техники (СВТ).

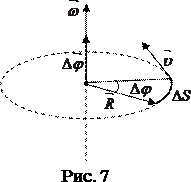

2. Причины образования технических каналов утечки информации, возникающих за счет побочных электромагнитных излучений (электромагнитные ТКУИ). Определение зоны R2. Схема электромагнитного ТКУИ. Порядок определения зоны R2.

3. Причины образования технических каналов утечки информации, возникающих за счет наводок побочных электромагнитных излучений (электромагнитные ТКУИ). Определение зоны зон r1 и r1’. Схема технического канала утечки информации, возникающего за счет наводок побочных электромагнитных излучений. Схема технического канала утечки информации, возникающего за счет «просачивания» информативных сигналов в цепи электропитания и заземления ТСПИ. Порядок определения зон r1 и r1’.

4. Специально создаваемые технические каналы утечки информации, обрабатываемой СВТ. Схема технического канала утечки информации, создаваемого путем высокочастотного облучения СВТ. Схема технического канала утечки информации создаваемого путем внедрения в СВТ электронных устройств перехвата информации (аппаратных закладок). Классификация аппаратных закладок. Аппаратные кейлоггеры.

5. Линейные и энергетические характеристики акустического поля. Основные характеристики речи и речевого сигнала. Методика расчета словесной разборчивости речи.

6. Выделенное помещение (определение). Вспомогательные технические средства и системы (ВТСС). Контролируемая зона объекта. Утечка информации по техническому каналу. Перехват информации. Технический канал утечки информации (определение). Классификация технических каналов утечки акустической речевой информации и способов перехвата речевой информации.

7. Схема прямого технического канала утечки речевой информации. Способы перехвата речевой информации по прямому техническому каналу утечки акустической речевой информации (схемы каналов перехвата информации). Средства перехвата акустической речевой информации по прямому акустическому каналу.

8. Схема перехвата акустической речевой информации с использованием электронных стетоскопов (акустовибрационный канал утечки информации). Основные характеристики электронных стетоскопов. Схема перехвата речевой информации с использованием радиостетоскопов. Основные характеристики радиостетоскопов.

9. Схема акустооптического (лазерного) канала утечки акустической речевой информации. Триппель-призмы. Основные характеристики лазерных акустических систем разведки.

10. Схема пассивного акустоэлектрического канала утечки информации. Виды акустоэлектрических преобразователей. Схема активного акустоэлектрического канала утечки информации. Виды акустоэлектрических преобразователей модуляторного типа. Схема использования аппаратуры «высокочастотного навязывания». Схема пассивного акустоэлектромагнитного канала утечки информации. Схема активного акустоэлектромагнитного канала утечки информации (схема высокочастотного облучения).

11. Классификация пассивных способов и средств защиты информации, обрабатываемой техническими средствами. Классификация активных способов и средств защиты информации, обрабатываемой техническими средствами.

12. Экранирующие материалы, их основные характеристики. Экранированные помещения и экранированные камеры.

13. Основные требования к заземлению технических средств. Схемы заземлителей. Схемы заземления технических средств. Схемы измерения сопротивления заземления.

14. Основные требования к системе пространственного электромагнитного зашумления. Схема установки системы пространственного зашумления на объекте информатизации. Основные требования при установке системы пространственного зашумления на объекте информатизации. Структурные схемы генераторов шума. Основные характеристики генераторов шума типа «Гном», «ГШ», «Соната», ЛГШ.

15. Основные требования к системе электропитания технических средств. Основные требования к помехоподавляющим фильтрам, используемым для защиты цепей электропитания технических средств. Схемы и критерии выбора фильтров нижних частот (ФНЧ). Основные характеристики помехоподавляющих фильтров серий «ФП», «ФСПК», «ФСП». Схемы установки помехоподавляющих фильтров на объекте информатизации.

16. Системы линейного электромагнитного зашумления инженерных коммуникаций (основные характеристики, требования по установке). Системы линейного электромагнитного зашумления цепей электропитания технических средств (основные характеристики, требования по установке).

17. Классификация пассивных способов и средств защиты выделенных помещений от утечки речевой информации по техническим каналам. Классификация активных способов и средств защиты выделенных помещений от утечки речевой информации по техническим каналам.

18. Средства звуко- и виброизоляции выделенных помещений. Звукоизолирующие кабины. Специальные защищенные помещения.

19. Состав системы виброакустичекой маскировки. Основные требования к системе выброакустической маскировки. Структурные схемы систем виброакустической маскировки. Схемы построения генераторов шума, используемых в системах виброакустической маскировки.

20. Системы виброакустичекой маскировки типа VNG-006, «Соната АВ», VNG-012, «Барон», «Шорох» (состав, основные характеристики). Системы виброакустической маскировки, построенные на основе «генераторов-излучателей» (состав, основные характеристики).

21. Виброизлучатели (классификация, принципы построения, основные характеристики). Рекомендации по установке виброизлучателей и акустических излучателей.

22. Способы защиты ВТСС от утечки речевой информации по акустоэлектрическим каналам. Средства защиты телефонных аппаратов от утечки речевой информации по акустоэлектрическим каналам типа «Гранит-8», «МП-8» (принципы построения и основные характеристики). Средства защиты телефонных аппаратов от утечки речевой информации по акустоэлектрическим каналам типа «МП-1А», «МП-1Ц» (принципы построения и основные характеристики).

23. Специальные технические средства подавления средств перехвата речевой информации: подавители диктофонов, широкополосные генераторы шума, блокираторы средств сотовой связи и беспроводного доступа.

24. Состав и основные требования к аппаратуре контроля эффективности защиты выделенных помещений от утечки речевой информации по прямому акустическому каналу. Схема измерительной установки при контроле выполнения норм защищенности речевой информации с использованием шумомера.

25. Состав и основные требования к аппаратуре контроля эффективности защиты выделенных помещений от утечки речевой информации по акустовибрационному и акустооптическому каналам. Схема измерительной установки при контроле выполнения норм защищенности речевой информации с использованием вибромера.

26. Состав и основные требования к аппаратуре контроля эффективности защиты СВТ от утечки информации, возникающей за счет ПЭМИ. Схема измерения ПЭМИ.

27. Состав и основные требования к аппаратуре контроля эффективности защиты СВТ от утечки информации, возникающей за счет наводок ПЭМИ. Схема измерения наводок ПЭМИ в исследуемой линии. Оценка эффективности защиты информации от утечки, возникающей за счет наводок ПЭМИ.

28. Методы выявления электронных устройств перехвата информации. Средства выявления электронных устройств перехвата информации индикаторного типа: индикаторы электромагнитного поля, средства обнаружения систем скрытого видеонаблюдения, нелинейные радиолокаторы (принципы работы, основные характеристики).

29. Методы выявления электронных устройств перехвата информации с передачей информации по радиоканалу. Сканирующие приемники, программно-аппаратные комплексы радиоконтроля (принципы работы, основные характеристики).

30. Методы выявления электронных устройств перехвата информации с передачей информации по проводным коммуникациям. Анализаторы проводных коммуникаций (принципы работы, основные характеристики).

2020-08-05

2020-08-05 167

167