БЕЛГОРОДСКИЙ ГОСУДАРСТВЕННЫЙ НАЦИОНАЛЬНЫЙ

ИССЛЕДОВАТЕЛЬСКИЙ УНИВЕРСИТЕТ

(НИУ «БелГУ»)

ФАКУЛЬТЕТ ИНФОРМАЦИОННЫХ ТЕХНОЛОГИЙ И ПРИКЛАДНОЙ МАТЕМАТИКИ

КАФЕДРА ИНФОРМАЦИОННО-ТЕЛЕКОММУНИКАЦИОННЫХ СИСТЕМ И ТЕХНОЛОГИЙ

Отчет по лабораторной работе №4

по дисциплине: «Информационная безопасность»

Тема работы «Исследование схемы| разделения секрета»

студентки очного отделения

3 курса 83001106 группы

Лихогодиной Е.С.

Проверил:

_____________________________________________

Ученая степень, звание подпись фамилия, инициалы

_____________________________________________

отметка о выполнении дата

БЕЛГОРОД, 2014

Цель работы:

Изучить требования, сущность, методы построения, порядок анализа свойств, принципы реализации и основные сферы применения протоколов разделения секрета.

Ход работы:

Пороговая схема разделения|разделения| секрета Шамира реализуется таким способом.

1.Формируется большое|великое| простое число  , которое больше допустимого

, которое больше допустимого  , то есть

, то есть

.

.

2.Формируется случайным образом общий секрет  , который является элементом поля, то есть целое

, который является элементом поля, то есть целое  удовлетворяет условию:

удовлетворяет условию:

3. Случайно формируется  коэффициентов полинома

коэффициентов полинома  , которые объявляются конфиденциальными.

, которые объявляются конфиденциальными.

4. В качествах  принимается значение общего секрета

принимается значение общего секрета  , то есть

, то есть

5. Доверенная сторона разделяет общий секрет, вычисляя|исчисляющий| части|части,доли| секрета  , где числовой идентификатор или номер каждого из|с| объектов или субъектов|, причем

, где числовой идентификатор или номер каждого из|с| объектов или субъектов|, причем  . Разделение секрета может заключаться в присвоении каждому из|с| объектов или субъектов уникального случайного идентификатора.

. Разделение секрета может заключаться в присвоении каждому из|с| объектов или субъектов уникального случайного идентификатора.

6.Все части|части,доли| секрета  транспортируются и устанавливаются с обеспечением конфиденциальности и целостности|цельности| |.

транспортируются и устанавливаются с обеспечением конфиденциальности и целостности|цельности| |.

Восстановление|восстановление| общего секрета выполняется|исполняется| в следующем порядке.

1.Каждый из|с| объектов (субъектов) передает и/или устанавливает частный|приватный| секрет  в доверенное устройство выработки общего секрета с обеспечением конфиденциальности, целостности|цельности| и подлинности.

в доверенное устройство выработки общего секрета с обеспечением конфиденциальности, целостности|цельности| и подлинности.

2.Доверенное устройство контролирует целостность|цельность| и подлинность частных|приватных| секретов, если эта функция реализована в схеме разделения|разделения| секрета, а затем|а потом| выбирает из|с| них  настоящих|подлинных|.

настоящих|подлинных|.

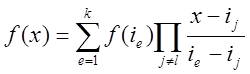

3.По  значениям

значениям  в доверенном устройстве производится|выделывается,вырабатывается| восстановление|восстановление|

в доверенном устройстве производится|выделывается,вырабатывается| восстановление|восстановление|  с использованием интерполяционной формулы Лагранжа:

с использованием интерполяционной формулы Лагранжа:

. (1.1)

. (1.1)

4. Общий секрет формируется в виде

.

.

В дальнейшем  может использоваться в качестве ключа, пароля, общего секрета и др.

может использоваться в качестве ключа, пароля, общего секрета и др.

Таким образом, выработка общего секрета в доверенном (исполнительном|исполняющему|) устройстве производится|выделывается,вырабатывается| на основе восстановления полинома, то есть вычисление|исчисление| вектора коэффициентов  , а затем|а потом| определения общего секрета как

, а затем|а потом| определения общего секрета как

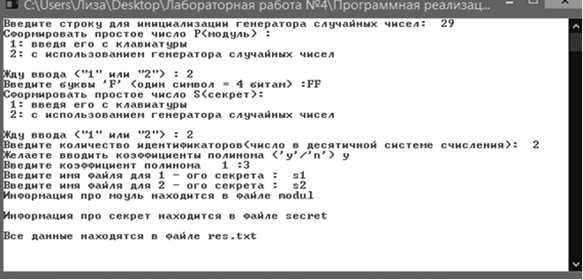

На рисунках 1 – 5 представлен результат работы программ:

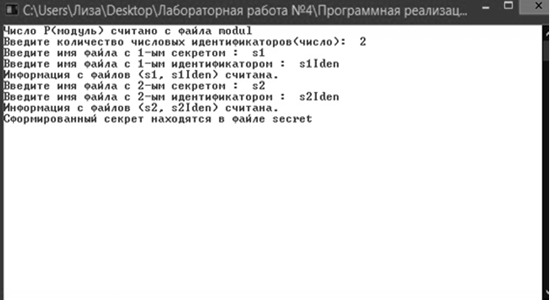

Рисунок 1 – ввод числовых данных, формирование файла res.txt

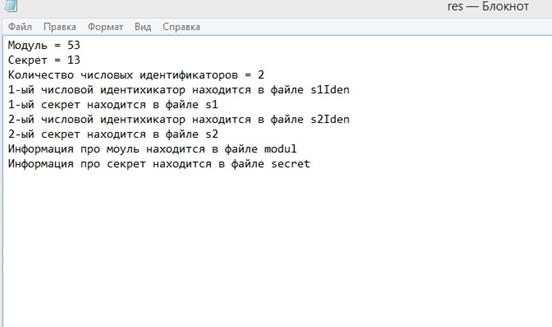

Рисунок 2 – содержимое файла res.txt

Рисунок 3 – формирование секрета

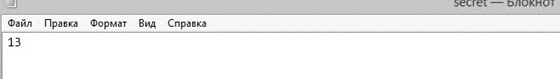

Рисунок 4 – содержимое файла secret

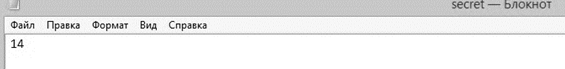

Рисунок 5 - содержимое файла secret после изменения 1 секрета в файле s1

2015-08-12

2015-08-12 212

212