Существует несколько видов классификации угроз информационной безопасности объекта; угрозы делят:

- по источнику (его местонахождению) – на внутренние (возникают непосредственно на объекте и обусловлены взаимодействием между его элементами или субъектами) и внешние (возникают вследствие его взаимодействия с внешними объектами);

- по вероятности реализации – на потенциальные и реальные;

- по размерам наносимого ущерба – на общие (наносят вред объекту безопасности в целом, оказывая существенное негативное воздействие на условия его деятельности), локальные (затрагивают условия существования отдельных элементов объекта безопасности) и частные (наносят вред отдельным свойствам элементов объекта или отдельным направлениям его деятельности);

- по природе происхождения – на случайные (не связанные с действиями персонала, состоянием и функционированием объекта информационной безопасности, такие как отказы, сбои и ошибки в работе средств автоматизации, стихийные бедствия и другие чрезвычайные обстоятельства) и преднамеренные (обусловлены злоумышленными действиями людей);

- по природе возникновения – на естественные (или их еще называют объективные - вызванные недостатками системы информационной безопасности объекта, например, несовершенством разработанных нормативно-методических и организационно-плановых документов, отсутствием подготовленных специалистов по защите информации и т.п.) и искусственные (их называют еще субъективные - обусловлены деятельностью персонала объекта безопасности, например, ошибками в работе, низким уровнем подготовки в вопросах защиты информации, злоумышленными действиями или намерениями посторонних лиц).

К естественным угрозам можно также отнести, например, стихийные бедствия.

К искусственным угрозам можно отнести, например:

-воздействие сильных магнитных полей на магнитные носители информации;

- небрежное хранение и учет носителей, а также их нечеткая идентификация (так, ошибка ввода данных), неосторжные действия персонала, приводящие к разглашению конфиденциальной информации;

- разглашение, утрата атрибутов доступа (пароли, пропуск и т.п.);

- вход в систему в обход средств защиты.

Примеры умышленных угроз:

- маскировка под пользователя;

- использование служебного положения;

- хищение носителей информации и ее несанкционированное копирование;

- вскрытие шифров криптографической защиты;

- внедрение аппаратных и программных закладок или вирусов;

- незаконное подключение к линии связи;

- перехват данных.

Умышленные угрозы, в свою очередь, делятся на 2 вида:

- пассивные угрозы;

- активные угрозы.

Пассивные угрозы, как правило, направлены на несанкционированное использование информационных ресурсов, не оказывая при этом влияния на их функционирование. Пассивной угрозой является, например, попытка получения информации, циркулирующей в каналах связи, посредством их прослушивания.

Активные угрозы имеют целью нарушение нормального процесса функционирования системы посредством целенаправленного воздействия на аппаратные, программные и информационные ресурсы. К активным угрозам относятся, например, разрушение или радиоэлектронное подавление линий связи, вывод из строя ПЭВМ или ее операционной системы, искажение сведений в базах данных либо в системной информации и т.д. Источниками активных угроз могут быть непосредственные действия злоумышленников, программные вирусы и т.п.

Умышленные угрозы подразделяются на внутренние, возникающие внутри управляемой организации, и внешние.

Внутренние угрозы чаще всего определяются социальной напряженностью и тяжелым моральным климатом.

Внешние угрозы могут определяться злонамеренными действиями конкурентов, экономическими условиями и другими причинами (например, стихийными бедствиями). По данным зарубежных источников, получил широкое распространение промышленный шпионаж - это наносящие ущерб владельцу коммерческой тайны, незаконный сбор, присвоение и передача сведений, составляющих коммерческую тайну, лицом, не уполномоченным на это ее владельцем.

К основным угрозам безопасности относят:

· раскрытие конфиденциальной информации;

· компрометация информации;

· несанкционированное использование информационных ресурсов;

· ошибочное использование ресурсов; несанкционированный обмен информацией;

· отказ от информации;

· отказ от обслуживания.

Средствами реализации угрозы раскрытия конфиденциальной информации могут быть несанкционированный доступ к базам данных, прослушивание каналов и т.п. В любом случае получение информации, являющейся достоянием некоторого лица (группы лиц), что приводит к уменьшению и даже потере ценности информации.

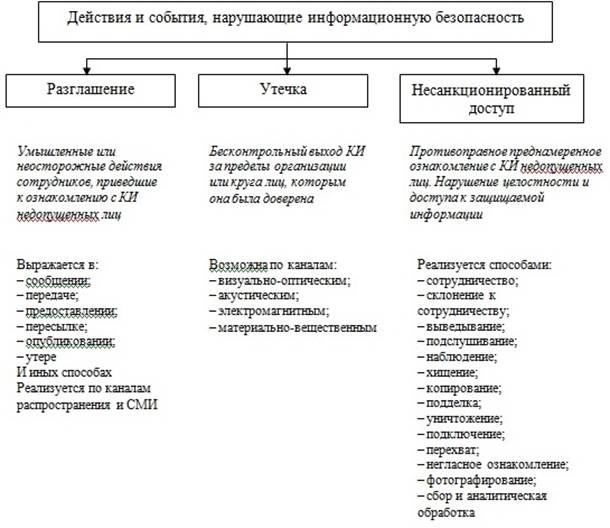

Реализация угроз является следствием одного из следующих действий и событий: разглашения конфиденциальной информации, утечки конфиденциальной информации и несанкционированный доступ к защищаемой информации (106). При разглашении или утечке происходит нарушение конфиденциальности информации с ограниченным доступом (рис. 2).

Рис. 2 Действия и события, нарушающие информационную безопасность

Утечка конфиденциальной информации – это бесконтрольный выход конфиденциальной информации за пределы ИС или круга лиц, которым она была доверена по службе или стала известна в процессе работы. Эта утечка может быть следствием:

· разглашения конфиденциальной информации;

· ухода информации по различным, главным образом техническим, каналам;

· несанкционированного доступа к конфиденциальной информации различными способами.

2015-10-13

2015-10-13 15576

15576