Технология применения системы ЭЦП предполагает наличие сети абонентов, посылающих друг другу подписанные электронные документы. Для каждого абонента генерируется пара ключей: секретный и открытый. Секретный ключ хранится абонентом в тайне и используется им для формирования ЭЦП. Открытый ключ известен всем пользователям и предназначен для проверки получателем подлинности подписанного электронного документа и автора подписи.

Для генерации пары ключей в алгоритмах ЭЦП, основанных на асимметричных алгоритмах шифрования, используются математические схемы, основанные на известных сложных вычислительных задачах: факторизации (разложения на множители) больших целых чисел и дискретного логарифмирования.

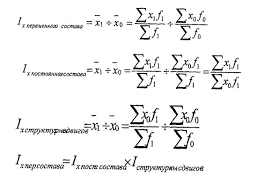

Определение. Схема цифровой подписи представляет собой конструкцию вида

(K, M, S, PK, VK), где

• К — пространство ключей, его элементы имеют вид k=(ko,kc), где

ko называется открытым ключом (public key) или открытой компонентой ключа,

kc называется секретным ключом (secret key) или секретной компонентой ключа;

• M — пространство сообщений;

• S — пространство подписей;

• функция построения подписи PK: M ® S

эффективно строится по закрытому ключу kc;

• функция проверки подписи VK:{M x S}®{0;1}

эффективно строится по открытому ключу ko; и " m ÎM и " s ÎS

VK(m, s) = l <=> s = PK(m);

иначе VK(m, s) = 0.

• не существует эффективного способа найти без знания закрытого ключа значение s для заданного m так, чтобы VK(m, s)=l.

Последнее требование к цифровой подписи может быть усилено, а именно: требуется невозможность найти хотя бы одну пару (m, s) такую, что

V k (m, s) = l («экзистенциальная подделка»).

Цифровая подпись позволяет участнику А передать участнику В сообщение в виде  . Тогда получатель может быть уверен, что сообщение отправлено именно владельцем закрытого ключа, и даже доказать это в суде.

. Тогда получатель может быть уверен, что сообщение отправлено именно владельцем закрытого ключа, и даже доказать это в суде.

Если цифровая подпись используется совместно с шифрованием, то следует вычислять подпись под открытым текстом, а потом выполнять шифрование. То есть передавать сообщение в виде

, а не

, а не  .

.

Подписывать шифртексты на рекомендуется, так как при этом не удается хранить расшифрованные сообщения вместе с подписями.

Кроме того, в этом случае от используемой криптосистемы требуется стойкость к атакам с известным сообщением. В противном случае, если по заданной шифрограмме с и заданному сообщению т можно подобрать ключ k такой, что E k (m)= c, злоумышленник Z может перехватить подпись  , для любого сообщения т' подобрать ключ k такой, что

, для любого сообщения т' подобрать ключ k такой, что  , зарегистрировать этот ключ в качестве своего и утверждать, что А послал ему сообщение с

, зарегистрировать этот ключ в качестве своего и утверждать, что А послал ему сообщение с  .

.

2018-03-09

2018-03-09 208

208