Задание 1. Придумать секретное сообщение.

1. Придумать и записать осмысленный текст, состоящий из 36 букв, не считая пробелов и знаков препинания. Для подсчета числа букв в выделенном тексте MS Word можно использовать инструмент «Статистика»  на вкладке «Рецензирование».

на вкладке «Рецензирование».

Пример секретного сообщения (36 букв):

«сегодня вечером жду в нашем месте с пакетом»

Задание 2. Создать трафарет (поворотную решетку Кардано) размером 6´6 ячеек для шифрования секретного сообщения.

2. Открыть файл решетка.docx, содержащий заготовку трафарета (заготовка трафарета содержится также в Приложении 1).

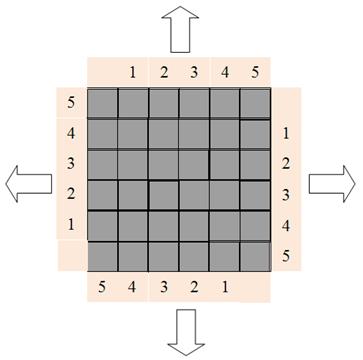

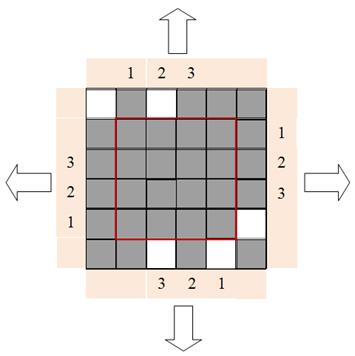

3. Пронумеровать ячейки крайнего ряда решетки на каждой из сторон (пример – на рис.34), для этого:

· отступить с одной из сторон (слева или справа) на одну ячейку;

· ввести номера (от 1 до 5) по часовой стрелке в «розовой» области.

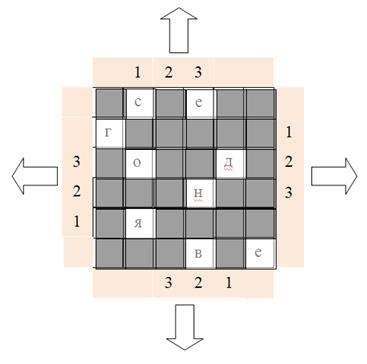

Рис.34. Пример нумерации ячеек решетки: 1 этап.

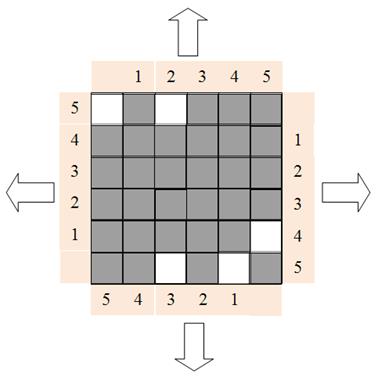

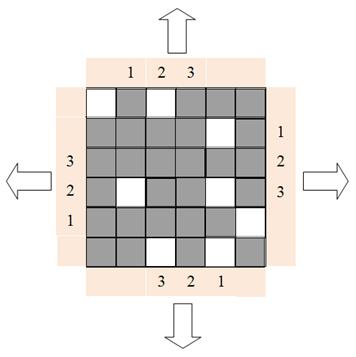

4. «Открыть» ячейки трафарета в крайнем ряду, руководствуясь следующими правилами (пример – на рис.35):

ü На разных сторонах не должно быть открытых ячеек с одинаковым номером;

ü Не желательно наличие нескольких подряд идущих «открытых» ячеек.

Рис.35. Пример трафарета: 1 этап (только крайний ряд).

Для «открытия» ячейки следует:

· Поместить решетку на передний план, для чего выделить решетку, щелкнув мышью в области одной из стрелок, а затем выполнить команду Формат/На передний план.

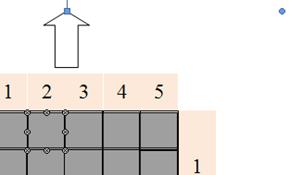

· Щелкнуть на границе ячейки мышью так, чтобы она выделилась «точками» по краям (рис.36) (при этом должна быть выделена и вся решетка целиком со стрелками).

Рис.36. Выделение ячейки решетки

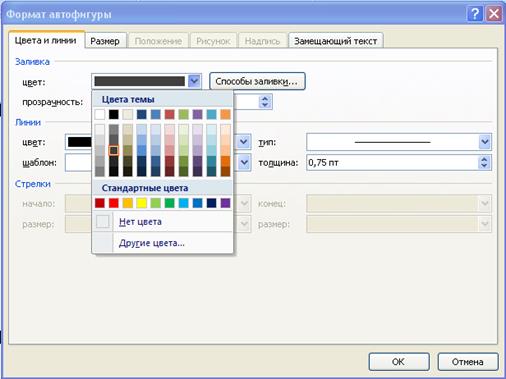

· Затем щелкнуть на границе этой же ячейки правой кнопкой мыши и выбрать из контекстного меню команду Формат автофигуры.

· В окне команды (рис.37) на вкладке Цвета и линии в группе цвет изменить темно-серый цвет заливки на белый (новый цвет выбирается в выпадающем списке).

Рис.37. Изменение цвета заливки ячейки решетки

5. Пронумеровать ячейки второго от края ряда решетки (от 1 до 3), отступив на две ячейки с одной из сторон и на одну ячейку – с другой (рис.38, границы второго с края ряда выделены красным).

6. «Открыть» ячейки трафарета во втором от края ряду, руководствуясь приведенными выше правилами (пример – на рис.39).

Рис.38. Пример нумерации ячеек: 2 этап

Рис.39. Пример трафарета: 2 этап (крайний и второй с края ряды)

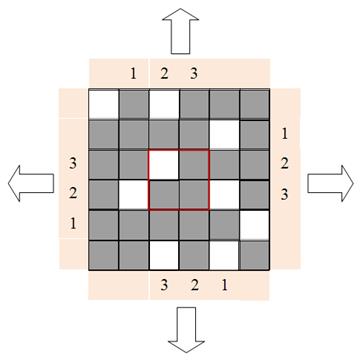

7. «Открыть» одну из ячеек внутреннего ряда (пример – на рис.40, границы внутреннего ряда выделены красным).

Рис.40. Пример трафарета: 3 этап

8. Повернуть (один или несколько раз) трафарет в любом направлении (по часовой или против часовой стрелки), для этого:

· Щелкнуть мышью в области верхней стрелки. Над стрелкой должна отобразиться зеленая точка (рис.41).

Рис.41. Точка поворота решетки

· Навести на точку указатель мыши, чтобы он принял вид круговой стрелки, захватите точку мышью и, не отпуская, поверните в нужное положение.

· Если зеленая точка не отображается, следует щелкнуть в области стрелки мышью и выполнить команду Формат/Повернуть вправо на 90° (Повернуть влево на 90°) нужное количество раз.

Задание 3. Зашифровать секретное сообщение с помощью созданного трафарета.

9. Занести текст секретного сообщения в ячейки решетки, используя трафарет, для этого:

· Занести буквы текста последовательно (без пробелов и знаков препинания) в «открытые» ячейки решетки в направлении слева – направо и сверху – вниз (пример – на рис.42).

Рис.42. Пример заполнения решетки

· Выбрать и запомнить направление поворота (влево или вправо) – далее поворот всегда будет осуществляться в одном направлении.

· После заполнения всех «открытых» ячеек повернуть трафарет на 90° в выбранном направлении.

· Повторять шаги по заполнению ячеек решетки, пока все ячейки не будут заполнены текстом. Если трафарет разработан правильно – всегда будут открываться только чистые (незаполненные ранее ячейки решетки).

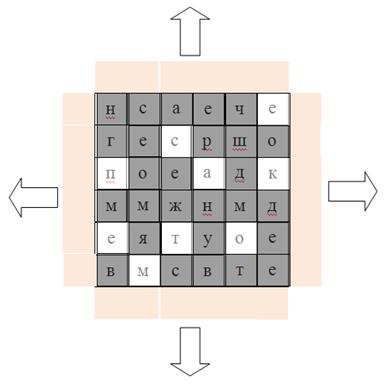

Пример шифра приведен на рис.43.

Рис.43. Пример зашифрованного сообщения

10. Если текст в ячейках имеет различие в форматировании (например, центрированный и не центрированный), следует задать единый формат.

11. Повернуть трафарет один или несколько раз, чтобы усложнить выяснение его начального положения (важно, чтобы положение трафарета не совпадало с начальным!).

12. Обменяться готовыми шифрами с другими учащимися, выполняющими эту работу.

Задание 4. Расшифровать секретное сообщение с помощью готового трафарета.

13. В шифре с готовым трафаретом подобрать:

· начальное положение трафарета,

· направление поворота трафарета –

таким образом, чтобы текст секретного сообщения можно было прочитать (чтение осуществляется так же, как и запись: слева – направо и сверху – вниз).

14. Записать расшифрованное сообщение.

15. Показать свое секретное сообщение, шифр (с трафаретом) и расшифровку чужого сообщения преподавателю.

Контрольные вопросы:

1. Что является ключом (секретным параметром) шифра «поворотные решетки Кардано»?

(Секретным ключом шифра Кардано является расположение клеток трафарета и его начальное положение)

2. Сколько «открытых» клеток содержит любой трафарет поворотной решетки размером 6×6?

3. Сколько «открытых» клеток содержит любой трафарет квадратной поворотной решетки размером k × k? (запишите формулу)

Лабораторная работа № 9. Анализ шифра табличной перестановки

В шифрах табличной перестановки криптограмма (зашифрованный текст) может быть получена разными способами. Для открытого текста длиной N подбирается таблица размером m×n, m×n ³ N, символы текста записывается в ячейки таблицы. Запись может производиться как построчно, так и в столбец. В простейшем варианте текст из таблицы считывается в направлении, отличном от записи (например, по столбцам, если записывался по строкам).

Пример: Запишем фразу «ТЕРМИНАТОР ПРИБЫВАЕТ СЕДЬМОГО В ПОЛНОЧЬ» в таблицу размером 7×5 по строкам (рис.44):

| т | е | р | м | и | |

| н | а | т | о | р | |

| п | р | и | б | ы | |

| в | а | е | т | с | |

| е | д | ь | м | о | |

| г | о | в | п | о | |

| л | н | о | ч | ь |

Рис.44. Пример шифрующей таблицы

Выписав текст из таблицы по столбцам, получим шифр: «ТНПВЕГЛЕАРАДОНРТИЕЬВОМОБТМПЧИРЫСООЬ».

Для усиление шифра перед считыванием текста из таблицы возможна перестановка столбцов/строк таблицы, либо совместная перестановка строк и столбцов (двойная перестановка). Порядок считывания текста в этом случае может и не меняться.

Пример: В таблице на рис.44 переставим столбцы в порядке: 4-3-5-1-2 (рис.45), порядок считывания текста оставим тот же, что и порядок записи (по строкам).

| м | р | и | т | е | |

| о | т | р | н | а | |

| б | и | ы | п | р | |

| т | е | с | в | а | |

| м | ь | о | е | д | |

| п | в | о | г | о | |

| ч | о | ь | л | н |

Рис.45. Пример шифрующей таблицы с перестановкой столбцов

Выписав текст из таблицы построчно, получим криптограмму: «МРИТЕОТРНАБИЫПРТЕСВАМЬОЕДПВОГОЧОЬЛН».

При решении задачи криптоанализа шифров перестановки необходимо восстановить начальный порядок следования букв текста. Таким образом, при анализе текста последней криптограммы необходимо произвести действия, обратные шифрованию, то есть:

· записать текст криптограммы в таблицу в порядке ее считывания при шифровании (рис.45);

· переставить столбцы, чтобы они следовали в исходном порядке (рис.44);

· считать текст из таблицы в порядке его записи при шифровании.

Для выяснения правильного порядка следования столбцов может быть использован статистический анализ.

Появления букв в открытом тексте нельзя считать независимыми друг от друга. Для восстановления исходного порядка символов текста используется анализ их совместимости, в чем может помочь таблицы сочетаемости символов, а также таблица вероятностей (частот) появления двухбуквенных сочетаний (биграмм) в текстах естественного языка (URL: http://www.statsoft.ru/home/portal/exchange/textanalysis.htm).

Таблица сочетаемости букв (табл.1) содержит перечень букв, которые могут предшествовать, то есть находиться слева, и следовать, то есть находиться справа, от выбранной буквы. Вероятность предшествования и следования для гласных (Г) и согласных (С) неодинакова, она также указана в таблице (в процентах).

Таблица 1. Сочетаемость букв русского языка

| Г | С | Слева | Буква | Справа | Г | С |

| л, д, к, т, в, р, н | А | л, н, с, т, р, в, к, м | ||||

| я, е, у, и, а, о | Б | о, ы, е, а, р, у | ||||

| я, т, а, е, и, о | В | о, а, и, ы, с, н, л, р | ||||

| р, у, а, и, е, о | Г | о, а, р, л, и, в | ||||

| р, я, у, а, и, е, о | д | е, а, и, о, н, у, р, в | ||||

| м, и, л, д, т, р, н | Е | н, т, р, с, л, в, м, и | ||||

| р, е, и, а, у, о | Ж | е, и, д, а, н | ||||

| о, е, а, и | а, н, в, о, м, д | |||||

| р, т, м, и, о, л, н | и | с, н, в, и, е, м, к, з | ||||

| ь, в, е, о, а, и, с | к | о, а, и, р, у, т, л, е | ||||

| г, в, ы, и, е, о, а | л | и, е, о, а, ь, я, ю, у | ||||

| я, ы, а, и, е, о | м | и, е, о, у, а, н, п, ы | ||||

| д, ь, н, о, а, и, е | н | о, а, и, е, ы, н, у | ||||

| р, п, к, в, т, н | о | в, с, т, р, и, д, н, м | ||||

| в, с, у, а, и, е, о | п | о, р, е, а, у, и, л | ||||

| и, к, т, а, п, о, е | р | а, е, о, и, у, я,ы, н | ||||

| с, т, в, а, е, и, о | с | т, к, о, я, е, ь, с, н | ||||

| ч, у, и, а, е, о, с | т | о, а, е, и, ь, в, р, с | ||||

| п, т, к, д, н, м, р | У | т, п, с, д, н, ю, ж | ||||

| н, а, е, о, и | ф | и, е, о, а, е, о, а | ||||

| у, е, о, а, ы, и | X | о, и, с, н, в, п, р | ||||

| е, ю, н, а, и | ц | и, е, а, ы | ||||

| е, а, у, и, о | ч | е, и, т, н | ||||

| ь, у, ы, е, о, а, и, в | ш | е, и, н, а, о, л |

Окончание таблицы 1. Сочетаемость букв русского языка

| Г | С | Слева | Буква | Справа | Г | С |

| е, б, а, я, ю | щ | е, и, а | ||||

| м, р, т, с, б, в, н | ы | л, х, е, м, и, в, с, н | ||||

| н, с, т, л | ь | н, к, в, п, с, е, о, и | ||||

| с, ы, м, л, д, т, р, н | э | н, т, р, с, к | ||||

| ь, о, а, и, л, у | ю | д, т, щ, ц, н, п | ||||

| о, н, р, л, а, и, с | я | в, с, т, п, д, к, м, л |

Отмечена еще одна устойчивая закономерность текстов на русском языке, связанная с чередованием гласных и согласных букв: после гласной чаще встречается согласная, а после согласной – гласная буква. Частоты встречаемости гласных/согласных букв в зависимости от предыдущей гласной/согласной приведены в табл.2.

Таблица 2. Чередование гласных и согласных

| Г | С | Всего | |

| Г | 6 588 | 38 310 | 44 898 |

| С | 38 296 | 16 806 | 55 102 |

Знание частот встречаемости пар букв (биграмм) позволяет легко вскрывать шифры табличной перестановки. Истинный порядок следования столбцов/строк в таблице можно восстановить, рассматривая и исключая маловероятные сочетания букв. Кроме того, на основе вероятностей появления биграмм можно рассчитать вероятность следования одного столбца (строки) шифрующей таблицы за другим.

Пусть известно, что криптограмма была получена следующим образом: текст записан в таблицу построчно, осуществлена перестановка столбцов. Тогда, для того, чтобы оценить вероятность p(i, j) следования столбца j непосредственно за столбцом i, надо для каждой строки рассмотреть сочетания символов из этих столбцов. Получим m вероятностей p(eki, ekj) биграмм, где m – число строк шифрующей таблицы, eki, ekj – символы, стоящие в шифрующей таблице на пересечении k строки и i, j столбца соответственно. Окончательно имеем:

Пользуясь этой формулой, можно вычислить вероятности следования друг за другом всех возможных пар столбцов p(i, j), i ¹ j: i, j =1,…, n, n – число столбцов шифрующей таблицы. Если в исходном тексте j столбец действительно стоит после i -того, то вероятность p(i, j) должна быть, в принципе, больше вероятностей p(i, k), k ¹ j и p(k, j), k ¹ i. Руководствуясь этими соображениями, для таблиц небольшого размера можно не сложно восстановить истинный порядок следования столбцов.

При проведении криптоанализа двойных перестановок важно, как записывался открытый текст в шифрующую таблицу:

· Если текст записывался построчно, то сначала надо восстановить истинный порядок следования столбцов, затем – строк.

· Если же открытый текст записывался в шифрующую таблицу в столбец, то сначала следует переставлять строки, затем – столбцы.

При этом сама последовательность перестановок (что сначала переставлялось – столбцы или строки) оказывается не важна.

2015-06-10

2015-06-10 857

857