И распространения вредоносных программ для

ЭВМ

К вредоносным программам для ЭВМ прежде всего относят-

ся так называемые компьютерные вирусы, т.е. программы,

могущие внедряться в чужие информационные ресурсы, раз-

множаться и при определенных условиях повреждать компью-

терные системы, хранящуюся в них информацию и программное

обеспечение. Свое название они получили потому, что многие

их свойства аналогичны свойствам природных вирусов. Компь-

ютерный вирус может самовоспроизводиться во всех системах

определенного типа. Некоторые из них сравнительно безопас-

ны, поскольку не уничтожают информацию, однако большинство

приносит существенный вред.

Имеются также иные вредоносные программы, облегчающие

доступ к информационным ресурсам, используемые обычно для

хищений денежных средств в компьютерных банковских системах

и совершения других злоупотреблений в сфере компьютерной

информации.

Непосредственный объект данного преступления — это об-

щественные отношения по безопасному использованию ЭВМ, ее

программного обеспечения и информационного содержания.

Часть 1 ст. 273 УК РФ предусматривает совершение одного из

следующих действий:

Глава 38. Методика расследования

преступлений в сфере компьютерной информации

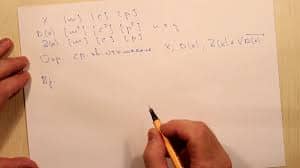

а) создание программы или внесение в нее изменений, заве-

домо влекущих несанкционированное уничтожение, блокирова-

ние, модификацию либо копирование информации, нарушение

работы ЭВМ, их системы или сети;

б) использование или распространение подобных программ

либо машинных носителей с ними. Изменением программы явля-

ется преобразование алгоритма, описанного в ней на специаль-

ном языке, а распространением — расширение сферы ее приме-

нения.

Часть 2 этой статьи предусматривает более опасное преступ-

ление — любое из вышеуказанных действий, повлекшее тяжкие

последствия. Причем возможны две формы вины: умысел по от-

ношению к действиям и неосторожность относительно общест-

венно опасных последствий. Этим преступлениям свойственна

высокая латентность; особенно трудно выявлять создателей

вредоносных программ.

Основные задачи расследования решаются в такой последо-

вательности:

1) установление факта и способа создания, использования и

распространения вредоносной программы для ЭВМ;

2) установление лиц, виновных в названных деяниях, а также

вреда, причиненного ими.

Установление факта и способа создания, использования и

распространения вредоносной программы для ЭВМ. Такая про-

грамма обнаруживается, как правило, когда уже проявились

вредные последствия ее действия. Однако она может быть выяв-

лена и в процессе антивирусной проверки, производимой при

начале работы на компьютере, особенно если предстоит исполь-

зование чужих дискет или дисков.

Разработка вредоносных программ для ЭВМ обычно осуще-

ствляется одним из двух способов.

1. Вредоносная программа разрабатывается прямо на одном

из рабочих мест компьютерной системы, что обычно маскирует-

ся под правомерную повседневную работу. В силу своих слу-

жебных обязанностей разработчик имеет доступ к системе и

обрабатываемой в ней информации, в том числе нередко к ко-

дам и паролям. Сокрытие преступного характера своих дейст-

вий разработчик осуществляет путем удаления компромети-

рующих данных или хранения их на собственных дискетах.

2. Программа создается вне сферы обслуживания компью-

терной системы, для воздействия на которую она ориентирована.

§ 2. Расследование создания, использования

и распространения вредоносных программ для ЭВМ

Злоумышленнику необходимы сведения о функционирующей в

системе информации, способах доступа к ней, методах ее защи-

ты. Для получения этих данных он устанавливает связи с кем-

либо из пользователей системы либо внедряется в нее посредст-

вом взлома.

Иногда вредоносная программа создается путем изменения

действующей программы. Например, на Волжском автозаводе

оказалась умышленно расстроенной работа трех линий главного

сборочного конвейера, управляемого компьютером. Произошло

это по вине инженера-программиста, который из низменных по-

буждений за пять месяцев до этого ввел в одну из взаимодейст-

вующих программ управления накопителем механических узлов

заведомо неправильную последовательность команд счета под-

весок и подачи шасси на главный конвейер. Тем самым предпри-

ятию был причинен крупный материальный ущерб, а кроме того,

вследствие сверхнормативного простоя главного сборочного кон-

вейера не было собрано около 500 автомобилей «Жигули».

На факт создания вредоносной программы могут косвенно

указывать следующие обстоятельства:

а) повышенный интерес посторонних лиц к алгоритмам функ-

ционирования программ, работе системы блокировки и защиты,

входной и выходной информации;

б) внезапный интерес к программированию лиц, в круг обя-

занностей которых оно не входит. Эти обстоятельства выявляют-

ся как в ходе оперативно-розыскных мероприятий, так и при про-

изводстве следственных действий, в частности допросов пользо-

вателей компьютерной системы, в которой обнаружились призна-

ки действия вредоносной программы.

О создании вредоносной программы свидетельствуют факты

ее использования и распространения, особенно данные, позво-

ляющие заподозрить конкретное лицо в такой противоправной

деятельности. При этом необходимы своевременные и тща-

тельно произведенные обыски в местах работы и жительства

подозреваемого, а также там, откуда он мог наладить доступ к

компьютерной системе. К обыску целесообразно привлечь спе-

циалиста-программиста, который поможет обнаружить все от-

носящееся к созданию вредоносной программы для ЭВМ.

Факты использования и распространения вредоносной про-

граммы нередко обнаруживаются с помощью антивирусных про-

грамм. В ходе расследования такие факты можно установить при

осмотре следующих документов:

Глава 38. Методика расследования

преступлений в сфере компьютерной информации

а) журналов учета рабочего времени, доступа к вычислитель-

ной технике, ее сбоев и ремонта, регистрации пользователей

компьютерной системы или сети, проведения регламентных ра-

бот;

б) лицензионных соглашений и договоров на пользование

программными продуктами и их разработку;

в) книг паролей; приказов и других документов, регламенти-

рующих работу учреждения и использование компьютерной ин-

формации. Эти документы нередко ведутся в электронной фор-

ме, поэтому к ознакомлению с ними необходимо привлекать спе-

циалиста. При изучении журналов, книг, соглашений и другой

документации следователь может выяснить законность исполь-

зования того или иного программного обеспечения, систему орга-

низации работы учреждения и обработки в нем информации, дос-

тупа к ней и компьютерной технике, круг лиц, имевших на это

право.

Проводя допросы свидетелей, необходимо выяснять, какая

информация подвергалась вредоносному воздействию, ее назна-

чение и содержание; как осуществляется доступ к ресурсам ЭВМ,

их системе или сети, кодам, паролям и другим закрытым данным;

как организованы противовирусная защита и учет пользователей

компьютерной системы.

В ходе допросов свидетелей нужно иметь в виду, что практи-

куется множество способов использования и распространения

вредоносных программ. Так, нередки случаи запуска программы с

другого компьютера или с дискеты, купленной, одолженной, полу-

ченной в порядке обмена, либо с электронной «доски объявле-

ний». Распространение вируса, вызывающего уничтожение и

блокирование информации, сбои в работе ЭВМ или их системы,

может происходить по компьютерной сети вследствие использо-

вания нелицензионной и несертифицированной программы (чаще

игровой), купленной у случайного лица, а также скопированной у

кого-либо.

Доказыванию фактов использования и распространения вре-

доносных программ способствует своевременное производство

информационно-технологической экспертизы, посредством кото-

рой можно определить, какие изменения и когда внесены в ис-

следуемые программы, а также последствия использования и

распространения вредоносных программ. Экспертиза может так-

же установить примененный преступником способ преодоления

программной и аппаратной защиты (подбор ключей и паролей,

§ 2. Расследование создания, использования

и распространения вредоносных программ для ЭВМ

отключение блокировки, использование специальных программ-

ных средств).

При установлении лиц, виновных в создании, использова-

нии и распространении вредоносных программ для ЭВМ, необ-

ходимо учитывать, что такую программу может создать человек,

обладающий специальными познаниями. Легче всего создать

вирус опытному программисту, который, как правило, не участ-

вует в их распространении. Зачастую вредоносные программы

создают и используют субъекты, хорошо освоившие машинный

язык, движимые чувством самоутверждения, мотивами корысти

или мести, а иногда и потребностью в компьютерном вандализ-

ме. Некоторые делают это, стремясь «расколоть» систему за-

щиты информации, официально считающуюся неуязвимой.

Выделяются следующие группы преступников:

а) хакеры — лица, рассматривающие меры защиты информа-

ционных систем как личный вызов и взламывающие их с целью

получения контроля за информацией независимо от ее ценности;

б) шпионы — лица, взламывающие защиту информационных

систем для получения информации, которую можно использовать

в целях политического влияния;

в) террористы — лица, взламывающие информационные

системы для создания эффекта опасности, который можно ис-

пользовать и в целях политического влияния;

г) корпоративные налетчики — служащие компании, взла-

мывающие компьютеры конкурентов для экономического влия-

ния;

д) воры, вторгающиеся в информационные системы для полу-

чения личной выгоды;

е) вандалы — лица, взламывающие системы с целью их раз-

рушения;

ж) нарушители правил пользования ЭВМ, совершающие про-

тивоправные действия из-за недостаточного знания техники и

порядка пользования информационными ресурсами;

з) лица с психическими аномалиями, страдающие новым видом

заболеваний — информационными болезнями или компьютерными

фобиями.

Использовать и распространять вредоносные программы в

принципе может любой пользователь персонального компьютера.

Однако наибольшую потенциальную опасность представляют

опытные компьютерные взломщики, получившие название хаке-

Глава 38. Методика расследования

преступлений в сфере компьютерной информации

ров, а также высококвалифицированные специалисты в области

электронных технологий.

Преступления этой категории иногда бывают групповыми: ха-

кер-профессионал создает вредоносные программы, а его со-

общники помогают ему в материально-техническом и информа-

ционном отношениях. Мировой практике борьбы с компьютерны-

ми преступлениями известны случаи связей между хакерами и

организованными преступными сообществами. Последние высту-

пают в роли заказчиков компьютерных махинаций, обеспечивают

хакеров необходимой техникой, а те организуют хищения денеж-

ных средств из банковских компьютерных систем.

Поиск лица, причастного к использованию вредоносных про-

грамм для ЭВМ, сопряжен со значительными затратами времени,

сил и средств. Органу дознания нужно поручить выявление и

проверку лиц, ранее привлекавшихся к ответственности за анало-

гичные преступления. В некоторых случаях злоумышленника

можно идентифицировать по следам рук, оставленным на участ-

ках дисководов, клавишах, других частях компьютера.

Установив подозреваемого, его немедленно задерживают,

чтобы предотвратить уничтожение компрометирующих материа-

лов. Кроме того, если вредоносная программа является компью-

терным вирусом, промедление может расширить масштабы его

распространенности и причиненный ущерб.

Проводя допрос подозреваемого, нужно выяснить уровень его

профессиональной подготовки, опыт работы по созданию про-

грамм данного класса на конкретном языке программирования,

знание алгоритмов их работы, но особенно тех, которые подверг-

лись неправомерному воздействию.

Допрашивая подозреваемого, необходимо выяснить, где он

живет, работает или учится, его профессию, взаимоотношения с

коллегами, семейное положение, круг интересов, привычки и

наклонности, навыки программирования, ремонта и эксплуата-

ции компьютерной техники, какими ее средствами, машинными

носителями, аппаратурой и приспособлениями он располагает,

где и на какие средства их приобрел, где хранил и т.д.

Допрос обвиняемого преследует цель выяснить обстоятель-

ства подготовки и совершения преступления, алгоритм функцио-

нирования вредоносной программы и то, на какую информацию и

как она воздействует.

Для проверки возможности создания вредоносной программы

определенным лицом, признавшимся в этом, проводится следст-

§ 2. Расследование создания, использования

и распространения вредоносных программ для ЭВМ

венный эксперимент с использованием соответствующих средств

компьютерной техники.

При установлении вреда, причиненного преступлением,

следует помнить, что вредоносная программа в виде вируса

может практически мгновенно размножиться в большом количе-

стве экземпляров и очень быстро заразить многие компьютер-

ные системы и сети. Это реально, ибо компьютерные вирусы

могут:

а) заполнить весь диск или всю свободную память ЭВМ свои-

ми копиями;

б) поменять местами файлы, т.е. смешать их так, что отыскать

их в компьютере будет практически невозможно;

в) испортить таблицу размещения файлов;

г) отформатировать диск или дискету, уничтожив все ранее

записанное на соответствующем носителе;

д) вывести на дисплей то или иное нежелательное сообще-

ние;

е) перезагрузить ЭВМ, т.е. осуществить произвольный пере-

запуск;

ж) замедлить ее работу;

з) изменить таблицу определения кодов, сделав невозможным

пользование клавиатурой;

и) изменить содержание программ и файлов, что повлечет

ошибки в сложных расчетах;

к) раскрыть информацию с ограниченным доступом;

л) привести компьютер в полную негодность.

Размер причиненного ущерба устанавливается экспертным

путем в рамках судебно-бухгалтерской и судебно-экономической

экспертиз, проводимых в комплексе с информационно-

технологической и информационно-технической экспертизами.

Полную безопасность компьютерных систем обеспечить чрез-

вычайно трудно, однако снизить вредные последствия вирусов до

определенного уровня можно. Для этого необходимо:

а) применять антивирусные средства;

б) не использовать случайное несертифицированное про-

граммное обеспечение, а также нелегальные копии программ для

ЭВМ;

в) делать резервные копии программ и системных файлов, а

также контролировать доступ к компьютерным системам;

г) проверять каждую приобретенную программу (дискету) на

возможную зараженность компьютерным вирусом;

Глава 38. Методика расследования

преступлений в сфере компьютерной информации

е) регулярно записывать программы, устанавливаемые в ком-

пьютерную систему, и др.

2015-10-16

2015-10-16 451

451