При разработке принципов построения системы инженерно-технической защиты информации учитывались рассмотренные принципы, принципы обеспечения безопасности живых существ, используемых природой, и известные пути нейтрализации различных угроз человеком.

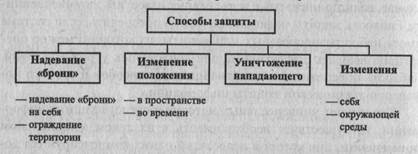

Так как информационная безопасность является частью предметной области, определяемой общим понятием «безопасность», включающей и безопасность живых существ, то полезную подсказку по мерам обеспечения информационной безопасности можно получить в результате анализа решений этой проблемы природой. Проблема безопасности в живой природе крайне важна, так как от эффективности ее решения зависит сохранение видов живых существ. Способы защиты в живой природе доказали свою эффективность за длительный период эволюции и могут быть полезными для обеспечения информационной безопасности. Они рассмотрены С. П. Расторгуевым в [3] и приведены на рис. 2.1.

Рис. 2.1. Природные способы защиты живых существ

Для защиты от хищников некоторые живые существа создают механические преграды («броню»), которые надевают на себя (черепахи, ежи, раки и др.), или в виде своего «дома» (пчелы, осы, норковые животные и др.). Другие, не имеющие такой «брони», имеют длинные ноги, развитые крылья или плавники и спасаются от врага бегством (изменением местоположения) или обеспечивают сохранение вида интенсивным размножением. Например, многие насекомые и даже растения выживают благодаря своей плодовитости, которая компенсирует массовую гибель беззащитных особей. Третья группа живых существ снабжена мощными клыками, когтями, рогами и другими средствами защиты, способными отогнать или уничтожить нападающего. Наконец, четвертая группа, не имеющая указанных средств защиты, выживает путем маскировки себя (мимикрии) под окружающую среду, изменения характеристик окружающей среды с целью дезориентации хищника (хамелеон, осьминог и др.), а также миметизма (отпугивания грозным внешним видом). Например, бабочка «вицерой» принимает окраску ядовитой бабочки «монарх», безвредная «змеиная» гусеница имитирует движение змеи и т. д.

Против угроз воздействий различных сил человечество за свою 1: историю выработало достаточно эффективные меры в виде раз-| личных естественных и искусственных рубежей защиты. В средние века человек надевал на себя металлические или кожаные доспехи (сейчас —- бронежилеты), окружал дома и города высокими и мощными стенами и заборами, что продолжает делать и сейчас. Наиболее распространенный способ защиты преступников от органов правосудия •— убегание. Наконец, возможности человека по изменению своего внешнего вида или окружающей среды существенно превосходят все то, на что способна «неразумная» природа. Учитывая, что угрозы воздействия на информацию представляют собой силы различной физической природы (механической, электрической, электромагнитной, тепловой и др.), система защиты должна создавать вокруг носителей информации с локальными размерами преграды — рубежи защиты от этих сил.

В отличие от сил воздействий, направленных на источники информации, утечка информации происходит при распространении носителей с защищаемой информацией от ее источников. Мерами защиты от утечки являются также преграды, создаваемые вокруг источников информации. Но эти преграды должны задержать не силы воздействий, а носителей информации.

На источник информации как объект защиты могут быть распространены принципы и способы защиты, используемые природой и созданные человеком, в том числе подходы к созданию абсолютной системы защиты, рассмотренные в [3]. Под абсолютной системой понимается система, обеспечивающая полную (гарантированную) защиту при любых угрозах. Абсолютная система определена как система, обладающая всеми возможными способами защиты и способная в любой момент своего существования спрогнозировать наступление угрожающего события за время, достаточное для приведения в действия адекватных мер по нейтрализации угроз.

Абсолютная система является гипотетической, идеальной, так как любая реальная система защиты не может в принципе обладать всеми характеристиками и свойствами абсолютной. Механизмы прогнозирования и принятия решений в процессе функционировании допускают ошибки. Кроме того, следует иметь в виду, что органы разведки и подготовленные злоумышленники хорошо осведомлены о современных способах защиты и активны в поиске нетиповых вариантов обмана механизма прогнозирования и обхода мер защиты. Однако реализация механизмов абсолютной системы в реальной системе позволит приблизиться к возможностям идеальной защиты.

Следовательно, система защиты информации должны содержать:

•рубежи вокруг источников информации, преграждающих распространение сил воздействия к источникам информации и ее носителей от источников;

•силы и средства достоверного прогнозирования и обнаружения угроз;

•механизм принятия решения о мерах по предотвращению или нейтрализации угроз;

•силы и средства нейтрализации угроз, преодолевших рубежи защиты.

Основу построения такой системы составляют следующие принципы:

•многозональность пространства, контролируемого системой инженерно-технической защиты информации;

•многорубежность системы инженерно-технической защиты информации;

•равнопрочность рубежа контролируемой зоны;

•надежность технических средств системы защиты информации;

•ограниченный контролируемый доступ к элементам системы защиты информации;

•адаптируемость (приспособляемость) системы к новым угрозам;

•согласованность системы защиты информации с другими системами организации.

Многозональность защиты предусматривает разделение (территории государства, организации, здания) на отдельные контролируемые зоны, в каждой из которых обеспечивается уровень безопасности, соответствующий цене находящейся там информации. На территории Советского Союза создавались зоны, закрытые для иностранцев, приграничные зоны, закрытые города. Уровень безопасности в любой зоне должен соответствовать максимальной цене находящейся в ней информации. Если в ней одновременно размещены источники информации с меньшей ценой, то для этой информации уровень безопасности, а следовательно, затраты будут избыточными. Так как уровень безопасности в каждой зоне определяется исходя из цены находящейся в ней информации, то многозональность позволяет уменьшить расходы на инженерно-техническую защиту информации. Чем больше зон, тем более рационально используется ресурс системы, но при этом усложняется организация защиты информации. Зоны могут быть независимыми, пересекающимися и вложенными (рис. 2.2).

Для независимых зон уровень безопасности информации в одной зоне не зависит от уровня безопасности в другой. Они создаются для разделения зданий и помещений, в которых выполняются существенно отличающиеся по содержанию и доступу работы. Например, администрация организации размещается в одном здании, научно-исследовательские лаборатории — в другом, а производственные подразделения — в третьем.

Примером пересекающихся зон является приемная руководителя организации, которая, с одной стороны, принадлежит зоне с повышенными требованиями к безопасности информации, источниками которой являются руководящий состав организации и соответствующие документы в кабинете, а с другой стороны, в приемную имеют доступ все сотрудники и посетители организации. Требования к безопасности информации в пересекающейся зоне являются промежуточными между требованиями к безопасности в пересекающихся зонах. Например, уровень безопасности в приемной должен быть выше, чем в коридоре, но его нельзя практически обеспечить на уровне безопасности информации в кабинете.

Вложенные зоны наиболее распространены, так как позволяют экономнее обеспечивать требуемый уровень безопасности информации. Безопасность информации i-й вложенной зоны определяется не только ее уровнем защиты, но и уровнями защиты в предшествующих зонах, которые должен преодолеть злоумышленник для проникновения в i-ю зону.

Каждая зона характеризуется уровнем безопасности находящейся в ней информации. Безопасность информации в зоне зависит от:

•расстояния от источника информации (сигнала) до злоумышленника или его средства добывания информации;

•количества и уровня защиты рубежей на пути движения злоумышленника или распространения иного носителя информации (например, поля);

•эффективности способов и средств управления допуском людей и автотранспорта в зону;

•мер по защите информации внутри зоны.

Рис. 2,2. Виды конролируемых зон

.

Чем больше удаленность источника информации от места нахождения злоумышленника или его средства добывания и чем больше рубежей защиты, тем большее время движения злоумышленника к источнику и ослабление энергии носителя в виде поля или электрического тока. Количество и пространственное расположение зон и рубежей выбираются таким образом, чтобы обеспечить требуемый уровень безопасности защищаемой информации как от внешних (находящихся вне территории организации), так и внутренних (проникших на территорию злоумышленников и сотрудников). Чем более ценной является защищаемая информация, тем большим количеством рубежей и зон целесообразно окружать ее источник и тем сложнее злоумышленнику обеспечить разведывательный контакт с ее носителями. Вариант классификация зон по условиям доступа приведен в табл. 2.1 [4].

Таблица 2.1

| Категория зоны | Наименование зоны | Функциональное назначение зоны | Условия доступа сотрудников | Условия доступа посетителей |

| Свободная | Места свободного посещения | Свободный | Свободный | |

| Наблюдаемая | Комнаты приема по сетителей | - Свободный | Свободный | |

| II | Регистрационная | Кабинеты сотрудников | Свободный | По удостоверению личности с регистрацией |

| III | Режимная | Секретариат, компьютерные залы, ар ХИВЫ | По иденти-- фикацион-ным картам | По разовым пропускам |

| IV | Усиленной защиты | Кассовые операционные залы, матери альные склады | По спецдо-- кументам | По спецпропускам |

| V | Высшей защиты | Кабинеты высших руководителей, ком наты для ведения переговоров, специальные хранилища | По спецдо-- кументам | По спецпропускам |

Из анализа этой таблицы следует, что по мере увеличения категории зоны усложняются условия допуска как сотрудников, так и посетителей.

На границах зон и особо опасных направлений создаются рубежи защиты. Очевидно, что чем больше рубежей защиты и чем они надежнее (прочнее), чем больше времени и ресурса надо потратить злоумышленнику или стихийным силам на их преодоления. Рубежи защиты создаются и внутри зоны на пути возможного движения злоумышленника или распространения иных носителей, прежде всего, электромагнитных и акустических полей. Например, для защиты акустической информации от подслушивания в помещении может быть установлен рубеж защиты в виде акустического экрана.

Типовыми зонами организации, указанными на рис. 2.3, являются:

•

|

территория, занимаемая организацией и ограничиваемая забором или условной внешней границей;

•здание на территории;

•коридор или его часть;

•помещение (служебное, кабинет, комната, зал, техническое помещение, склад и др.);

|

• шкаф, сейф, хранилище.

Соответственно, рубежи защиты:

•забор;

•стены, двери, окна здания;

•двери, окна (если они имеются), стены, пол и потолок (перекрытия) коридора;

•двери, окна, стены, пол и потолок (перекрытия) помещения;

•стены и двери шкафов, сейфов, хранилищ.

Необходимым условием и принципом эффективной инженерно-технической защиты информации является равнопрочность рубежа контролируемой зоны. Наличие бреши в защите может свести на. нет все затраты. В качестве классического примера последствий невыполнения этого требования можно привести линию Мажино, образованную накануне Второй мировой войны мощными французскими оборонительными укреплениями возле границ с Германией, которая, по мнению руководства Франции, должна была надежно защитить ее от агрессии. Но немцы без особенных усилий обошли эту линию через Бельгию и вошли в Париж. Выполнение принципа равнопрочное™ рубежа требует выявления и анализа всех потенциальных угроз с последующей нейтрализацией угроз с уровнем выше допустимого.

Непрерывность защиты информации может быть обеспечена при условии безотказной работы сил и средств системы защиты. Надежность любого технического средства всегда ниже 100%. Поэтому через некоторое время, усредненное значение которого называется временем безотказной работы, в нем возникает неисправность. Ущерб от неисправности технических средств защиты может быть очень высокий, равный цене информации. Если техническое средство охраны своевременно не среагирует на угрозу, например пожара в помещении ночью, то за время, когда его обнаружит дежурная смена в другом конце здания или посторонние лица за забором, могут сгореть все документы, находящиеся в этом помещении. Ложные срабатывания средств защиты при отсутствии угроз менее опасны, но они способствуют формированию у охраны психологической установки на то, что причиной срабатывания средства защиты является его неисправность. Такая установка увеличивает время реакции сотрудника охраны на угрозу.

Этим пользуются иногда преступники, которые перед проникновением в контролируемую зону вызывают многократные срабатывания средств защиты, в результате которых сотрудники охраны перестают на них реагировать. Поэтому к надежности технических средств защиты предъявляются повышенные, по сравнению с другими средствами, требования, а сами средства многократно дубли-руюся. Например, в помещении устанавливается, как правило, несколько датчиков (извещателей) пожарной сигнализации.

Необходимым условием обеспечения скрытности защиты информации является жесткий контроль и управление допуском к элементам системы защиты, в том числе к ее техническим средствам. Выполнение этого принципа построения системы защиты требует скрытности и дополнительной укрепленности мест размещения технических средств защиты информации.

Гибкость защиты информации обеспечивается адаптируемостью системы к новым угрозам и изменением условий ее функционирования. Для оперативной адаптации необходимы механизмы быстрого изменения структуры системы и резерв ее сил и средств.

Система защиты информации функционирует совместно с другими системами государства и организации любого уровня. Поэтому она должна функционировать согласованно с другими системами. В противном случае эти системы будут мешать друг другу. Можно в интересах инженерно-технической защиты информации настолько ужесточить режим безопасности в организации, что,ее сотрудникам будет сложно выполнять свою основную работу. Например, в некоторых режимных организациях разрешают размножать (печатать) закрытые документы только в машинописном бюро, небольшое количество сотрудников-машинисток которого не справляется с работой в конце года, когда резко возрастает число отчетных документов. В результате этого организацию периодически лихорадит. Следовательно, необходимы иные решения по обеспечению безопасности информации, существенно не затрудняющие работу организации по иным видам деятельности. Конечно, меры по защите информации в той или иной степени ужесточают режим организации, но чем незаметнее система защиты информации решает свои задачи, тем более она рациональна. Следовательно, рационально построенная система инженерно-технической защиты информации должна минимизировать дополнительные задачи и требования, вызванные мерами по защите информации, к сотрудникам организации.

Чем более универсальной является любая система, тем она менее эффективно решает конкретные задачи по сравнению с узко специализированной системой. «Плату» за универсальность можно снизить введением в систему механизма адаптации ее конфигурации и алгоритма функционирования ее к изменившимся условиям. Этот принцип широко используется в современном строительстве: сигнальные (для передачи информационных сигналов) кабели и кабели электропитания размещаются не в железобетонных стенах, а в предусмотренном проектами пространстве с легким доступом между межэтажными перекрытиями и потолком или полом. Конечно, в этом случае несколько ухудшается пожароустой-чивость помещения, но обеспечивается возможность экономичного и быстрого изменения схемы коммуникаций.

Адаптируемость системы защиты информации достигается прогнозированием угроз и заложенной при ее создании возможности производить без капитальных вложений изменения элементов как физической защиты, так и скрытия источников информации.

Кроме защиты информации в любой организации решается множество других задач по безопасности сотрудников не только на рабочем месте, но и в иных местах, по защите материальных ценностей, размещенных в разных местах ее территории (во дворе, на складах, в помещениях и др.). Поэтому наряду с системой защиты информации в организации создаются и иные системы. Автономное их функционирование распыляет средства, что в условиях их ограниченности снижает эффективность любой из этих систем.

1.Принципы обеспечения инженерно-технической защиты информации.

2.Почему защита информации должна проводиться скрытно?

3.Что значит экономичность защиты информации?

4.Природные способы защиты живых существ.

5.Какие механизмы должна иметь абсолютная система защиты?

6.Принципы построения системы инженерно-технической защи

ты информации.

7.Сущность принципа адаптируемости системы защиты инфор

мации.

8.Что обеспечивает многозональность защиты информации?

9.Преимущества вложенных зон защиты информации.

10.Типовые контролируемые зоны организации.

11.Назначение рубежей защиты информации.

12.Типовые рубежи инженерно-технической защиты информации.

2015-10-22

2015-10-22 6310

6310