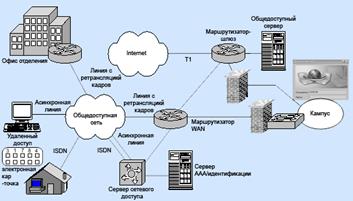

| Коммерческая или производственная организация.

Устанавливается баланс между свободой действий пользователей при использовании сетевых ресурсов и степенью защиты сети.

Сценарий работы сети аналогичен предыдущему.

Средства безопасности.

Выполняется идентификация пользователей организации в рамках кампусной сети с использованием учетных имен и паролей.

Для идентификации удаленных пользователей используются аутентификация маршрутов с помощью одноразовых паролей генерируемых идентификационными картами. Пароль вводится при обращении пользователя к серверу сетевого доступа перед установкой соединения. При передаче такого пароля используются протоколы РРР и РАР. Одноразовый пароль проверяется сервером ААА (аутентификация – авторизация – аудит) или сервером идентификационных карт.

Возможен удаленный доступ через Internet. При этом используются встроенные в брандмауэр средства аутентификации пользователей на основе одноразовых паролей.

На маршрутизаторе WAN и маршрутизаторе шлюза используются списки контроля доступа, разрешающие доступ к сети предприятия только узлам с определенными сетевыми адресами.

Брандмауэр канального уровня разрешает доступ в Internet только тем соединениям, которые исходят из области, ограниченной этим брандмауэром.

|

Концепции ограничивающей политики защиты.

Не все сетевые соединения разрешаются, что требует создания ограничений для одних групп соединений и разрешений для других.

Построение системы безопасности требует специальных действий по настройке и сопровождению.

Пользователи в этой системе выполняют дополнительные шаги для получения доступа к сетевым ресурсам.

Необходимо иметь штат сотрудников, занимающихся защитой и выделять достаточные средства на поддержку политики защиты.

картинка 1.14.

Для контроля доступа применяются:

Аутентификация:

· одноразовые пароли (удаленный доступ и Internet);

· пароли (кампусная сеть).

Управление доступом:

· списки доступа в маршрутизаторе WAN и шлюзовом маршрутизаторе;

· брандмауэр между предприятием и Internet;

· аутентификация маршрутов (филиалы и территориальная сеть);

· шифрование связей с филиалами.

Рис 1.14.

картинка 1.14.

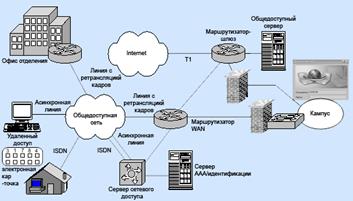

Для контроля доступа применяются:

Аутентификация:

· одноразовые пароли (удаленный доступ и Internet);

· пароли (кампусная сеть).

Управление доступом:

· списки доступа в маршрутизаторе WAN и шлюзовом маршрутизаторе;

· брандмауэр между предприятием и Internet;

· аутентификация маршрутов (филиалы и территориальная сеть);

· шифрование связей с филиалами.

Рис 1.14.

|

картинка 1.14.

Для контроля доступа применяются:

Аутентификация:

· одноразовые пароли (удаленный доступ и Internet);

· пароли (кампусная сеть).

Управление доступом:

· списки доступа в маршрутизаторе WAN и шлюзовом маршрутизаторе;

· брандмауэр между предприятием и Internet;

· аутентификация маршрутов (филиалы и территориальная сеть);

· шифрование связей с филиалами.

Рис 1.14.

картинка 1.14.

Для контроля доступа применяются:

Аутентификация:

· одноразовые пароли (удаленный доступ и Internet);

· пароли (кампусная сеть).

Управление доступом:

· списки доступа в маршрутизаторе WAN и шлюзовом маршрутизаторе;

· брандмауэр между предприятием и Internet;

· аутентификация маршрутов (филиалы и территориальная сеть);

· шифрование связей с филиалами.

Рис 1.14.

2020-04-12

2020-04-12 158

158