Построение защиты периметра сети определяет набор мероприятий по защите этой сети от несанкционированного доступа.

Основной проблемой является обеспечение безопасности при связи сети предприятия со средой глобальной сети (Internet). При этом, нельзя недооценивать важность защиты соединений между частями одной и той же сети, поскольку для соединения с удаленными офисами используется тот же internet.

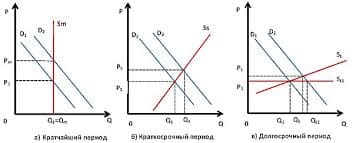

Для обеспечения защиты используется зонная структуризация сети – разделение сети на зоны с разной степенью защиты и с различными политиками доступа.

Зоны определяют границы безопасности сети.

Исходная политика безопасности между зонами – запретить все, что не разрешено.

Один интерфейс граничного сетевого устройства не может быть одновременно подключен к двум зонам.

Можно использовать маршрутизатор периметра, который разделяет незащищенную(внешнюю) (internet) и защищенную(внутреннюю) части(зоны) сетей. В качестве такого маршрутизатора используется маршрутизатор общего назначения, имеющий последовательный интерфейс для связи с internet, и один или несколько интерфейсов для связи с внутренней сетью.

При этом одинаковая политика защиты будет распространяться на все рабочие станции и узлы, подключаемые к интерфейсам защищенной зоны.

Недостатком является то, что необходимо будет разрешить доступ из внешней зоны во внутреннюю, к общедоступным ресурсам (серверы почты – SMTP, WEB и т.д.)

Маршрутизатор периметра, можно использовать как первую линию защиты сети. Тогда в структуре появляется частично-защищенная сеть, которая имеет ресурсы доступные как из внутренней, так и из внешней сети. Например, почтовый или WEB сервер. Такая частично-защищенная сеть называется «грязной» демилитаризованной зоной («грязная» ДМЗ).

Задачи разделения на зоны может по прежнему выполнять один маршрутизатор при наличии трех физических интерфейсов. Недостаток такой структуры в том, что на данный маршрутизатор резко возрастает нагрузка по обработке трафика. В случае успешного несанкционированного проникновения, защита сети разрушается.

Появляется вторая линия защиты сети, закрывающая внутреннюю сеть.

Эта линия строится на основе брандмауэра, в качестве которого может использоваться специализированное устройство (PIX firewall) или маршрутизатор.

Сеть, которая закрыта второй линией защиты, не видна из внешней сети и называется «чистая» или «защищенная» ДМЗ.

При разработке зонной структуры сети рекомендуется выполнить следующие шаги:

1. Определить зоны. Вся сеть должна быть поделена на зоны с различными уровнями безопасности без привязки к физической реализации сети.

2. Установление политик между зонами. Для каждой пары зон определяются разрешенные сеансы связи (сеансы TCP, UDP).

3. Разработка физической структуры сети. Определяется количество и тип устройств, соединяющих зоны с различным уровнем безопасности.

4. Разделить зоны на подгруппы с общими требованиями к трафику.

2020-04-12

2020-04-12 424

424