Компания RiskWatch [5] предлагает принципиально два продукта: один в области информационной безопасности ‑ IT Security, второй в области физической безопасности ‑ Physical Security. ПО предназначено для идентификации и оценки защищаемых ресурсов, угроз, уязвимостей и мер защиты в сфере компьютерной и "физической" безопасности предприятия. Причем для разных типов организаций предлагается разные версии ПО.

В линейке продуктов, предназначенных для управления рисками в различных системах, учитываются требования таких стандартов (документов): ISO 17799, ISO 27001, COBIT 4.0, NIST 800-53, NIST 800-66 и др.

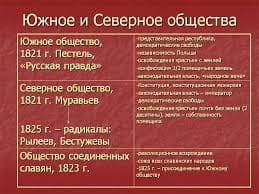

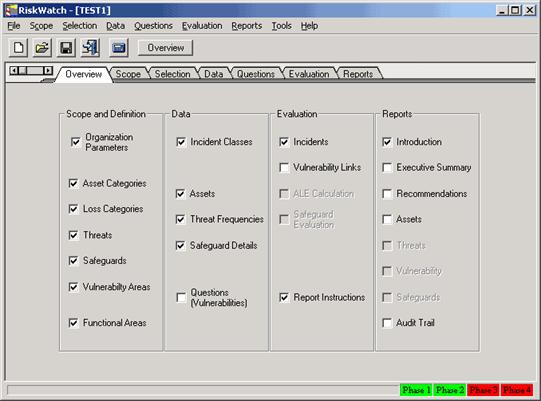

RiskWatch помогает провести анализ рисков и сделать обоснованный выбор мер и средств защиты (рис. 8).

Рис. 8

В старой версии RiskWatch (новая недоступна) используемая в программе методика включает в себя 4 фазы.

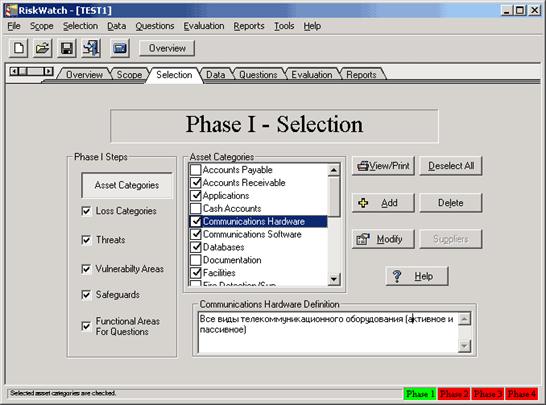

Первая фаза — определение предмета исследования. На данном этапе описываются параметры организации — тип организации, состав исследуемой системы, базовые требования в области безопасности (Рис. 9). Описание формализуется в ряде подпунктов, которые можно выбрать для более подробного описания (Рис. 10) или пропустить.

Рис. 9. Описание информационной системы с позиции безопасности в RiskWatch

Далее каждый из выбранных пунктов описывается подробно.

Для облегчения работы аналитика в шаблонах даются списки категорий защищаемых ресурсов, потерь, угроз, уязвимостей и мер защиты. Из них нужно выбрать те, что реально присутствуют в организации.

На Рис. 10 приводится пример описания различных категорий ресурсов.

Рис. 10. Описание ресурсов информационной системы

Допускается модификация названий, описаний, а также добавление новых категорий. Это позволяет достаточно просто русифицировать данный метод.

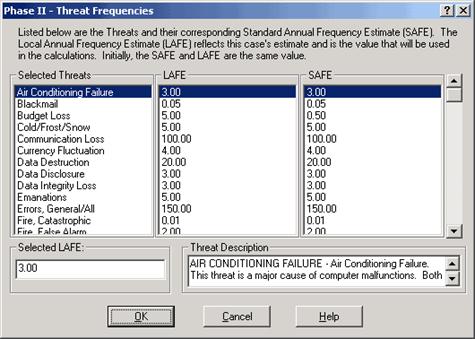

Вторая фаза — ввод данных, описывающих конкретные характеристики системы. Данные могут вводиться вручную или импортироваться из отчетов, созданных инструментальными средствами исследования уязвимости компьютерных сетей.

На этом этапе:

- Подробно описываются ресурсы, потери и классы инцидентов. Классы инцидентов получаются путем сопоставления категории потерь и категории ресурсов;

- Для выявления возможных уязвимостей используется опросник, база которого содержит более 600 вопросов. Вопросы связаны с категориями ресурсов. Допускается корректировка вопросов, исключение или добавление новых.

- Задается частота возникновения каждой из выделенных угроз, степень уязвимости и ценность ресурсов. Все это используется в дальнейшем для расчета эффективности внедрения средств защиты.

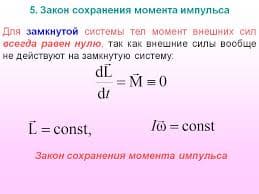

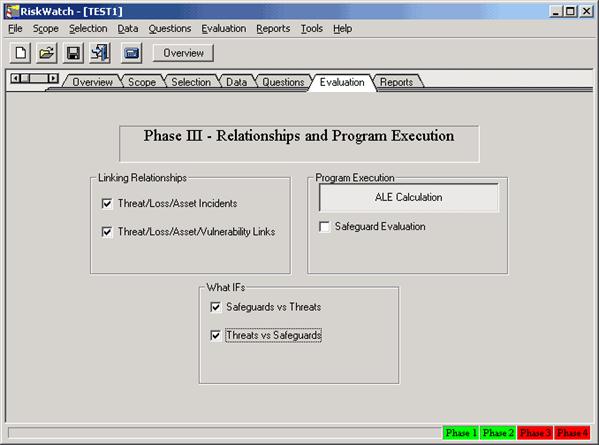

Третья фаза — оценка рисков. Сначала устанавливаются связи между ресурсами, потерями, угрозами и уязвимостями, выделенными на предыдущих этапах.

Для рисков рассчитываются математические ожидания потерь за год по формуле: m=p´v

где p — частота возникновения угрозы в течении года, v — стоимость ресурса, который подвергается угрозе.

Например, если стоимость сервера $150000, а вероятность того, что он будет уничтожен пожаром в течение года равна 0.01, то ожидаемые потери составят $1500.

Дополнительно рассматриваются сценарии "что если...", которые позволяют описать аналогичные ситуации при условии внедрения средств защиты. Сравнивая ожидаемые потери при условии внедрения защитных мер и без них можно оценить эффект от таких мероприятий.

Четвертая фаза — генерация отчетов (Рис. 13). Типы отчетов:

- Краткие итоги.

- Полные и краткие отчеты об элементах, описанных на стадиях 1 и 2.

- Отчет о стоимости защищаемых ресурсов и ожидаемых потерь от реализации угроз.

- Отчет об угрозах и мерах противодействия.

- Отчет о результатах аудита безопасности.

Рис. 11. Оценка параметров угроз с использованием статистических данных

Рис. 12. Содержание третьей стадии в RiskWatch

2014-02-09

2014-02-09 1665

1665