Методы атак на беспроводные сети

Атаки условно делятся на 3 основных категории: пассивные атаки, активные атаки и атаки помехами. Рассмотрим подробнее каждую из вышеперечисленных.

Основной целью таких атак является перехват данных, проходящих по каналам беспроводной сети. Для осуществления этого атакующему необходим компьютер с беспроводным сетевым адаптером и специальным программным обеспечением для перехвата трафика. Такое ПО получило название «сниффер» (от англ. to sniff – нюхать, принюхиваться). Яркими представителями этого класса программ являются: для ОС Windows – WinDump, Zxsniffer, Iris. Для Unix-подобных ОС – TCPDump, Dsniff, Ethereal, Ettercap, AirSnort.

Пассивные атаки очень сложно обнаружить, т.к. никаких исходящих данных от атакующего не поступает. Системным администраторам не следует применять DHCP-серверы, или, если они так необходимы, стоит проверять лог-файлы как можно чаще. Если в сети появится неизвестный MAC-адрес, то следует считать, что это потенциальный взломщик.

Если вы обнаружили, что под окном вашей организации стоит автомобиль с подозрительной антенной, у водителя выясните назначение этой антенны. Именно он может оказаться злоумышленником.

В наше время пассивные атаки очень распространены, это даже стало хобби для многих людей. Такое занятие называется «war driving» или «war plugging» (боевое вождение или боевое присоединение). War-driver вооружаются ноутбуком, беспроводной сетевой картой и антенной помощнее. После проезда нескольких километров по мегаполису они уже имеют список ряда беспроводных сетей, 90% из которых плохо защищены.

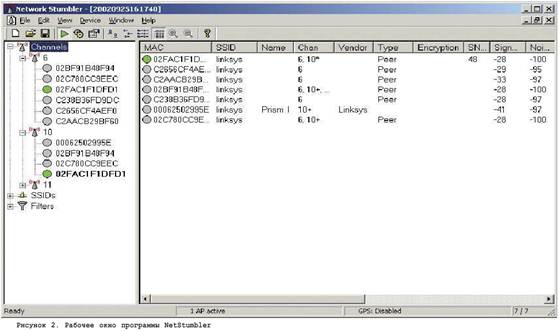

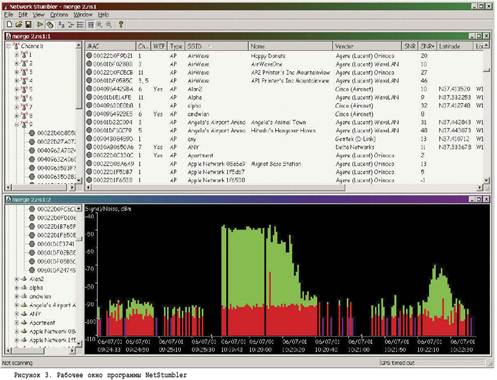

Большинство этих «деятелей» используют бесплатную программу определения беспроводных сетей «The Netstumbler». На рисунках 2 и 3 изображено рабочее окно программы Netstumbler. Программа в основном работает с адаптерами, основанными на чипах «Hermes», так как именно они способны определять точки доступа, находящиеся в одном диапазоне и с активированным WEP. Одной из самых распространённых карт на базе чипа «Hermes» является «ORiNOCO». Другим преимуществом этой карты является возможность присоединения внешней антенны, которая в несколько раз увеличивает диапазон «видимости» сигналов точек доступа. К сожалению, карты на чипах «Hermes» не умеют работать в режиме «прослушки» (promiscuous mode). Для этих целей необходимо иметь карту на чипе «PRISM2». Большинство фирм-производителей используют именно этот чип, например, Linksys WPC. Искушенные war-driver имеют два адаптера, один для поиска сетей, другой для перехвата данных.

Несмотря на то что Netstumbler бесплатный продукт, это серьёзное и многофункциональное средство, которое является превосходным решением для поиска беспроводных сетей. Кроме того, Netstumbler может дать детальную информацию относительно найденных беспроводных сетей, эта информация может быть использована в комбинации с GPS, чтобы обеспечить точное местоположение относительно широты и долготы.

|

После запуска NetStumbler начинает слать широковещательные запросы несколько раз в секунду. Если одна из точек доступа ответила, NetStumbler оповещает об этом пользователя и выдаёт информацию, извлечённую из 802.11b фреймов: SSID, MAC-адрес, канал, силу сигнала и информацию о том, активирован ли WEP или нет.

Есть несколько моментов, на которые стоит обратить внимание.

ü Во-первых, большинство точек доступа настроены с SSID по умолчанию, то есть настройщики его не меняли.

ü Во-вторых, в некоторых сетях SSID имеет смысловое отношение к сети, например: universityserver. Мы можем предположить, что эта точка доступа какого-то учебного заведения.

Вышеперечисленные особенности делают работу атакующего намного проще. Использование Netstumbler – начальный этап злоумышленника. После сбора информации о беспроводной сети и получения SSID, атакующий подключается к ней, чтобы перехватить трафик. Трафик может содержать большое количество информации о сети и о компании, которая использует эту сеть. Например, просматривая трафик, злоумышленник может выяснить адреса DNS-серверов, страницы, заданные по умолчанию в браузерах, сетевые имена, сессии авторизации, и т. д. Эта информация может быть использована для дальнейших атак. Если в сети активирован WEP, атакующий соберёт достаточное количество трафика для взлома шифрованных данных. Netstumbler работает с сетями, настроенными как Открытая система. Это значит, что сеть обнаруживает своё существование и посылает в ответ свой SSID. Однако это не значит, что сеть может быть с лёгкостью скомпрометирована, т.к. могут быть использованы дополнительные средства защиты. Для защиты от Netstumbler и других программ определения беспроводных сетей, администраторы должны конфигурировать беспроводные сети как Закрытые системы. Это значит, что точки доступа не будут отвечать на запросы «нулевого» SSID и будут «невидимы» для таких программ, как Netstumbler, которые полагаются на эту технологию поиска беспроводных сетей. Тем не менее, возможен захват «сырых» 802.11b-фреймов и их последующее декодирование при помощи «Ethereal» и «WildPacket’s AiroPeek». Также для поиска беспроводных сетей могут быть использованы анализаторы спектра радиочастот. Несмотря на несовершенность закрытой системы, следует использовать эту именно технологию.

Следует отметить, что точки доступа работают как полудуплексные устройства, такие как хабы и репитеры. Это означает, что все устройства в сети могут «видеть» трафик других устройств. Единственной защитой является шифрование трафика разными методами: WEP, VPNs, SSL, Secure Shell (SSH), Secure Copy (SCP), и т. д. Некоторые методы могут быть более эффективными, всё зависит от обстоятельств.

Активные атаки

Как только злоумышленник получает доступ к сети при помощи пассивных атак, он приступит к осуществлению активной атаки. В большинстве своём активные атаки на беспроводные сети мало чем отличаются от атак на обычные сети. Но с ростом популярности беспроводных сетей увеличилось и число разновидностей атак на них, например, «drive-by spamming». Эта атака представляет собой рассылку спама из скомпрометированной сети.

Ввиду происхождения беспроводных сетей и несовершенности WEP, неавторизированный доступ и спуфинг являются самыми распространёнными атаками. Спуфингом называют ситуацию, при которой неавторизированный клиент выдает себя за авторизированного. Самой распространённой защитой от подобного рода атак является фильтрация MAC-адресов. Список разрешённых MAC-адресов хранится на точке доступа. Но этот метод тоже не совершенен. Осуществить смену MAC-адреса не составляет особого труда. В ОС Windows это возможно при помощи таких программ, как «Smack», «USTmacdak», а в Unix-подобных ОС командой «ifconfig». К тому же MAC-адреса передаются в сети открытым текстом, и их сбор также не составит большого труда.

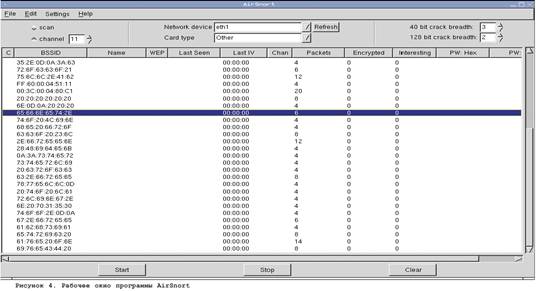

В сети может быть активирован WEP, но его тоже можно обойти, т.к. текст-запрос и шифр-текст передаются в открытом виде, и атакующий сможет подобрать ключ и проникнуть в сеть. Для взлома WEP злоумышленнику понадобится специальный сниффер. AirSnort – специальная программа для *nix-платформ для взлома WEP-ключей. Рабочее окно программы отображено на рисунке 4.

|

AirSnort должен собрать от 500мб до 1000 Мб трафика чтобы получить WEP-ключ. Это может занять от пары часов до нескольких дней, всё зависит от загруженности сети: чем она загруженней, тем быстрее атакующий получит ключ. AirSnort использует маленький 24-битный IV, так что не имеет особого значения, какой длины ключ: 64-битный или 128-битный. После того как хакер захватил нужное количество трафика, ему понадобится программа WEPcrack. Это скрипт, который используют для вычисления WEP-ключа из захваченного трафика. Как только ключ захвачен, атакующий может присоединиться к точке доступа. При соединении с беспроводной сетью взломщик использует обычные средства, характерные для кабельных сетей, такие как: подбор паролей, поиск уязвимых сервисов или просто DoS-атаки или SYN-флуд.

Так, одной из самых результативных атак является атака «Man-in-the-Middle».

Атака человек-по-середине заключается в перехвате сеанса 2 клиентов. Атакующий имеет 2 сетевых адаптера и организовывает фальшивую точку доступа. Он заставляет других клиентов использовать его точку доступа, а сам перенаправляет трафик на реальную точку доступа, тем самым, получая доступ ко всем сеансам связи.

Злоумышленник может установить фальшивую точку доступа в машине, под окном организации, в вентиляционной системе, под столами, в кладовках и т. п. Если его антенна достаточно мощная, то ему необязательно ставить фальшивку близко к легитимной точке доступа.

2014-02-12

2014-02-12 3295

3295