Под функцией хранения ключей понимают организацию их безопасного хранения, учета и удаления.

Секретные ключи никогда не должны записываться в явном виде на носителе, который может быть считан или скопирован. Любая информация об используемых ключах должна быть защищена, в частности храниться в зашифрованном виде.

Необходимость в хранении и передаче ключей, зашифрованных с помощью других ключей, приводит к концепции иерархии ключей. Суть концепции состоит в том, что вводится иерархия ключей главный ключ (ГК), ключ шифрования ключей (КК), ключ шифрования данных (КД). Иерархия ключей может быть:

· двухуровневой (КК/КД),

· трехуровневой (ГК/КК/КД).

Самым нижним уровнем являются рабочие или сеансовыеКД, которые используются для шифрования данных, персональных идентификационных номеров (PIN) и аутентификации сообщений. Когда эти ключи надо зашифровать с целью защиты при передаче или хранении, используют ключи следующего уровня - ключи шифрования ключей. Ключи шифрования ключей никогда не должны использоваться как сеансовые (рабочие) КД, и наоборот.

Такое разделение функций необходимо для обеспечения максимальной безопасности. Фактически концепция устанавливает, что различные типы рабочих ключей (например, для шифрования данных, для аутентификации и т. д.) должны всегда шифроваться с помощью различных версий ключей шифрования ключей.

В частности, ключи шифрования ключей, используемые для пересылки ключей между двумя узлами сети, известны также как ключи обмена между узлами сети. Обычно в канале используются два ключа для обмена между узлами сети, по одному в каждом направлении. Поэтому каждый узел сети будет иметь ключ отправления, для обмена с узлами сети и ключ получения для каждого канала, поддерживаемого другим узлом сети.

На верхнем уровне иерархии ключей располагается главный ключ, мастер-ключ. Этот ключ применяют для шифрования КК, когда требуется сохранить их на диске. Обычно в каждом компьютере используется только один мастер-ключ.

Мастер-ключ распространяется между участниками обмена неэлектронным способом при личном контакте, чтобы исключить его перехват и/или компрометацию. Раскрытие противником значения мастер-ключа полностью уничтожает защиту компьютера.

Значение мастер-ключа фиксируется на длительное время (до нескольких недель или месяцев) Поэтому генерация и хранение мастер-ключей являются критическими вопросами криптографической защиты. На практике мастер-ключ компьютера создается истинно случайным выбором из всех возможных значений ключей. Мастер-ключ помещают в защищенный по считыванию и записи и от механических воздействий блок криптографической системы таким образом, чтобы раскрыть значение этого ключа было невозможно. Однако все же должен существовать способ проверки, является ли значение ключа правильным.

Проблема аутентификации мастер-ключа может быть решена различными путями. Один из способов аутентификации показан на рис. 9.1.

Администратор, получив новое значение мастер-ключа  хост-компьютера, шифрует некоторое сообщение М ключом

хост-компьютера, шифрует некоторое сообщение М ключом  . Пара (криптограмма

. Пара (криптограмма  , сообщение М) помещается в память компьютера. Всякий раз, когда требуется аутентификация мастер-ключа хост-компьютера, берется сообщение М из памяти и подается в криптографическую систему. Получаемая криптограмма сравнивается с криптограммой, хранящейся в памяти. Если они совпадают, считается, что данный ключ является правильным.

, сообщение М) помещается в память компьютера. Всякий раз, когда требуется аутентификация мастер-ключа хост-компьютера, берется сообщение М из памяти и подается в криптографическую систему. Получаемая криптограмма сравнивается с криптограммой, хранящейся в памяти. Если они совпадают, считается, что данный ключ является правильным.

Рис. 9.1. Схема аутентификации мастер-ключа хост-компьютера

Рабочие ключи (например, сеансовый) обычно создаются с помощью псевдослучайного генератора и могут храниться в незащищенном месте. Это возможно, поскольку такие ключи генерируются в форме соответствующих криптограмм, т.е. генератор ПСЧ выдает вместо ключа  его криптограмму

его криптограмму  , получаемую с помощью мастер-ключа

, получаемую с помощью мастер-ключа  хост-компьютера. Расшифровывание такой криптограммы выполняется только перед использованием ключа

хост-компьютера. Расшифровывание такой криптограммы выполняется только перед использованием ключа  .

.

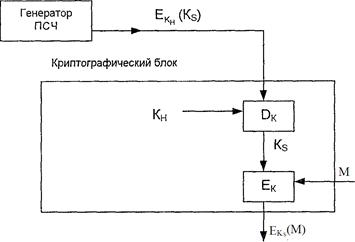

Схема защиты рабочего (сеансового) ключа показана на рис. 9.2. Чтобы зашифровать сообщение М ключом  , на соответствующие входы криптографической системы подается криптограмма

, на соответствующие входы криптографической системы подается криптограмма  и сообщение М. Криптографическая система сначала восстанавливает ключ

и сообщение М. Криптографическая система сначала восстанавливает ключ  , а затем шифрует сообщение М, используя открытую форму сеансового ключа

, а затем шифрует сообщение М, используя открытую форму сеансового ключа  .

.

Рис 9.2. Схема защиты сеансового ключа  .

.

Таким образом, безопасность сеансовых ключей зависит от безопасности криптографической системы. Криптографический блок может быть спроектирован как единая СБИС и помещен в физически защищенное место. Очень важным условием безопасности информации является периодическое обновление ключевой информации в криптосистеме. При этом должны переназначаться как рабочие ключи, так и мастер-ключи. В особо ответственных системах обновление ключевой информации (сеансовых ключей) желательно делать ежедневно. Вопрос обновления ключевой информации тесно связан с третьим элементом управления ключами - распределением ключей.

2015-04-01

2015-04-01 1713

1713