Основные методы защиты информации.

Функции системы защиты от несанкционированного доступа к ресурсам системы заключаются, прежде всего, в идентификации и подтверждении подлинности пользователей, а также разграничении их доступа к ресурсам.

Парольный метод - простейший метод аутентификации, в котором пользователь и система согласуют свои действия с помощью пароля.

Процедура распознавания:

1. Пользователь посылает запрос на доступ к системе и вводит свой идентификатор.

2. Система запрашивает пароль.

3. Пользователь вводит пароль.

4. Система сравнивает полученный пароль с паролем пользователя в базе и разрешает доступ, если они совпадают.

В базе данных пароли не хранятся в явной форме, а только в зашифрованной.

Согласно методу обратного шифрования эталонный пароль при занесении в базу зашифровывается по ключу, совпадающим с этим паролем, а введенный после идентификации пароль для сравнения с эталонным также зашифровывается по тому же ключу, таким образом, при сравнении оба пароля находятся в зашифрованном виде.

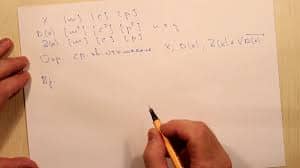

Tp» (AS*tn/2) – формула ожидаемого времени раскрытия пароля в днях.

А – число символов алфавита для набора пароля;

S – длина пароля в символах;

tn – время ввода пароля в секундах с учетом времени задержки м/у ошибками ввода

1. Одноразовые пароли:

– генерируются системой;

– система и пользователь создают пароль совместно.

2. Процедура «запрос-ответ»:

– пользователь отсылает идентификатор криптографическим образом. Для этого он использует секретный ключ;

– процедура отсылает пользователю случайно выбранное число, которое потом обрабатывается по определенным криптографическим алгоритмам, а результат отсылается в виде ответа, после чего система проверяет ответ для выявления правильности проверки криптографической операции.

3. Биометрическая аутентификация:

– используются определенные антропогенные характеристики человека (напр. отпечатки пальцев).

4. Процедура КС:

– определена стандартом RFC-1760;

– система генерирования одноразовых паролей на основе стандартов шифрования MD4 и MD5.

Система работает на основании технологии КС, где клиент – ПК, а сервер – аутентификации.

1) Вначале клиент и сервер настраиваются на единую парольную фразу и счет итерации.

2) Клиент начинает обмен, отправляя серверу пакет инициализации.

3) Сервер в ответ открывает порядковый номер и случайное число – «зерно».

4) Клиент генерирует одноразовый пароль.

Вопрос № 39.

2015-04-30

2015-04-30 461

461