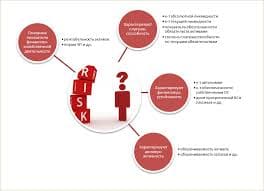

Цель реализации процесса обеспечения информационной безопасности — предотвращение утечки информации, представляющей коммерческую и служебную тайну. Объектом пристального внимания службы безопасности должна быть информационная система компании (рис. 50), которая содержит:

• корпоративные информационные ресурсы — документы в бумажном и электронном виде, в базах данных и на серверах;

• процессы обработки информации — информационные технологии, положения, регламенты, инструкции по сбору, обработке, хранению и передаче информации, научно-технический и методологический персонал разработчиков и пользователей информационной системы, а также обслуживающий ее персонал;

• информационную инфраструктуру — системы обработки и анализа данных и сведений, технические и программные средства ее обработки, передачи и отображения, в том числе каналы информационного обмена и телекоммуникации, системы и средства защиты информации.

К наиболее распространенным угрозам для информационной безопасности автодилерского бизнеса можно отнести нарушение конфиденциальности служебной и коммерческой информации, дезорганизацию работы информационной системы, в том числе нарушение ее работоспособности, блокирование доступа к ресурсам, а также нарушение целостности информационных потоков — несанкционированное искажение, подмена, уничтожение информационных ресурсов и документов [70].

Таким образом, информационная безопасность компании должна быть обращена как к бумажным договорам, так и к информации в электронном виде на цифровых носителях, средствах вычислительной техники, а также к информации, передаваемой и принимаемой с помощью различных средств связи — телефонов, телекоммуникационных и компьютерных сетей.

В зависимости от того, какие угрозы наиболее вероятны и каковы их источники, службой безопасности определяются наиболее целесообразные с ■жономической и технологической точки зрения механизмы защиты. Так, если в компании информация для служебного пользования хранится в бумажных архивах, то больший приоритет в ее защите и предотвращении несанкционированного доступа должен отдаваться методам подготовки персонала, работающего с архивом, в котором она хранится. Для этих целей должны регулярно осуществляться мероприятия по проведению инструктажа по правилам хранения и предоставления документов, содержащих коммерческую тайну. Если же в компании значительная часть сведений и документов храни гея в электронном виде в центральных хранилищах баз данных, ТО соответствующее внимание и Предпочтение должно отдаваться npoi рам мш.ш и техническим спелсгвам ее зашиты. I lanoHMCD. с помощью техничс

|

|

|

|

| ф | ||

| \~ | ||

| S3 ф I >.ь со (0 л а о с | ам много соответс | s: ф т ф L |

| о со Р-со | ill | |

| 1.1. Оценк закупаем | ||

| зедств и эеспечен становле зебовани нформац езопасно | ||

| WSOO >.!- S4D |

|

|

III

| 4.1.1. Разработка и реализация программ подготовки сотрудников для работы с ценной информацией. Закрепление персональной ответственности 4.1.2. Проведение инструктажа по правилам использования информации, представляющей служебную и коммерческую тайну | 4.2.1. Проведение собеседования и дополнительной разъяснительной работы среди сотрудников, имеющих доступ к служебной и коммерческой информации -потенциальными источниками или предметами внутренних и внешних угроз. Усиление персональной ответственности | 4.3.1. Проведение расследования в отношении лиц, допустивших преднамеренную или непреднамеренную утечку служебной информации с их временным отстранением от служебных обязанностей | ||

| 3.1.1. Проведение профилактических мероприятий по защите от утечки информации по техническим каналам и средствам связи 3.1.2. Защита речевой информации при проведении переговоров | 3.2.1. Модернизация криптографической защиты информации в линиях передачи и базах данных 3.2.2. Использование дополнительного активного зашумления в радио- и акустических частотах | |

| 2.2.1. Увеличение периодичности создания резервных копий баз данных 2.2.2. Установка дополнительного программного обеспечения на серверах и рабочих станциях сотрудников | 2.3.1. Проведение расследований попыток нарушения информационной безопасности автоматизированных информационных систем, нецелевого использования компьютерного оборудования и т.д. | |

| 1.1.1. Анализ ценности документов компании, их классификация 1.1.2. Разграничение и контроль прав доступа к получению, обработке, использованию служебных документов и сведений | 1.2.1. Введение дополнительных ограничений по доступу в помещения, предназначенные для хранения и обработки закрытой информации | 1.3.1. Анализ использования служебных и закрытых для доступа архивных помещений в рабочее и нерабочее время | ||

S is я а

5 р. о •&

X Я

Н К

S3

т

Я

я я

о V <о

я

о»

VO

о

я ft я *

я

Я

ft

§ Я <а Я CQ Н CJ

Я о

§

g

К п СО

СКИХ СрСД1Л II MOI у I <|>мМ11|дц I in л Ji.iiiin......,.,,., „,,...

чатаны, на каком устройстве вывода информации) < какого автоматиэиро

наииою рабочею места и в какое время. С помощью автоматизированных телефонных станций — офисных АТС могут фиксироваться звонки на теле фонные номера из «черных списков» — конкурентов компании. Одновре менно с этим программные средства позволяют разграничить доступ к хранилищам данных пользователей в зависимости от того, в каком подразделении они работают, какие действия по обработке информации могут совершать, а также отфильтровывать электронную почту с электронными файлами, содержащими секретную и служебную информацию.

Эффективность описанных выше примеров в значительной степени зависит от качества взаимодействия службы безопасности с соответствующими структурными подразделениями компании-автодилера, непосредственно отвечающими за использование информационных ресурсов, документов, программных и технических средств создания, обработки и передач и информации (рис. 51).

Как видно, эффективный контроль за использованием служебной информации невозможен без четкой координации работы подразделений, отвечающих за его организацию и функционирование как внутри компании, так и в связях с внешней средой.

2015-06-28

2015-06-28 553

553