Каждый компьютер функционирует и как клиент, и как сервер. Нет

отдельного компьютера, ответственного за администрирование всей сети. Объдиняют не более 10комп.(рабочие группы).

С выделенным сервером в сети выделяется комп., который функционирует как сервер. Он специально оптимизирован для

быстрой обработки запросов от сетевых клиентов и обеспечивает

защиту файлов и каталогов. Основным аргументом при выборе сети на основе сервера является защита данных.

Термин топология сети характеризует способ организации

физических связей компьютеров и других сетевых компонентов. Выбор

той или иной топологии влияет на состав необходимого сетевого

оборудования, возможности расширения сети и способ управления

сетью. Топология —это стандартный термин. Все сети строятся на

основе базовых топологий: шина, звезда, кольцо, ячеистая.

Шина. Эту топологию (рис. 7.1) часто называют линейной шиной.

Она наиболее простая из всех топологий и весьма распространенная.

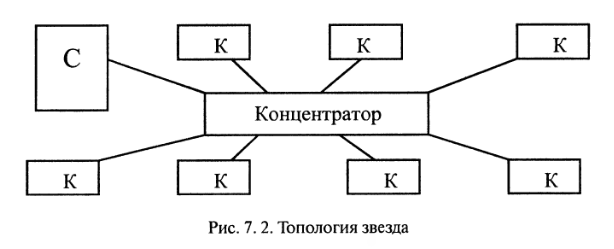

Звезда. При топологии звезда (рис. 7.2) все компьютеры с

помощью сегментов кабеля подключаются к центральному устройству,

называемому концентратором (hub).

Кольцо. Компьютеры подключаются к кабелю, замкнутому в

кольцо (рис. 7.3). Сигналы передаются по кольцу в одном

направлении и проходят через каждый компьютер.

Ячеистая топология. Сеть с ячеистой топологией обладает

высокой избыточностью и надежностью, так как каждый компьютер в

такой сети соединен с каждым другим отдельным кабелем (рис. 7.4).

Протоколы — это набор правил и процедур, регулирующих

порядок осуществления некоторой с Различают три определяющих свойства протоколов:

1. Каждый протокол предназначен для различных задач и имеет

свои преимущества и недостатки.

2. Протоколы работают на разных уровнях модели OSI.

Функции протокола определяются уровнем, на котором он работает.

3. Несколько протоколов могут работать совместно. В этом

случае они образуют так называемый стек, или набор протоколов. вязи.

TCP/IP — стандартный промышленный набор протоколов,

обеспечивающий связь в неоднородной среде, т.е. между компьютерами

разных типов.

Девятый вопрос.

Вопросы безопасности. Классификация вирусов.

Информационная безопасность — состояние КС, при котором она

способна противостоять дестабилизирующему воздействию внешних

и внутренних информационных угроз и при этом не создавать таких

угроз для элементов самой КС и внешней среды.

Компьютерным вирусом называется программа, способная

самостоятельно создавать свои копии и внедряться в другие программы,

в системные области дисковой памяти компьютера, распространяться

по каналам связи.

Сетевые вирусы используют для своего распространения команды и протоколы телекоммуникационных сетей.

Файловые вирусы чаще всего внедряются в исполняемые файлы,

имеющие расширение.ехе и com, но могут внедряться и в файлы с

компонентами операционных систем, драйверы внешних устройств, объектные файлы и библиотеки, в командные пакетные файлы.

Загрузочные вирусы внедряются в загрузочный сектор дискеты или

в главную загрузочную запись жесткого диска.

Документные вирусы (макровирусы) заражают текстовые файлы

редакторов или электронных таблиц, используя макросы, которые

сопровождают такие документы.

2018-01-21

2018-01-21 741

741