Имея при себе нужные инструменты, можно в режиме реального времени про сматривать посещаемые вами web-страницы, адреса сайтов и, что хуже, перехватывать ваши пароли для дальнейшего использования, чаще всего в корыстных целях.

Ваш интернет-канал может использоваться для любой деятельности, в том числе и незаконной.

Если открытая беспроводная сеть будет использоваться для нелегального распространения фильмов или музыки, то во многих странах за это можно поплатиться иском со стороны правоохранительных органов. Если же канал использовался для передачи на внешний ресурс чего-то более противозаконного, например детской порнографии, или же такой сервер появился внутри сети, проблемы могут быть гораздо более серьёзными. Кроме того, каналом могут воспользоваться спамеры, любители атак DOS и распространители вредоносного ПО, вирусов, да и многие другие.

Вполне разумно раздавать доступ в Интернет всем вашим гостям. Но до тех пор, пока вы не обеспечите серьёзную защиту беспроводной сети, вы рискуете.

Далее в данной курсовой я рассмотрю меры по защите беспроводной сети в соответствии с предполагаемым уровнем умений незваных гостей. Мы приведём способы для защиты от хакеров разного уровня подготовки.

Способы защиты от хакеров разного уровня подготовки.

Умения нулевого уровня: любой владелец компьютера с беспроводным адаптером.

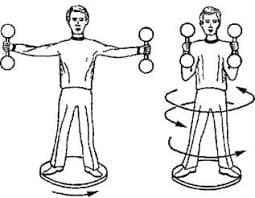

Для того чтобы взломать незащищённую сеть можно и не обладать какимилибо особыми навыками - каждый владелец компьютера с беспроводным адаптером потенциально способен это сделать. Простота использования чаще упоминается в контексте беспроводных сетевых решений как огромный плюс, однако это палка о двух концах. Во многих случаях, включив компьютер с поддержкой беспроводной сети, пользователь автоматически подключается к точке доступа или видит её в списке доступных.

Ниже приведены меры, которые позволят защитить сеть от случайных посетителей, но ничуть не затруднят доступ к ней более умелым взломщикам. Все меры упорядочены в списке по важности. Большинство из них настолько просты, что их рекомендуется реализовать их все, если позволяет оборудование.

Смените настройки по умолчанию

Измените пароль администратора (и имя пользователя, если можно) и идентификатор SSID (имя сети) на точке доступа. Как правило, учётные данные администратора, установленные по умолчанию, открыты и доступны для большинства беспроводного оборудования. Поэтому, не заменив их, вы рискуете однажды получить отказ при входе в систему и лишиться возможности управления беспроводной сетью (до тех пор, пока не сбросите все настройки)! Изменить SSID особенно необходимо в том случае, если вы работаете по соседству с другими точками доступа. Если соседние точки доступа окажутся того же производителя, то они имеют тот же SSID по умолчанию, и клиенты, что вполне вероятно, смогут неосознанно подключиться к вашей ТД, а не к своей. Для нового SSID не следует использовать личную информацию! Во время вардрайвинга удавалось заметить следующие SSID:

• имя и фамилия;

• улица, дом, квартира;

• номер паспорта;

• номер телефона.

В принципе, если рядом есть несколько точек доступа, то имеет смысл изменить и канал, чтобы избежать взаимных помех. Однако эта мера не особо повлияет на защищённость, поскольку клиенты чаще всего просматривают все доступные каналы.

Обновите прошивку и, если нужно, оборудование.

Использование на точке доступа последней версии программного обеспечения также повышает безопасность. В новой прошивке обычно исправлены обнаруженные ошибки, а иногда и добавлены новые возможности защиты. У некоторых новых моделей точек доступа для обновления достаточно пару раз щёлкнуть кнопкой мыши. Точки доступа, выпущенные несколько лет назад, часто уже не поддерживаются производителями, то есть новых прошивок ожидать не стоит. Если же прошивка вашей точки доступа не поддерживает даже WPA (Wi-Fi Protected Access), не говоря о WPA2, то следует всерьёз задуматься о её замене. То же самое касается адаптеров! В принципе, всё продаваемое сегодня оборудование 802.11g поддерживает, как минимум, WPA и технически способно быть модернизировано до уровня WPА2. Однако производители не всегда торопятся с обновлением старых продуктов.

2020-01-14

2020-01-14 137

137