__________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________

Самостоятельная работа 3.

ОБЩИЕ СВЕДЕНИЯ О КОМПЬЮТЕРНОЙ ПРЕСТУПНОСТИ

УЧЕБНЫЕ ВОПРОСЫ:

Определение и виды компьютерных преступлений.

Классификация компьютерных преступников по цели и сфере противоправной деятельности.

Основные способы несанкционированного доступа к компьютерной информации.

Компьютерное пиратство. Сущность и виды.

Литература:

1. Информатика и информационные технологии: Учебник / С. Л. Емельянов, В. Ф. Якутко. – Харьков: Бурун Книга, 2007. –

С. 304 – 321.

2. С. Л. Емельянов. О некоторых аспектах криминалистической характеристики современных компьютерных преступников / https://www.lbk.org.ua /Публикации /Компьютерная преступность.

3. Публикации центра исследования компьютерной преступности – 2008 г. / https://www.crime-research.ru/articles.

ЗАДАНИЕ НА САМОСТОЯТЕЛЬНУЮ РАБОТУ 3

1. Заполнить пустые блоки на рисунках: 1 – 5.

2. Письменно ответить на контрольный вопрос, соответствующий номеру Вашего варианта.

КОНТРОЛЬНЫЕ ВОПРОСЫ

1. Перечислить источники компьютерных преступлений.

2. Перечислить группы киберпреступлений по объекту посягательства.

3. Что означает термин «Компьютерная преступность»?

4. С какой целью был создан в Украине Национальный центральный консультативный пункт по проблеме борьбы с компьютерными преступлениями?

5. Перечислить группы киберпреступлений по характеру использования компьютеров или компьютерных систем.

6. Назовите отличительные особенности компьютерных преступлений.

7. Назовите основные признаки и мотивы деятельности хакерского движения.

8. Опишите, что собой представляет пиратство через электронные доски объявлений.

9. Что является нарушением ограничения лицензий?

10. Перечислите компьютерные преступления, которые относятся к компьютерным мошенничествам.

11. Перечислите преступления, связанные с компьютерами и компьютерными технологиям.

12. Какие программы называют Логическими бомбами?

13. Кто такие хакеры?

14. Какая программа называется Троянским конем?

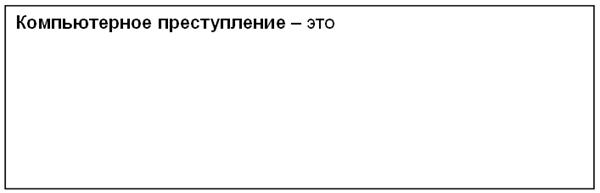

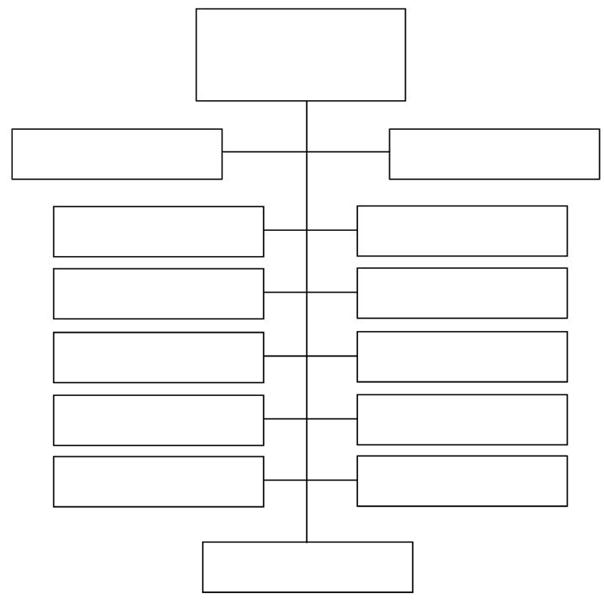

Рис. 1. Определение компьютерных преступлений

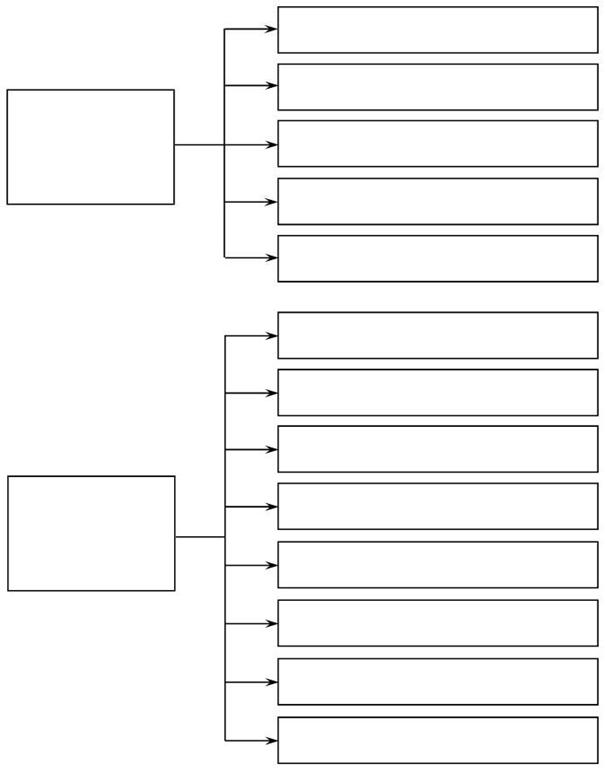

Рис. 2. Классификация компьютерных преступников по сфере

противоправной деятельности

Рис. 3. Характер и мотивы преступного воздействия

на компьютерную информацию

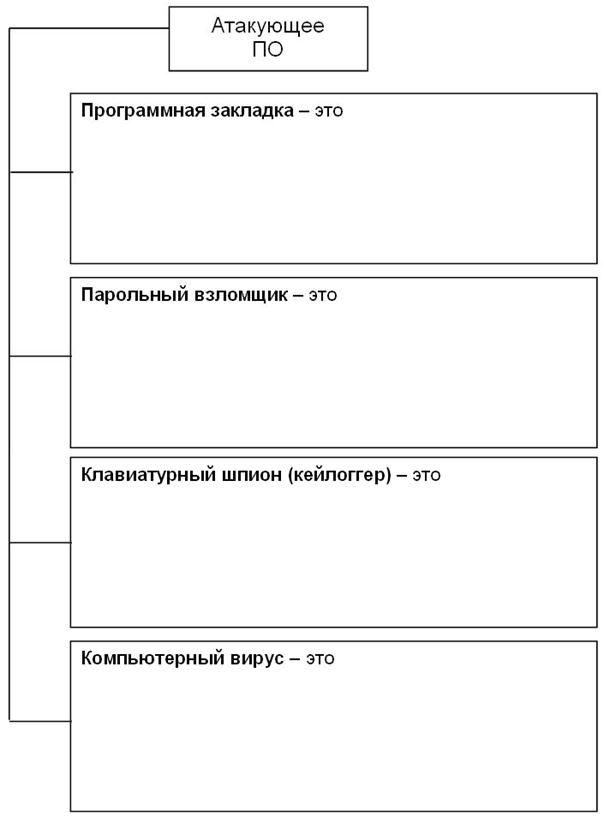

Рис. 4. Виды атакующего программного обеспечения

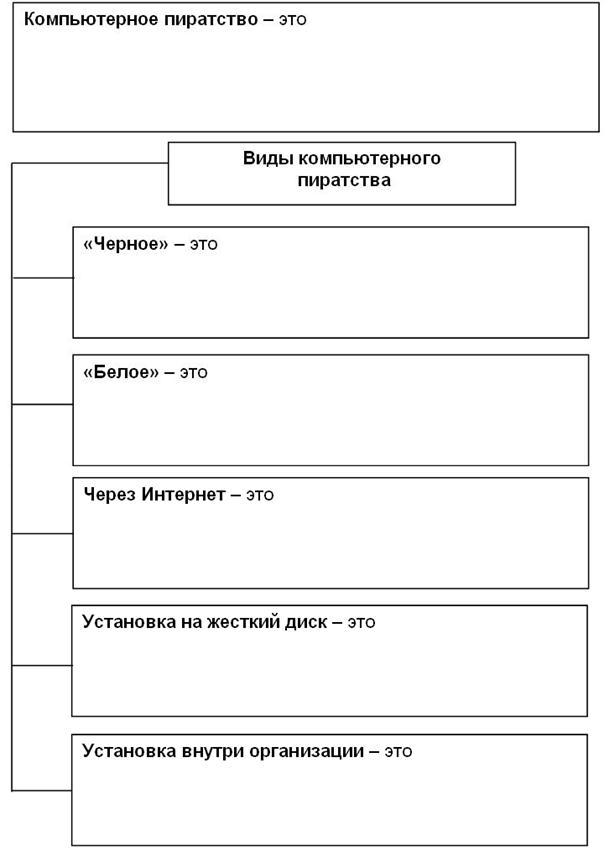

Рис. 5. Определение и виды компьютерного пиратства

2015-03-22

2015-03-22 366

366