Итак, выше мы рассмотрели модели уязвимости и угрозы атаки.

Естественно, что в общем случае (на самом деле, как правило) любая информационная система подвержена некоторой совокупности угроз атак – потенциально возможных для информационной системы атак (потенциальная возможность атаки определяется архитектурой системы, используемыми программными и аппаратными средствами и т.д.).

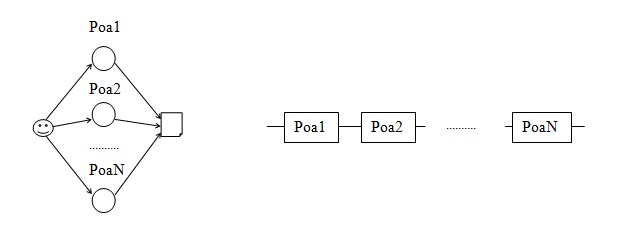

Угроза безопасности информационной системы также может быть представлена соответствующим орграфом [23]. Под орграфом угрозы безопасности информационной системы будем понимать взвешенный ориентированный граф, вершинами которого являются угрозы атак, характеризуемые («взвешенные») уровнем их актуальности - значением вероятности готовности к безопасной эксплуатации информационной системы в отношении этой атаки,  , а дуги графа определяют возможность использования злоумышленником соответствующих угроз атак.

, а дуги графа определяют возможность использования злоумышленником соответствующих угроз атак.

Орграф угрозы безопасности информационной системы проиллюстрирован на рис.10.а.

а. Орграф угрозы б. Схема последовательного резервирования

безопасности информационной

системы

Рис.10. Пример орграфа угрозы безопасности информационной системы

2015-08-12

2015-08-12 518

518