Существует 2 класса криптосистем – симметричные и асимметричные. В симметричных схемах шифрования (классическая криптография) секретный ключ шифрования совпадает с секретным ключом дешифрования. Теоретические основы симметричной криптосистемы изложены Клодом Шенонном в 1949 году.

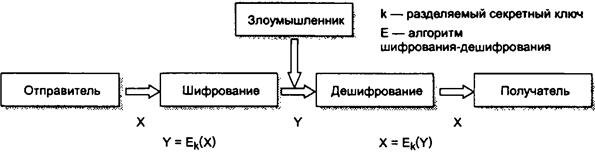

Рисунок 36. Модель симметричного шифрования.

В данной модели 3 участника: отправитель, получатель, злоумышленник. Задача отправителя заключается в том, чтобы по открытому каналу передать некоторое сообщение в защищенном виде. Для этого он зашифровывает открытый текст X ключом k и передает шифрованный текст Y. Задача получателя заключается в том, чтобы расшифровать Y и прочитать сообщение X. Предполагается, что отправитель имеет свой источник ключа. Сгенерированный ключ заранее по надежному каналу передается получателю. Задача злоумышленника заключается в перехвате и чтении передаваемых сообщений.

Безопасность, обеспечиваемая традиционной криптографией, зависит от нескольких факторов:

1. Криптографический алгоритм должен быть достаточно сильным, чтобы передаваемое зашифрованное сообщение невозможно было расшифровать без ключа, используя только различные статистические закономерности зашифрованного сообщения или какие-либо другие способы его анализа;

2. Безопасность передаваемого сообщения должна зависеть от секретности ключа, но не от секретности алгоритма (правило Керкхоффа);

3. Алгоритм должен быть таким, чтобы нельзя было узнать ключ, даже зная достаточно много пар (зашифрованное сообщение, незашифрованное сообщение), полученных при шифровании с использованием данного ключа.

Наиболее популярный стандартный симметричный алгоритм шифрования данных – DES (Data Encryption Standard). Алгоритм разработан IBM в 1976 году. Его суть следующая:

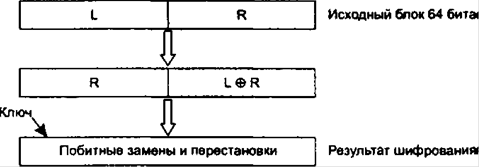

Данные шифруются поблочно. Перед шифрованием любая форма представления данных преобразуются в числовую. Числа получают путем применения любой открытой процедуры преобразования блока текста в число. На вход шифрующее функции поступает блок данных, размером 64 бита, он делится пополам на левую и правую части. На первом этапе на место левой части результирующего блока помещается правая часть исходного блока. Правая часть результирующего блока вычисляется как сумма по модулю 2 (XOR) левой и правой частей исходного блока. Затем на основе случайной двоичной последовательности по определенной схеме выполняются побитные замены и перестановки. Используемая двоичная последовательность, представляющая собой ключ данного алгоритма, имеет длину 64 бита, из которых 56 действительно случайны, а 8 предназначены для контроля ключа.

Рисунок 37. Схема шифрования по алгоритму DES

В 2001 году принят новый стандарт симметричного шифрования, получивший название AES (Advanced Encryption Standard), основанный на алгоритме Rijndael. AES обеспечивает лучшую защиту, т.к. использует 128-разрядные ключи, и более высокую скорость.

В симметричных алгоритмах основную проблему составляют ключи:

1. Криптостойкость многих симметричных алгоритмов зависти от качества ключа;

2. Принципиальной является проблема передачи ключа второму участнику шифрования.

2015-08-21

2015-08-21 1498

1498