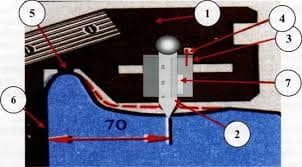

Когда Вы запускаете Автовыполнения впервые, все записи автоматического запуска на системе выводятся на экран в одном длинном списке на вкладке Everything. Поскольку рисунок 5-5 показывает, дисплей включает до 17 других вкладок, которые ломают полный список в категории.

Рис. 5-5. Категории автоматического запуска выводятся на экран на 18 различных вкладках.

Вход в систему

Эта вкладка перечисляет "стандартные" записи автоматического запуска, которые обрабатываются, когда Windows запускает, и пользователь входит в систему, и это включает ASEPs, которые являются, вероятно, обычно используются приложениями. Они включают различное Выполнение, и RunOnce вводит реестр, папки Запуска в Меню "Пуск", компьютерном запуске и сценариях завершения работы, и сценариях входа в систему и выхода из системы. Это также перечисляет начальные пользовательские процессы сеанса, такие как процесс Userinit и настольная оболочка. Эти ASEPs включают и расположения в масштабе всей системы и в расчёте на пользователя, и записи, разработанные для управления через Групповую Политику. Наконец, это перечисляет ключи Active Setup\Installed Components, которые хотя никогда публично задокументировано или поддерживающийся для стороннего использования были перепроектированы и повторно ставили целью и для хорошего и для плохо.

Следующие списки Вход в систему расположения ASEP, которые Автовыполнения осматривают на определенном экземпляре x64 версии Windows 7.

Проводник

Вкладка Explorer перечисляет общие записи автоматического запуска, которые сцепляются непосредственно в Windows Explorer и обычно работают незавершенный с Explorer.exe. Снова, хотя большинство записей в масштабе всей системы, есть много записей в расчёте на пользователя. Ключевые записи на вкладке Explorer включают следующее:

■ Расширения Shell, которые добавляют элементы контекстного меню, изменяют страницы свойств, и управляют дисплеями столбца в окнах папки

■ Расширения пространства имен, такие как Рабочий стол, Пульт управления, и Корзина, так же как сторонние расширения пространства имен

■ Сменные обработчики пространства имен, которые обрабатывают стандартные протоколы, такие как http, протокол передачи файлов, и mailto, так же как Microsoft или сторонние расширения такой как о, знак, и res

■ Сменные Mime-фильтры

На 64-разрядных версиях Windows незавершенные компоненты, такие как DLL могут быть загружены только в процессы, созданные для той же самой архитектуры ЦП. Например, расширения оболочки, реализованные как 32-разрядные DLL, могут быть загружены только в 32-разрядную версию Windows Explorer — и 64-разрядный Windows использует 64-разрядный Проводник по умолчанию. Поэтому, эти расширения, могло бы казаться, не работали бы вообще над 64-разрядным Windows.

Следующие списки Проводник расположения ASEP, которые Автовыполнения осматривают на определенном экземпляре x64 версии Windows 7.

Internet Explorer

Internet Explorer разрабатывается для расширяемости, с интерфейсами, определенно представленными, чтобы включить панелям Проводника, таким как панели Избранного и Истории, панели инструментов, и пользовательские пункты меню и кнопки на панели инструментов. И Объекты Помощника Браузера (BHOs) включают почти безграничным возможностям для того, чтобы расширить возможности и пользовательский опыт для Internet Explorer.

Однако, потому что большая часть машинного времени пользователей проводится в браузере, и потому что большая часть информации о высоком значении, которую обрабатывают пользователи (такие как пароли и информация о кредитной карте) проходит через браузер, это стало основной целью атакующих. Те же самые программируемые интерфейсы, которые включают интеграции со сторонними читателями документа и мгновенным обменом сообщениями, также использовались шпионящим ПО, бесплатным ПО с размещенной в нем рекламой, и другими злонамеренными усилиями.

Следующие списки Internet Explorer расположения ASEP, которые Автовыполнения осматривают на определенном экземпляре x64 версии Windows 7.

Запланированные Задачи

Вкладка Scheduled Tasks выводит на экран записи, которые конфигурируются, чтобы быть запущенными Windows Task Scheduler. Планировщик Задачи позволяет программам быть запущенными в фиксированном расписании или на инициирующие события, такие как пользователь, входящий в систему или компьютер, являющийся неактивным сроком на время. Команды, запланированные с At.exe также, появляются в списке. Планировщик Задачи был значительно улучшен в Windows Vista, таким образом, Windows теперь делает интенсивное использование из этого, и список на вкладке Scheduled Tasks обычно будет длинен, если Вы не скроете проверенные записи Windows.

Поскольку задачи могут фактически быть отключены (в отличие от элементов Меню "Пуск"), снимая флажок рядом с запланированной задачей в Автовыполнениях отключает задачу вместо того, чтобы копировать это в резервное расположение 3

Если Вы выбираете Переход К из меню Entry для записи задачи расписания, Автовыполнения выводит на экран пользовательский интерфейс Планировщика Задачи, но это не пытается переместиться к выбранной записи.

Службы

Службы Windows, выполненные в неинтерактивном, процессы пользовательского режима, которые могут быть сконфигурированы, чтобы запуститься независимо от любого пользователя, входящего в систему, и которыми управляют через стандартный интерфейс с Диспетчером управления службами. Многократные службы могут быть сконфигурированы, чтобы совместно использовать единственный процесс. Типичный пример этого может быть замечен в Svchost.exe (Процесс узла для Windows Services), который специально предназначен, чтобы разместить многократные службы, реализованные в отдельных DLL.

Службы конфигурируются в подключах HKLM\System\CurrentControlSet\Services. Значение Запуска в пределах каждого подключа определяет, ли и как служба запускается.

Вкладка Services автовыполнений перечисляет службы, которые не отключаются, если они не были отключены Автовыполнениями (обозначенный значением AutorunsDisabled в ключе). Контент для столбца Description прибывает из текста или ресурса, идентифицированного значением Описания в ключе конфигурации. Столбец канала передачи изображения выводит на экран путь к исполнимой программе службы для служб Svchost, Автовыполнения выводит на экран путь к целевому DLL, идентифицированному значением ServiceDll в ключе службы или его подключе Параметров.

С этой записи, "На" заданиях не может быть отключен на Windows Vista или более новый, использовать ли ли Автовыполнения или Windows Task Scheduler. "На" заданиях может быть удален.

Есть случаи для некоторых служб в некоторых версиях Windows, где административные права обязаны просматривать ключ Parameters; в этих случаях Автовыполнения выводят на экран путь к Svchost.exe в столбце канала передачи изображения.

Будьте уверенны, что Вы знаете то, что Вы делаете, отключая или удаляя службы. Оплошности могут оставить Вашу систему с ухудшенной производительностью, нестабильной, или незагрузочный. И снова, отметьте, что отключение или удаление службы не останавливают службу, если это уже работает.

Один метод вредоносного программного обеспечения, чтобы наблюдать за является службой, которая похожа, что он, как предполагается, часть Windows, но не, такие как файл под названием svchost.exe в папке Windows вместо в System32. Другой метод должен сделать законные службы зависящими от службы вредоносного программного обеспечения; удаление или отключение службы, не фиксируя зависимость могут привести к незагрузочной системе. Переход автовыполнений К функции удобен для того, чтобы осмотреть зависимости от службы в реестре прежде, чем произвести изменения.

Драйверы

Драйверы также конфигурируются в подключах HKLM\System\CurrentControlSet\Services, но они работают в режиме ядра, таким образом становясь частью ядра операционной системы. Большинство устанавливается в System32\Drivers и имеет.sys расширение файла. Драйверы позволяют Windows взаимодействовать с различными типами аппаратных средств, включая дисплеи, хранение, читателей смарт-карты, и человеческие устройства ввода данных. Они также используются, чтобы контролировать сетевой трафик и ввод-вывод файла антивирусным программным обеспечением (и утилитами Sysinternals, такими как Procmon и Procexp!). И, конечно, они также используются вредоносным программным обеспечением, особенно rootkits.

Как со службами, вкладка Drivers выводит на экран драйверы, которые не отмечаются как отключено, кроме отключенных посредством Автовыполнений. Значение Описания прибывает из ресурса версии файла драйвера, и канал передачи изображения указывает на расположение файла драйвера.

Катастрофические отказы наиболее "синего" экрана вызываются недопустимой работой, выполняемой в режиме ядра, и большинство из тех вызывается ошибкой в стороннем драйвере. (Меньше общих причин "синих" экранов - дефектные аппаратные средства, завершение критического по отношению к системе процесса такой как Csrss.exe, или намеренный катастрофический отказ, инициированный через функциональность катастрофического отказа драйвера клавиатуры, как описано в статье Базы знаний 244139: http://support.microsoft.com/kb/244139.).

Можно отключить или удалить проблематичный драйвер с Автовыполнениями. Выполнение так будет обычно вступать в силу после перезагрузки. Как со службами, быть абсолютно бесспорными Вы знаете то, что Вы делаете, отключая или удаляя конфигурацию драйверов. Многие являются критическими по отношению к операционной системе, и любая неверная конфигурация могла бы препятствовать тому, чтобы Windows работал вообще.

Кодеки

Категория Кодеков перечисляет исполнимый код, который может быть загружен приложениями воспроизведения носителей. Ошибочные или неправильно сконфигурированные кодеки, как было известно, вызвали системное замедление и другие проблемы, и этими ASEPs также злоупотребило вредоносное программное обеспечение. Следующие списки ключи, которые показывают на вкладке Codecs.

2018-02-13

2018-02-13 206

206