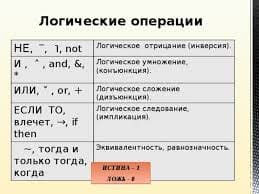

Как ранее отмечалось, основными параметрами, используемыми для оценки эксплуатационной безопасности системных средств, являются интенсивности отказов защиты (обнаружения уязвимостей) и восстановления защиты (устранения уязвимостей). Для определения значений данных параметров обратимся к двум любопытным исследованиям.

Первое исследование, которое здесь будет приведено: «"Критические дни": Linux, Mac OS X, Solaris and Windows» опубликовано на сайте www.securitylab.ru 19 июня 2007 года.

Джефф Джонс провел очередное исследование на тему того, как долго компании закрывают найденные дыры в своем ПО. Рассматривались следующие коммерческие операционные системы:

· Apple: Mac OS X, все версии, исправленные в 2006 году.

· ·Microsoft: Windows 2000 (Professional и Server), Windows XP, Windows Server 2003.

· Red Hat: Red Hat Enterprise Linux 2.1, Red Hat Enterprise Linux 3, and Red Hat Enterprise Linux 4.

· Novell: SUSE Linux Enterprise Server 8, SUSE Linux Enterprise Server 9, SUSE Linux Enterprise Server 10, Novell Linux Desktop 9, и SUSE Linux Enterprise Desktop 10.

· Sun: Все версии Solaris, исправленные в 2006.

В случае, если одна уязвимость устранялась для разных версий ОС в разное время, то за время устранения считалось как среднее значение двух дат.

Если одна уязвимость устранялась в нескольких компонентах одного продукта в разное время, то уязвимость считалась устраненной, когда было выпущено последнее исправления. Например, если 1 января появилась уязвимость в Firefox и Thunderbird в RHEL3, а патч для Firefox был выпушен 10 января, а для Thunderbird 15 января, то считалась устраненной, когда было выпущено последнее исправления. Например, если 1 января появилась уязвимость в Firefox и Thunderbird в RHEL3, а патч для Firefox был выпушен 10 января, а для Thunderbird 15 января, то считалась устранненной 15 января.

В результате были получены следующие значения среднего времени устранения уязвимостей в различных операционных системах (см. рис.1).

Рис.1

Как видно из графика, быстрее всех исправление выпускала компания Microsoft, которой требовалось в среднем 29 дней для закрытия уязвимости, а хуже всех компания Sun, которая устраняла уязвимости в среднем за 167 дней.

На следующем графике (см. рис.2) представлена скорость устранения критических уязвимостей в различных операционных системах.

Рис.2

В конце Джефф Джонс сравнил скорость изменения всех уязвимостей в различных операционных системах по сравнению с 2005 годом, см. рис.3.

Рис.3

Заметим, что данные, полученные Джефом, несколько расходятся с исследованием компании Symantec, в котором утверждалось что Microsoft устраняет уязвимости в среднем за 21 день, Red Hat за 58, Appple Maс OS за 66, а Solaris за 122 дня. Однако сравнение Symantec затрагивает меньший период времени – только вторую половину 2006 года. А в нашем исследовании, куда важнее собственно порядок цифр.

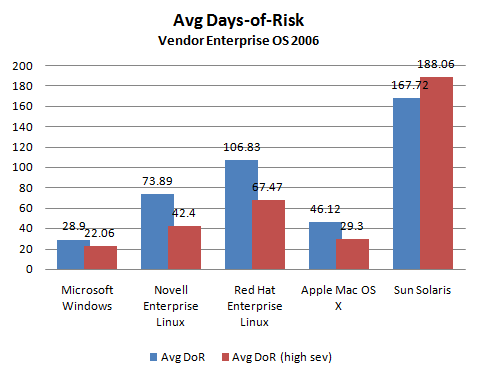

А вот теперь мы проведем свое исследование, и оценим, как влияет продолжительность устранения уязвимостей на эксплуатационную (истинную) безопасность современных ОС. С этой целью воспользуемся нашей моделью и оценим вероятность того, что система находится в безопасном состоянии в предположении, что за год обнаруживается и исправляется только одна уязвимость. Результаты исследований представлены на рис.4.

Проанализируем полученный результат. Видим, что при существующей интенсивности исправления уязвимостей в ОС, говорить о какой-либо безопасности ОС просто не приходится. Ведь даже при обнаружении одной уязвимости в год (а об этом сегодня можно только мечтать) до 10% (а это лучшие показатели для сравниваемых ОС) времени эксплуатации ОС будет находиться не в безопасном состоянии.

Рис.4

А теперь оценим, как влияет на эксплуатационную (реальную) безопасность современных ОС интенсивность обнаружения уязвимостей. Для этого обратимся к другому исследованию под громким названием «Symantec: Windows - самая надежная система», также опубликованному на сайте www.securitylab.ru, но 27 марта 2007 года.

В данном исследовании утверждается следующее.

Microsoft Windows, несмотря на все проблемы с безопасностью, является самой надёжной операционной системой из всех существующих, утверждает Symantec.

Во втором полугодии 2006 г. в системах Windows было найдено и устранено наименьшее число уязвимостей; компания в среднем быстрее всех выпускает обновления безопасности, — говорится в последнем «Докладе об угрозах безопасности интернета», выходящем дважды в год.

Утверждение подтверждается сравнительными показателями среди пяти операционных систем: Windows, Mac OS X, HP-UX, Sun Solaris и Red Hat Linux.

За полгода Microsoft выпустила обновления более чем к 39 уязвимостям; каждая дыра существовала в открытом состоянии в среднем 21 день. На втором месте — Red Hat Linux: 208 уязвимостей и средний срок устранения 58 дней. Несмотря на большее количество, эти уязвимости были в среднем менее опасны, отмечает Symantec. Mac OS X отметилась 43 уязвимостями и средним временем устранения в 66 дней. На уязвимости высокой степени опасности у компании уходило в среднем 37 дней.

Замыкают пятёрку HP-UX и Solaris: 98 дыр и 101 день, и 63 дыры и 122 дня соответственно.

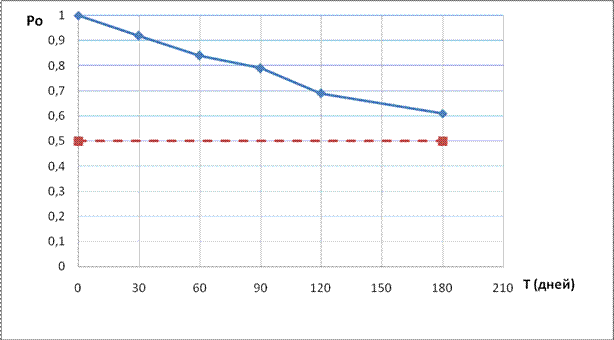

Проведем свое исследование, и попытаемся определиться с тем, что же сегодня называется самой безопасной ОС, какой уровень эксплуатационной безопасности она обеспечивает. Для этого воспользуемся нашей математической моделью и построим зависимость изменения вероятности того, что система находится в безопасном состоянии, от изменения интенсивности обнаружения уязвимостей. За интенсивность исправления уязвимостей примем максимально возможное ее значение на сравниваемом множестве вариантов ОС – интенсивность исправления уязвимостей компанией Microsoft.. Результаты исследований представлены на рис.5.

Рис.5

Рассмотрим внимательно данные результаты, при этом будем помнить, что мы говорим о гипотетически идеальных характеристиках – это верхняя теоретическая граница, реальное положение дел куда хуже. Прежде всего, обратимся к красной пунктирной линии на рис.5. Этой линией характеризуется следующий случай – вероятность того, что в любой момент времени система находится в безопасном состоянии составляет 0,5, т.е. либо защищена, либо нет. А ведь такова эксплуатационная безопасность ОС достигается (см. рис.5) при обнаружении лишь 8 уязвимостей в год, при средней продолжительности их устранения в пределах месяца. Если же за год в среднем обнаруживается 20 уязвимостей, то вероятность того, что система находится в безопасном состоянии, составляет уже около 0,2. Другими словами, в этом случае можно говорить об отсутствии какой-либо безопасности подобной системы. Однако напомним о следующем (см. выше) «…За полгода Microsoft выпустила обновления более чем к 39 уязвимостям…» и речь идет о том, что «Windows - самая надежная система». Замечательно!

Невольно возникают вопросы, о какой безопасности в приведенных исследованиях говорится, что с чем и с какой целью сравнивается. Выводы о том, что одна ОС безопаснее других, вообще паразительны! Напрашивается следующая аналогия. Сравнить, из чего лучше сделать лобовую броню танка, из бумаги или из картона, и на основании проведенных исследований сделать неоспоримый вывод, что из картона – безопаснее.

Хотелось бы обратить внимание читателя еще на один важный вопрос. Нас ведь, в конечном счете, интересует не безопасность ОС, а безопасность компьютера. А в этом случае еще прибавятся и уязвимости приложений, невольно, перейдем к обсуждению вопросов функциональной безопасности ОС, т.к. уязвимость приложения в принципе не должна сказываться на компьютерной безопасности, с учетом того, что основные механизмы защиты реализуются на уровне ядра ОС.

И в заключение еще немного «свежей» статистики с сайта www.securitylab.ru, от 08 октября 2007 года. «Корпорация Microsoft в текущем месяце планирует опубликовать семь бюллетеней безопасности с описанием новых дыр в операционных системах Windows, офисных приложениях и браузере Internet Explorer/

Как сообщается в предварительном уведомлении, четыре из октябрьских бюллетеней будут содержать сведения о критически опасных уязвимостях, позволяющих выполнить произвольный вредоносный код на удаленном компьютере. Дыры, получившие максимальный рейтинг опасности по классификации Microsoft, выявлены в новой операционной системе Widows Vista, а также Windows 2000/ХР и Widows Server 2003. Кроме того, Microsoft намерена выпустить патчи для критических уязвимостей в офисных приложениях, браузере Internet Explorer, программе Outlook Express и почтовом клиенте Windows Mail.

Еще две дыры в программных платформах Windows получили статус важных. Одна из них теоретически может использоваться злоумышленниками с целью организации DoS-атак, а другая - для имитации соединений. Кроме того, еще одна уязвимость, охарактеризованная важной, может использоваться с целью повышения привилегий в Windows и Office».

ЗАКЛЮЧЕНИЕ

Не настала ли пора признать, что мы работаем на полностью незащищенных системах, и что все попытки производителей повысить безопасность современных универсальных ОС, связанные с расширением встроенного функционала безопасности, не приводят к желаемым результатам!

ИСПОЛЬЗОВАННАЯ ЛИТЕРАТУРА:

1. По материалам статьи: А.Ю.Щеглов, д.т.н, проф. «Исследование на тему: какая ОС безопаснее?».

2. Т.Саати. Элементы теории массового обслуживания и ее приложения. – М.: Изд. «СОВЕТСКОЕ РАДИО», 1965.

3. Internet.

2020-01-14

2020-01-14 129

129