ПРОЕКТНОЕ ЗАДАНИЕ

по дисциплине

Компьютерные сети

на тему:

Базовые модели доступа

Выполнил:

студент 2 курса группы 121181

факультета математики, физики и информатики

направления «открытые информационные системы»

Пойманов Даниил Михайлович

Руководитель:

Ситникова Людмила Дмитриевна

Тула 2020

Оглавление

Введение. 3

Модель дискреционного контроля за доступом. 4

Модель обязательного контроля за доступом. 6

Ролевая модель контроля за доступом. 7

Заключение. 8

Список литературы.. 8

Введение

Цель управления доступом это ограничение операций, которые может проводить легитимный пользователь (зарегистрировавшийся в системе). Управление доступом указывает что конкретно пользователь имеет право делать в системе, а также какие операции разрешены для выполнения приложениями, выступающими от имени пользователя.

Таким образом управление доступом предназначено для предотвращения действий пользователя, которые могут нанести вред системе, например нарушить безопасность системы.

На данный момент существует три различных метода для управления доступом к объектам в системе:

· Дискреционный метод контроля доступа

· Обязательный метод контроля доступа

· Ролевой метод контроля доступа.

Заранее отметим, что эти методы не обязательно применяются отдельно друг от друга, а могут комбинироваться для удовлетворения различных требований к безопасности системы.

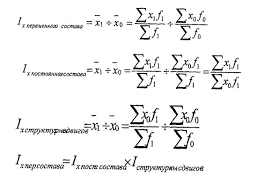

Рис.1 Системы контроля доступа

При этом комбинирование различных моделей может быть довольно простым, если они не противоречат друг другу. Т.е. если не существует ситуаций, когда исходя из одной модели субъект имеет доступ к объекту, а из другой не имеет. Эти конфликты должны разрешаться на уровне администрирования системы.

Модель дискреционного контроля за доступом

Средства Дискреционного Контроля за Доступом (Discretionary Access Control - DAC) обеспечивают защиту персональных объектов в системе. Контроль является дискреционным в том смысле, что владелец объекта сам определяет тех, кто имеет доступ к объекту, а также вид их доступа.

Дискреционный контроль доступа управляет доступом субъектов к объектам базируясь на идентификационной информации субъекта и списка доступа объекта, содержащего набор субъектов (или групп субъектов) и ассоциированных с ними типов доступа (например чтение, запись). При запросе доступа к объекту, система ищет субъекта в списке прав доступа объекта и разрешает доступ если субъект присутствует в списке и разрешенный тип доступа включает требуемый тип. Иначе доступ не предоставляется.

Гибкость DAC позволяет использовать его в большом количестве систем и приложений. Благодаря этому этот метод очень распространен, особенно в коммерческих приложениях.

Например: Субъект доступа «Пользователь № 1» имеет право доступа только к объекту доступа № 3, поэтому его запрос к объекту доступа № 2 отклоняется. Субъект «Пользователь № 2» имеет право доступа как к объекту доступа № 1, так и к объекту доступа № 2, поэтому его запросы к данным объектам не отклоняются.

Однако DAC имеет существенный недостаток. Он заключается в том, что он не предоставляет полной гарантии того, что информация не станет доступна субъектам, не имеющим к ней доступа. Это проявляется в том, что субъект, имеющий право на чтение информации, может передать ее другим субъектам, которые этого права не имеют, без уведомления владельца объекта. Система DAC не устанавливает никаких ограничений на распространение информации после того, как субъект ее получил.

Еще одной особенностью DAC, которую можно отнести к недостаткам, является то, что все объекты в системе принадлежат субъектам, которые настраивают доступ к ним для других. На практике оказывается, что в большинстве случаев данные в системе не принадлежат отдельным субъектам, а всей системе. Наиболее распространенным примером такой системы является информационная система.

Классическая система дискреционного контроля доступа называется "закрытой" в том смысле, что изначально объект не доступен никому, и в списке прав доступа описывается список разрешений. Также существуют "открытые" системы, в которых по умолчанию все имеют полный доступ к объектам, а в списке доступа описывается список ограничений.

2020-07-12

2020-07-12 142

142