60. Internet Scanner, System Security Scanner компания Internet Security Systems

61. NetRecon компании Symantec

62. Enterprise Security Manager компании Symantec

63. Cisco Secrure Scanner (NetSonar)

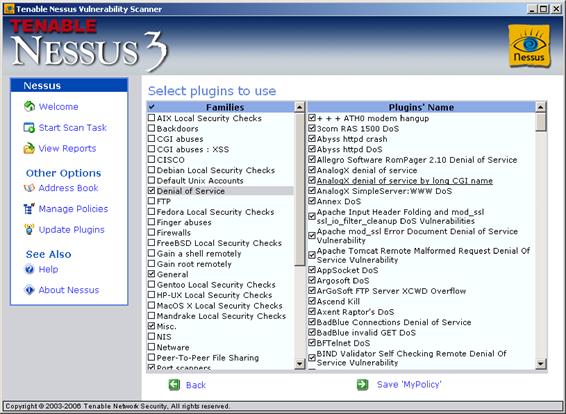

64. Nessus

65. LanGuard Security Scanner

66. XSpider

Средства активного аудита

67. определение уязвимых мест в средствах защиты

68. моделирование известных методов, используемых для несанкционированного проникновения в КС

69. база данных, информация о вариантах взлома сети

70. результат - отчет о найденных уязвимостях и перечень мер защиты

• Недостатки:

• необходимы, но недостаточны для качественного исследования состояния ИБ

• только технический уровень, нет оценки общего уровня ИБ.

Использование сканера

Внешний аудит АИС

Получение данных о внутренней структуре АИС

71. наличие на Web-узлах информации конфиденциального характера;

72. выявление настроек DNS-сервера и почтового сервера, позволяющих получить информацию о внутренней структуре АИС

Выявление компьютеров, подключенных к сети и достижимых из Интернет

• сканирование портов по протоколам ICMP, TCP, UDP;

• определение доступности информации об используемом в АИС программном обеспечении и его версиях;

• выявление активных сетевых служб;

• определение типа и версии ОС, сетевых приложений и служб

Получение информации об учетных записях, зарегистрированных в АИС

• применение утилит, специфичных для конкретной ОС

Подключение к доступным сетевым ресурсам

• определение наличия доступных сетевых ресурсов и возможности подключения к ним

Атаки на межсетевые экраны

• определение типа МЭ и ОС путем сканирования портов;

• использование известных уязвимостей в программном обеспечении МЭ;

73. выявление неверной конфигурации МЭ

Атаки на сетевые приложения

• анализ защищенности Web-серверов,

• тестирование стойкости систем удаленного управления,

• анализ возможности проникновения через имеющиеся модемные соединения

Атаки типа «Отказ в обслуживании»

• выявление версий ОС и сетевых приложений, подверженных таким атакам

Результат тестирования – экспертное заключение

(Акт проверки защищенности АИС от НСД)

74. реальное состояние защищенности АИС от внутренних и внешних угроз,

75. перечень найденных изъянов в настройках систем безопасности

76. рекомендации по повышению степени защищенности АИС

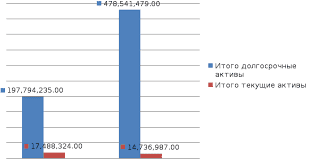

Анализ информационных рисков организации

77. определение, что именно подлежит защите

78. построение перечня угроз

79. анализ способов защиты

80. определение вероятности угроз оценка ущерба в случае реализации атак

2020-08-05

2020-08-05 257

257