Методика синтеза СЗИ

Схематичное изображение методики построения системы защиты АС представлено на рис. 9.1. Во многом оно напоминает изображение методики, приведенной в работе [431.

Под оптимальной системой защиты будем понимать такую совокупность методов защиты, которая обеспечивает экстремальное значение некоторой характеристики системы при ограничениях на ряд других характеристик. Рассмотрим более подробно каждый шаг методики.

На этапе, который рассмотрен в данном подразделе, осуществляется анализ следующих аспектов АС:

• из каких сегментов и элементов состоит АС, где они размещены;

• как компоненты АС взаимодействуют между собой, какие сетевые протоколы используются и т.п.;

• какое общее, прикладное и специальное программное обеспечение используется;

• грифы секретности, режим обработки информации в АС.

Как правило, этот анализ должен выполняться на этапе пред-проектного обследования (в рамках проведения НИР или аван-проекта ОКР). При этом необходимо выполнить следующий перечень работ:

• определение целей и задач СЗИ;

• категорирование, оценка активов, сбор исходных данных для проектирования;

• анализ возможных угроз, уязвимостей, разработка модели нарушителя;

• неформальное описание системы защиты информации, ее декомпозиция по отдельным СВТ и уровням ЭМВОС;

Общее описание архитектуры АС, ее составных элементов, системы защиты информации и правил политики безопасности

Формализация описания системы защиты информации, разработка формальных правил разграничения доступа

Формулирование требований, которым должна удовлетворять

система защиты информации для качественного выполнения

возложенных на нее функций

Выбор частных показателей качества СЗИ, поиск имеющихся

на рынке СЗИ, удовлетворяющих требованиям, и определение

необходимости создания новых

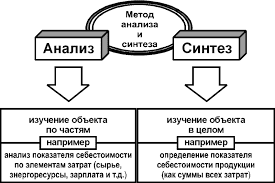

Синтез системы защиты информации на основе многокритериальной оптимизации

Рис. 9.1. Схема методики построения системы защиты АС

• разработка неформальных правил разграничения доступа.

На основе анализа структуры и особенностей АС на вербальном уровне формулируется политика безопасности, задаются правила разграничения доступа. Эти политика и правила задают режим обработки информации, удовлетворяющий нуждам заказчика В гл. 11 приводится пример задания таких правил.

Политика безопасности и правила разграничения доступа определяются на основе изучения дестабилизирующих факторов. Анализ причин утечки информации в АС показывает, что с учетом архитектуры, технологии применения и условий функционирования АС полное множество дестабилизирующих факторов может быть разделено на следующие типы:

• количественная недостаточность системы защиты — совокупность факторов, не позволяющих перекрыть известное множество каналов утечки информации путем применения существующих средств защиты, которые по своим характеристикам могут полностью обеспечить безопасность информации в АС.

• Качественная недостаточность системы защиты — совокупность факторов, не позволяющих перекрыть известное множество каналов утечки информации путем применения существующих средств защиты вследствие их несовершенства или несоответствия современному уровню развития средств несанкционированного доступа к информации (средств технических разведок).

• Отказы — совокупность факторов, приводящих к потере системой защиты или одним из средств зашиты способности выполнять свои функции.

• Сбои — совокупность факторов, приводящих к кратковременному нарушению работы средств защиты или выходу характеристик их работы за допустимые интервалы значений.

• Ошибки операторов АС — совокупность факторов, приводящих к нарушению технологии автоматизированной обработки информации в АС вследствие некорректных действий операторов.

• Стихийные бедствия — совокупность факторов, приводящих к утечке информации вследствие физического разрушения элементов АС при воздействии на них сил природы без участия человека.

• Злоумышленные действия — совокупность факторов, приводящих к изменению режимов функционирования АС, уничтожению, искажению или раскрытию информации в результате непосредственного целенаправленного воздействия нарушителя на компоненты АС.

• Побочные явления — совокупность факторов, позволяющих нарушителю получить доступ к информации без непосредственного воздействия на компоненты АС.

При проектировании системы защиты представляется целесообразным такой подход. Обеспечение безопасности информации при отказах и стихийных действий должно достигаться за счет применения резервирования. ЗИ при сбоях, ошибках операторов достигается за счет постоянного мониторинга средств защиты. Основное внимание должно быть уделено злоумышленным действиям со стороны нарушителей, для чего необходимо проанализировать возможные каналы утечки информации и меры по их закрытию, обеспечить количественное и качественное соответствие СЗИ.

2014-02-03

2014-02-03 1053

1053