1. Общие сведения в СЗИ в НСМЭП.

2. Объекты и методы защиты.

3. Функциональные требования к системе защиты.

4. Политика управления доступом.

5. ЗИ при ее передаче по внутренним каналам.

6. Средства управления доступом.

7. ЗИ при ее хранении.

8. ЗИ во внешних каналах.

В НСМЭП используется DES для выработки МАС-кодов, 3DES для шифрования информации, RSA-система используется на уровне взаимодействия с расчетным банком.

В НСМЭП существует 3 вида ключей:

1) транспортные;

2) системные (идентификация карточки системой: 6 вариантов);

3) банковские (идентификация карточки в банке).

Основные элементы системы защиты (программно-аппаратные):

- модуль безопасности терминалов;

- скоростной модуль безопасности;

Объекты:

1) платежные карточки (сумма остатка, pin-код, системные и банковские ключи, операционная система);

2) платежная транзакция (контроль целостности и доступности, защита от повторов, причастность);

3) модули безопасности (ключи и ПО);

4) информация о клиентах (конфиденциальность и доступность);

5) базы данных и архивы системы (целостность, доступность, конфиденциальность);

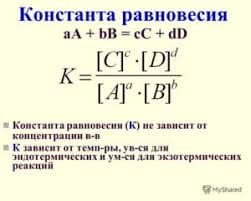

Все методы защиты можно разделить на 4 группы:

1) криптографические;

2) методы технической защиты;

3) организационно-технические методы (комплекс правил, регламентирующих работу системы с целью предотвращения или снижения вероятности нарушения безопасности системы);

4) нормативно-правовые методы;

ISO 7498 – требования к СЗИ

В данном стандарте все требования разбиты на 9 классов:

1) защита информации:

- политика управления доступом;

- средства управления доступом;

- ЗИ при ее передаче по внутренним каналам

- целостность информации при ее хранении;

- ЗИ во внешних каналах;

2) безопасная защита:

- тестирование программно-аппаратных платформ;

- требования по защите от сбоев;

- деление информации;

3) идентификация и аутентификация:

- управление и защита параметров аутентификации пользователей;

- реакция на неудачные попытки;

- генерация и проверка паролей;

4) аудит:

- возможность автоматического реагирования на вторжение в систему;

- регистрация и учет обмена;

- распознавание вторжений в систему;

- контроль доступа и защита протокола аудита;

- отбор событий для регистрации и учета;

5) контроль доступа к системе:

- ограничения на сеанс работ;

- блокировка сеансов работ;

6) конфиденциальность доступа к системе:

- анонимность сеансов работы;

- наблюдаемость сеансов работы;

7) информационный обмен – причастность;

8) контроль за использованием ресурсов;

9) контроль за использованием ресурсов;

ISO 10181 – существует 3 схемы управления доступом:

1) на основе списков доступа;

2) на основе полномочий доступа – НСМЭП;

3) на основе меток безопасности;

Внутренние каналы:

- терминал «карточка;

- модуль безопасности «карточка;

Места хранения информации: карточки, терминалы, модули безопасности, БД и т.д.

Канал связи ГПЦ с расчетным банком защищается с помощью RSA, а остальные внешние каналы защищаются с использованием 3DES и имитовставки с использованием DES.

Тестирование программно-аппаратной платформы производится при включении " элемента в систему.

2014-02-09

2014-02-09 485

485