Концентрация информации в компьютерах – аналогично концентрации наличных денег в банках – заставляет все более усиливать контроль в целях защиты информации. Юридические вопросы, частная тайна, национальная безопасность – все эти соображения требуют усиления внутреннего контроля в коммерческих, государственных и правительственных организациях. Работы в этом направлении привели к появлению новой дисциплины: безопасность информации. Специалист в области безопасности информации отвечает за разработку, реализацию и эксплуатацию системы обеспечения информационной безопасности, направленной на поддержание целостности, пригодности и конфиденциальности накопленной в организации информации. В его функции входит обеспечение физической (технические средства, линии связи и удаленные компьютеры) и логической (данные, прикладные программы, операционная система) защиты информационных ресурсов.

Сложность создания системы защиты информации определяется тем, что данные могут быть похищены из компьютера и одновременно оставаться на месте; ценность некоторых данных заключается в обладании ими, а не в уничтожении или изменении.

Обеспечение безопасности информации – дело дорогостоящее, и не столько из-за затрат на закупку или установку различных технических или программных средств, сколько из-за того, что трудно квалифицированно определить границы разумной безопасности и соответствующего поддержания системы в работоспособном состоянии.

Объектами посягательств могут быть как сами технические средства (компьютеры и периферия), как материальные объекты, так и программное обеспечение и базы данных, для которых технические средства являются окружением.

Каждый сбой работы компьютерной сети это не только «моральный» ущерб для работников предприятия и сетевых администраторов. По мере развития технологий электронных платежей, «безбумажного» документооборота и других, серьезный сбой локальных сетей может просто парализовать работу целых корпораций и банков различных других, что приводит к ощутимым материальным потерям. Не случайно, что защита данных в компьютерных сетях становится одной из самых острых проблем в современной информатике.

Обеспечение безопасности информации в компьютерных сетях предполагает создание препятствий для любых несанкционированных попыток хищения или модификации передаваемых в сети данных. При этом весьма важным является сохранение таких свойств информации, как:

- доступность;

- целостность;

Доступность – это свойство информации, характеризующее ее способность обеспечивать своевременный и беспрепятственный доступ пользователей к интересующей их информации.

Целостность информации заключается в ее существовании в неискаженном виде (неизменном по отношению к некоторому фиксированному ее состоянию).

Конфиденциальность – это свойство информации, указывающее на необходимость введения ограничений на доступ к данной информации определенному кругу пользователей.

Следует также отметить, что отдельные сферы деятельности (банковские и финансовые институты, информационные сети, системы государственного управления, оборонные и специальные структуры) требуют специальных мер безопасности данных и предъявляют повышенные требования к надежности функционирования информационных систем, в соответствии с характером и важностью решаемых ими задач.

Для того, чтобы правильно оценить возможный реальный ущерб от потери информации, хранящейся на вашем компьютере или циркулирующей в вашей вычислительной сети, рассмотрим сначала, какие же угрозы при этом могут возникнуть и какие необходимо принимать адекватные меры по их защите.

Еще в недавнем прошлом компьютерами пользовались только крупные организации и исследовательские центры. Доступ к ним имел лишь узкий, проверенный соответствующими органами на лояльность, круг допущенных специалистов. Поэтому проблемы коммерческой или личной безопасности, связанные с утечкой информации возникали крайне редко. Но в последние годы широкое внедрение компьютеров во все виды деятельности, постоянное наращивание их вычислительной мощности, использование компьютерных сетей различного масштаба привели к тому, что угрозы потери конфиденциальной информации в системах обработки данных стали неотъемлемой частью компьютерного мира.

Неправомерное искажение, фальсификация, уничтожение или разглашение конфиденциальной информации в любой сети может нанести серьезный, а иногда и непоправимый, материальный или моральный урон многим субъектам в процессе их взаимодействия. В этом случае весьма важным является обеспечение безопасности информации без ущерба пользования ею в интересах тех, кому она предназначена.

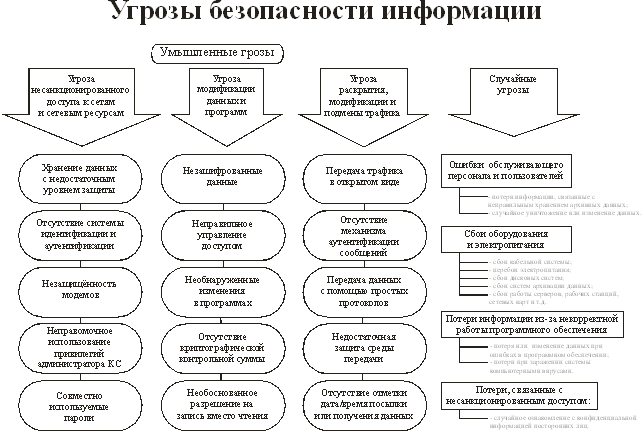

Чтобы обеспечить гарантированную защиту информации в компьютерных системах обработки данных необходимо, прежде всего, сформулировать цели защиты информации и определить перечень необходимых мер, обеспечивающих эту защиту. А для этого необходимо, прежде всего, рассмотреть и систематизировать все возможные факторы (угрозы), которые могут привести к потере или замене исходной информации.

Под угрозой понимается событие (воздействие), которое в случае своей реализации становится причиной нарушения целостности информации, ее потери или замены. Угрозы, по своему применению, могут быть как случайными, так и умышленными (преднамеренно создаваемыми).

К случайным угрозам относятся:

– ошибки обслуживающего персонала и пользователей:

– потери информации, связанные с неправильным хранением данных;

– случайное уничтожение или изменение данных;

– сбои оборудования и электропитания:

– сбои кабельной системы;

– перебои электропитания;

– сбои дисковых систем;

– сбои систем архивации данных;

– сбои работы серверов, рабочих станций, сетевых карт и т.д;

– потери информации из-за некорректной работы программного обеспечения:

– потеря или изменение данных при ошибках в программном обеспечении;

– потери при заражении системы компьютерными вирусами;

– потери, связанные с несанкционированным доступом:

– ознакомление с конфиденциальной информацией посторонних лиц.

Необходимо отметить, что зачастую ущерб наносится не из-за «злого умысла», а из-за элементарных ошибок пользователей, которые случайно портят или удаляют важные данные. В связи с этим, помимо контроля доступа, необходимым элементом защиты информации в компьютерных сетях является разграничение полномочий пользователей.

Труднопредсказуемыми источниками угроз информации являются аварии и стихийные бедствия. Но и в этих случаях для сохранения информации могут использоваться различные средства защиты. Наиболее надежным средством предотвращения потерь информации при кратковременном отключении электроэнергии в настоящее время является установка источников бесперебойного питания. Различные по своим техническим и потребительским характеристикам, подобные устройства могут обеспечить питание всей локальной сети или отдельного компьютера в течение промежутка времени, достаточного для восстановления подачи напряжения или для сохранения информации на магнитных носителях. Большинство источников бесперебойного питания одновременно выполняет функции и стабилизатора напряжения, что является дополнительной защитой от скачков напряжения в сети. Многие современные сетевые устройства – серверы, концентраторы, мосты и т.д. – оснащены собственными дублированными системами электропитания.

Крупные корпорации и фирмы имеют собственные аварийные электрогенераторы или резервные линии электропитания.

Основной и наиболее распространенный метод защиты информации и оборудования от различных стихийных бедствий - пожаров, землетрясений, наводнений и т. п. - состоит в хранении архивных копий информации или в размещении некоторых сетевых устройств, например, серверов баз данных, в специальных защищенных помещениях, расположенных, как правило, в других зданиях или, реже, даже в другом районе города или в другом городе.

Особенностью компьютерной неосторожности является то, что безошибочных программ в принципе не бывает. Если проект практически в любой области техники можно выполнить с огромным запасом надежности, то в области программирования такая надежность весьма условна. А в ряде случаев почти не достижима. И это касается не только отдельных программ, но и целого ряда программных продуктов известных мировых фирм.

2014-02-12

2014-02-12 5821

5821