Средства Защиты информационных систем

Информационные угрозы могут быть обусловлены:

- естественными факторами (пожар, наводнение, и др.);

- человеческими факторами.

Последние, в свою очередь, подразделяются на:

- угрозы, носящие случайный, неумышленный характер. Это угрозы, связанные с ошибками процесса подготовки, обработки и передачи информации;

- угрозы, обусловленные умышленными, преднамеренными действиями людей. Это угрозы, связанные с несанкционированным доступом к ресурсам АИС.

Умышленные угрозы преследуют цель нанесения ущерба пользователям АИС и, в свою очередь, подразделяются на активные и пассивные.

- Пассивные угрозы, как правило, направлены на несанкционированное использование информационных ресурсов, не оказывая при этом влияния на их функционирование (прослушивание).

- Активные угрозы имеют целью нарушение нормального процесса функционирования системы посредством целенаправленного воздействия на аппаратные, программные и информационные ресурсы. Источниками активных угроз могут быть непосредственные действия злоумышленников, программные вирусы и т.п.

Умышленные угрозы также подразделяются на внутренние, возникающие внутри управляемой организации, и внешние.

- Под внутренними угрозами понимаются - угрозы безопасности информации инсайдером (исполнителем) которых является внутренний по отношению к ресурсам организации субъект (инсайдер).

- Под внешними угрозами понимаются - угрозы безопасности информации инициатором (исполнителем) которых является внешний по отношению к ресурсам организации субъект (удаленный хакер, злоумышленник).

Вредоносные угрозы.

Malicious software — вредоносное программное обеспечение.

Под Malicious software в дальнейшем будем понимать такие программы, которые прямо или косвенно дезорганизуют процесс обработки информации или способствуют утечке или искажению информации.

Существуют разновидности Malicious software, делящиеся как по способам проникновения, так и выполняемым действиям.

Разработчики антивирусных программ называют вредителей malware (сокращение от английского выражения malicious software — «вредоносное программное обеспечение»). Но и у них нет единой и точной системы классификации.

Вирус - исполняемый код, самостоятельно реплицирующий себя (либо видоизмененную вариацию). Это файловые/программные вирусы, размножающиеся путем внедрения в посторонний легитимный код. Проще говоря, вирус прикрепляет свое тело к другой программе, чтобы во время запуска последней иметь возможность стартовать самому, после чего передать управление непосредственно зараженной программе.

Существует множество разновидностей и характеристик вирусов:

boot-вирусы (прописывающие себя в загрузочный сектор накопителя информации),

макро/скрипт-вирусы, полиморфные вирусы (каждая новая копия такого вредителя имеет иную цепочку кода, что затрудняет его детектирование антивирусами),

черви (саморазмножение в них реализовано по принципу деления, то есть распространение всевозможными способами и каналами: эксплуатация уязвимостей операционной системы/системных служб/прикладного ПО, копирование тела червя посредством сервисов LAN/ Internet, заражение съемных носителей (Autorun-червь на «флешках»)

Трояны - Название связано с методом проникновения, похожем на тот, что был применен в древнем городе Троя, когда из подаренной горожанам деревянной статуи коня ночью вылезли воины и открыли ворота крепости. Подобные программы маскируются под доверенные приложения — на самом же деле они имеют враждебные функции. Троянские программы не могут распространяться сами по себе, и этим они отличаются от вирусов и червей.

Backdoor - Программы для скрытого и несанкционированного удаленного управления системой, которые позволяют производить практически все программные манипуляции, доступные локальному пользователю: ввод с клавиатуры, перемещение курсора, просмотр содержимого окон и экрана, доступ к периферийному оборудованию. Они критически опасны для тех, кто работает с важной информацией, связанной с управленческой или административной деятельностью, либо имеет доступ к электронным платежным инструментам.

Spyware и Adware - Основной целью указанных видов является сбор личной или системной информации и получение явной либо опосредованной материальной выгоды.

Adware — программы, осуществляющие демонстрацию нежелательной рекламы помимо основной функциональности. Навязчивые рекламные графические блоки и тексты, как правило, формируются с учетом статистического анализа систем и с трудом отключаются пользователем.

Spyware, в отличие от вышеуказанного вида, несет гораздо большую угрозу. Такое вредоносное ПО шпионит за пользователем, собирая и отправляя киберпреступникам самую разную информацию — от персональных данных и конфигурации компьютера до введенного с клавиатуры текста и паролей к аккаунтам платежных систем.

Руткиты - предназначены для сокрытия деятельности злоумышленника или вредоносного ПО посредством перехвата и подмены результата программных и системных запросов. Это довольно опасный вид malware: практически каждый вирус или червь в данное время так или иначе использует «rootkit-технику» для выживания в антивирусной среде.

Боты/зомби - Эта категория относится скорее к способу взаимодействия, использования вредоносного ПО и управления им. Часто трояны и «бэкдоры» подключаются к собственной сети для получения дальнейших команд, таких как загрузка новых версий, рассылка спама или исполнение различных нелегальных действий.

Несмотря на видовые различия, весь этот «зоопарк» зачастую работает сообща: черви снабжаются «бэкдорами» и объединяются в сети, трояны крадут пароли и устанавливают spyware и т. д.

Для защиты от вредоносного кода и хакерских атак:

- Установите программу (антивирусную) для обеспечения интернет-безопасности.

- Всегда устанавливайте обновления Windows, отвечающие за безопасность.

- Будьте внимательны со спамом в электронной почте и системах мгновенных сообщений.

- Пользуйтесь учетной записью администратора (пользуйтель записью Пользователя) на своем компьютере только в случае необходимости.

- Сохраняйте резервные копии (BackUp) данных

Рассмотрим Обеспечение информационной безопасности с помощью антивируса Касперского

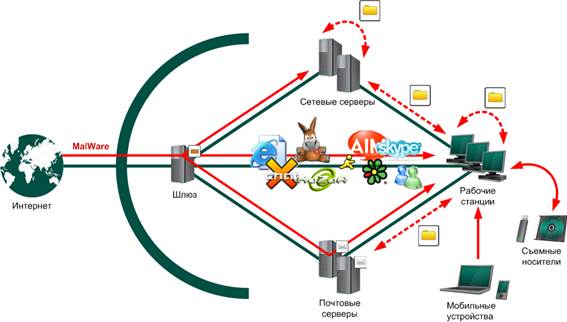

Типичная схема заражения

Назначение Антивируса Касперского

- Защита в режиме реального времени

Ø файловой системы

Ø электронной почты

Ø защита при работе в сети Интернет

Ø контроль активности приложений

Ø контроль сетевых соединений

Ø защита от сетевых атак

- Поиск вредоносных программ

- Обновление сигнатур угроз и компонентов приложения

- Аварийная проверка и восстановление системы

Эффективность технологий iSwift и iChecker

2015-05-15

2015-05-15 1267

1267