OCTAVE (Operationally Critical Threat, Asset, and Vulnerability Evaluation) - методика поведения оценки рисков в организации, разрабатываемая институтом SoftwareEngineering Institute (SEI) при университете Карнеги Меллон (CarnegieMellonUniversity). Полное описание методики доступно в Интернет на сайте http://www.cert.org/octave.

Особенность данной методики заключается в том, что весь процесс анализа производится силами сотрудников организации, без привлечения внешних консультантов. Для этого создается смешанная группа, включающая как технических специалистов, так и руководителей разного уровня, что позволяет всесторонне оценить последствия для бизнеса возможных инцидентов в области безопасности и разработать контрмеры.

OCTAVE предполагает три фазы анализа:

- разработка профиля угроз, связанных с активом;

- идентификация инфраструктурных уязвимостей;

- разработка стратегии и планов безопасности.

Профиль угрозы включает в себя указания на актив (asset), тип доступа к активу (access), источник угрозы (actor), тип нарушения или мотив (motive), результат (outcome) и ссылки на описания угрозы в общедоступных каталогах. По типу источника, угрозы в OCTAVE делятся на:

- угрозы, исходящие от человека-нарушителя, действующего через сеть передачи данных;

- угрозы, исходящие от человека-нарушителя, использующего физический доступ;

- угрозы, связанные со сбоями в работе системы;

Результат может быть раскрытие (disclosure), изменение (modification), потеря или разрушение (loss/destruction) информационного ресурса или разрыв подключения. Отказ в обслуживании (interruption).

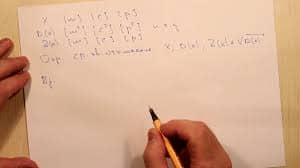

Методика OCTAVE предлагает при описании профиля использовать "деревья вариантов"

- Вторая фаза исследования системы в соответствии с методикой - идентификация инфраструктурных уязвимостей. В ходе этой фазы определяется инфраструктура, поддерживающая существование выделенного ранее актива (например, если это БД отдела кадров, то нам для работы с ней нужен сервер, на котором база размещена, рабочая станция служащего отдела кадров и т.д.) и то окружение, которое может позволить получить к ней доступ (например, соответствующий сегмент локальной сети). Рассматриваются компоненты следующих классов: серверы; сетевое оборудование; СЗИ; персональные компьютеры; домашние персональные компьютеры "надомных" пользователей, работающих удаленно, но имеющих доступ в сеть организации; мобильные компьютеры; системы хранения; беспроводные устройства; прочее.

Для каждого компонента определяется:

- список уязвимостей, которые надо устранить немедленно (high-severity vulnerabilities);

- список уязвимостей, которые надо устранить в ближайшее время (middle-severity vulnerabilities);

- список уязвимостей, в отношении которых не требуется немедленных действий (low-severity vulnerabilities).

По результатам стадии готовится отчет, в котором указывается, какие уязвимости обнаружены, какое влияние они могут оказать на выделенные ранее активы, какие меры надо предпринять для устранения уязвимостей.

Разрабатывают планы снижения рисков нескольких типов:

- долговременные;

- на среднюю перспективу;

- списки задач на ближайшее время.

Для определения мер противодействия угрозам в методике предлагаются каталоги средств.

!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!Хотелось бы еще раз подчеркнуть, что в отличие от прочих методик, OCTAVE не предполагает привлечения для исследования безопасности ИС сторонних экспертов, а вся документация по OCTAVE общедоступна и бесплатна, что делает методику особенно привлекательной для предприятий с жестко ограниченным бюджетом, выделяемым на цели обеспечения ИБ.!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!

2018-02-13

2018-02-13 1236

1236