Явление, действие или процесс, результатом которых могут быть утечка, хищение, утрата, искажение, подделка, уничтожение, модификация, блокирование информации, определяются как факторы, воздействующие на информацию.

Основными видами угроз информационной безопасности организации являются: противоправные действия третьих лиц, ошибочные действия пользователей и обслуживающего персонала, отказы и сбои программных средств, вредоносные программные воздействия на средства вычислительной техники и информацию.

Кроме действий человека (умышленные, ошибочные или случайные) источниками угроз информационной безопасности являются сбои и отказы программных и технических средств вычислительной техники, техногенные катастрофы, акты терроризма, стихийные бедствия и др.

Понятие "утечка" связано только с информацией ограниченного доступа (конфиденциальной) и в общем случае трактуется как выход ее из сферы обращения. Под утечкой понимается несанкционированный доступ (НСД) к информации, т. е. доступ в нарушение правил разграничения доступа к информации, которые устанавливает обладатель конфиденциальной информации или автоматизированной информационной системы, в которой эта информация циркулирует. При этом рассматривается только доступ к информации посредством применяемых в автоматизированных системах информационных технологий и непосредственный доступ к носителям информации.

|

|

|

В отличие от утечки информации блокирование, модификация, искажение и уничтожение объекта защиты могут произойти как вследствие несанкционированного доступа человека к информации, циркулирующей в АИС, так и по причинам, не зависящим от человека. При этом искажение и уничтожение объекта защиты, например изменение или замена программ управления вычислительным процессом, также могут привести к утечке информации.

НСД не всегда влечет за собой утечку, блокирование, искажение или уничтожение объекта защиты, что. в свою очередь, нс всегда приводит к значимому ущербу. Тем нс менее НСД к информации определяется как основополагающий фактор нарушения информационной безопасности при рассмотрении проблем обеспечения зашиты информации и противодействия угрозам.

Угроза информационной безопасности может быть обусловлена только наличием уязвимостей объекта защиты. Уязвимость это свойство АИС или ее компонентов, используя которое реализуются угрозы. Уязвимость возникает в основном, из-за недоработок или ошибок, содержащихся в продуктах информационных технологий, а также вследствие ошибок при проектировании автоматизированных информационных систем, которые могут привести к поведению. неадекватному целям обеспечения се безопасности. Кроме того, уязвимости могут появляться в результате неправильной эксплуатации системы.

|

|

|

Для конкретной АИС как объекта защиты характерна своя совокупность угроз, зависящая от условий, в которых создается или функционирует система.

3. Основные требования и меры по защите конфиденциальной информации, циркулирующей в эксплуатируемой автоматизированной информационной системе.

Основные требования по защите конфиденциальной информации

Основные требования по защите информации должны основываться на положениях Федерального закона "Об информации, информационных технологиях и защите информации", РД "Специальные требования и рекомендации по технической защите конфиденциальной информации (СТР-К)", РД "Автоматизированные системы. 'Защита от НСД к информации. Классификация АС и требования по защите информации" и других стандартах и руководящих документов. Эксплуатация АИС и системы защиты информации в ее составе также осуществляется в полном соответствии с утвержденной проектной организационно-распорядительной и эксплуатационной документацией.

Требования по защите информации устанавливаются в зависимости от состава (категории) конфиденциальной информации и потенциальных угроз. При этом минимально необходимая совокупность требований по системе защиты ВЭД организации, или, иными словами. АИС и информации, циркулирующей в ней. устанавливается стандартами и руководящими документами.

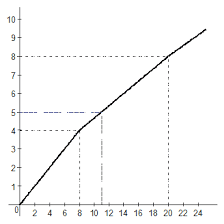

В зависимости от состава (категории) информации и потенциальных угроз для определения требуемых мероприятий по защите информации. а также для минимизации затрат на защиту информации устанавливаются два уровня информационной безопасности АИС.

Первый (базовый) уровень информационной безопасности устанавливается для АИС. в которых обрабатывается общедоступная информация, второй уровень - для АИС. в которых циркулирует конфиденциальная информация, или, иначе, осуществляется конфиденциальный электронный документооборот.

Конкретные требования по защите информации и мероприятия по их выполнению определяются для АИС в целом в зависимости от уровня информационной безопасности, устанавливаемого объекту защиты.

Требования по защите информации мероприятия по их выполнению. а также конкретные средства защиты должны определяться и уточняться в зависимости от установленного класса защищенности на основании разрабатываемой модели угроз и действий нарушителя

2020-04-20

2020-04-20 448

448