Міністерство транспорту та зв’язку України

Львівський коледж

Державного університету інформаційно-комунікаційних технологій

Навчальна дисципліна: Мережні операційні системи

Лабораторія: Інформаційних мереж зв'язку

Спеціальність 5.05090308 “Монтаж, обслуговування та експлуатація апаратних засобів інформатизації”

| Розглянуто | Затверджую Заступник директора з НВР __________ Я.М. Плешівський “_____” ___________ 20__ р. | |||||

| на засіданні циклової комісії професійної підготовки Протокол № __ від _______ 20__ р. Голова циклової комісії __________ | ||||||

Інструкція

до лабораторної роботи № 5.

" Робота з утилітами діагностики мережі "

Склали викладачі

__________ Р.Т. Мамедов

Львів 2009

Мета роботи

Навчитись працювати з утилітами діагностики мережі, виявляти та усувати несправності.

Теоретичні відомості

В даній лабораторній роботі ми навчимось користуватись утилітами, котрі служать для перевірки роботи мережі. Розпочнемо з утиліти Ping.

ü Ping - утиліта для перевірки з'єднань в мережах на основі TСР/ІР. Вона відправляє запити (ICMP Echo-request) протоколу ICMP вказаному вузлу мережі і фіксує відповіді, що поступають (ICMP Echo-reply). Час між відправкою запиту і здобуттям відповіді (RTT, від англ. Round Trip Time) дозволяє визначати двосторонні затримки (RTT) по маршруту і частоту втрати пакетів, тобто побічно визначати завантаженість на каналах передачі даних і проміжних пристроях.

Повна відсутність icmp-відповідей може означати відсутність фізичного з'єднання з віддаленим хостом або, що віддалений вузол (або який-небудь з проміжних маршрутизаторів) блокує ICMP Echo-reply або ігнорує ICMP Echo-request.

Програма ping є одним з основних діагностичних засобів в мережах TСР/ІР і входить в постачання всіх сучасних мережевих операційних систем.

Практичне використання утиліти Ping:

· Можна взнати, чи працює сервер. Наприклад, системний адміністратор може взнати чи завис лише веб-сервер або на сервері глобальні проблеми.

· Можна взнати, чи є зв'язок з сервером. Наприклад, проблеми з налаштуванням DNS серверів на машині можна взнати, задавши в ping спочатку доменне ім'я, а потім ip-адресу.

· Можна взнати швидкість з'єднання, оскільки ping показує скільки запитів удалося виконати в секунду. Так само можна взнати якість каналу, поглянувши скільки відповідей не прийшло. Це часто використовується гравцями в мережеві ігри, тому що якість зв'язку для них дуже важлива.

· Пінгування здійснюється в режимі максимального пріоритету каналу, тому до надмірного використання, що приводить до затримок менш пріоритетного трафіку, провайдери відносяться несхвально.

Для прикладу в *nix подіних ОС для того, щоб відіслати 3 пакети з інтервалом в 5 секунд, супроводжуючи здобуття відгуків звуковими сигналами можна скористатись командою:

$ ping -ai 5 -c 3 mail.ru

Time to live (TTL) - граничний період часу або число ітерацій або переходів в комп'ютері і технології комп'ютерних мереж, за який набір даних (пакет) може існувати до свого зникнення.

Наступною утилітою яку ми розглянемо буде traceroute.

ü Тraceroute — це службова комп'ютерна програма, призначена для визначення маршрутів проходження даних в мережах TСР/ІР. Traceroute заснована на протоколі ICMP. Програма traceroute виконує відправку даних вказаному вузлу мережі, при цьому відображуючи відомості про всі проміжні маршрутизатори, через які пройшли дані на шляху до цільового вузла. В разі проблем при доставці даних до якого-небудь вузла програма дозволяє визначити, на якій саме ділянці мережі виникли проблеми. Тraceroute входить в постачання більшості сучасних мережевих операційних систем. У системах Microsoft Windows ця програма носить назву tracert, а в системах Gnu/linux, Cisco IOS і Mac OS — traceroute.

Принцип роботи Traceroute:

Для визначення проміжних маршрутизаторів traceroute відправляє серію (зазвичай три) пакетів даних цільовому вузлу, при цьому кожного разу збільшуючи на 1 значення поля TTL («час життя»). Це поле зазвичай вказує максимальну кількість маршрутизаторів, яка може бути пройдено пакетом. Перша серія пакетів вирушає з TTL, рівним 1, і тому перший же маршрутизатор повертає назад повідомлення ICMP, вказуюче на неможливість доставки даних. Traceroute фіксує адресу маршрутизатора, а також час між відправкою пакету і здобуттям відповіді (ці відомості виводяться на монітор комп'ютера). Потім traceroute повторює відправку серії пакетів, але вже з TTL, рівним 2, що дозволяє першому маршрутизатору пропустити їх далі.

Процес повторюється до тих пір, поки при певному значенні TTL пакет не досягне цільового вузла. При здобутті відповіді від цього вузла процес трасування вважається завершеним.

На кінцевому хості ip-дейтаграмма з TTL = 1 не відкидається і не викликає icmp-повідомлення типа термін витік, а має бути віддана додатку. Досягнення пункту призначення визначається таким чином: послані traceroute дейтаграмми містять udp-пакет з таким номером udp-порту адресата (що перевищує 30 000), що він свідомо не використовується на хості, що адресується. У пункті призначення udp-модуль, отримуючи подібні дейтаграмми, повертає icmp-повідомлення про помилку «порт недоступний». Таким чином, щоб дізнатися про завершення роботи, програмі traceroute досить виявити, що поступило icmp-повідомлення про помилку цього типа.

У Unix/linux системах існують режими, в яких запуск програми можливий лише від імені суперкористувача root (адміністратора). До цих режимів належить важливий режим трасування за допомогою ICMP (ключ -i). У всіх інших випадках (і у тому числі в режимі, який використовується за замовчуванням), traceroute може працювати від імені звичайного користувача.

Наступна утиліти яку також слід розглянути називається arp.

ü ARP (англ. Address Resolution Protocol — протокол дозволу адрес) — протокол канального рівня (англ. Data Link layer), призначений для перетворення ip-адрес (адрес мережевого рівня) в mac-адреси (адреси канального рівня) в мережах TСР/ІР. Він визначений в RFC 826.

ARP (протокол визначення адрес) — дуже поширений і надзвичайно важливий протокол. Кожен вузол мережі має дві адреси, фізична адреса і логічна адреса. У мережі Ethernet для ідентифікації джерела і одержувача інформації використовуються обидві адреси. Інформація, що пересилається від одного комп'ютера іншому по мережі, містить в собі фізичну адресу відправника, ip-адресу відправника, фізичну адресу одержувача і ip-адресу одержувача.

ARP-протокол забезпечує зв'язок між цими двома адресами. Існує чотири типи arp-повідомлень: Arp-запит (ARP request), arp-відповідь (ARP reply), rarp-запит (Rarp-request) і rarp-відповідь (Rarp-reply). Локальний хост за допомогою arp-запиту запрошує фізичну адресу хоста-одержувача. Відповідь (фізична адреса хоста-одержувача) приходить у вигляді arp-відповіді. Хост-одержувач, разом з відповіддю, шле також rarp-запит, адресований відправникові, для того, щоб перевірити його ip-адресу. Після перевірки IР-адреси відправника починається передача пакетів даних.

Перед тим, як створити підключення до якого-небудь пристрою в мережі, ip-протокол перевіряє свій arp-кеш, щоб з'ясувати, чи не зареєстрована в нім вже потрібна для підключення інформація про хоста-одержувача. Якщо такого запису в ARP-кеші немає, то виконується широкомовний arp-запит. Цей запит для пристроїв в мережі має наступний сенс: «Хто-небудь знає фізичну адресу пристрою, що володіє наступною ip-адресою?» Коли одержувач прийме цей пакет, то повинен буде відповісти: «Так, це моя ip-адреса. Моя фізична адреса наступна:.» Після цього відправник відновить свій arp-кеш, і буде здатний передати інформацію одержувачеві.

Записи в ARP-кеші можуть бути статичними і динамічними. Приклад, даний вище, описує динамічний запис кеша. Хост-відправник автоматично послав запит одержувачеві, не повідомляючи при цьому користувача. Запис в arp-кеш можна додавати вручну, створюючи статичні записи кеша. Це можна зробити за допомогою команди:

arp -s <IP адреса> <MAC адреса>

Після того, як ip-адреса прошел процедуру дозволу адреси, він залишається в кеше протягом 2-х хвилин. Якщо протягом цих двох хвилин сталася повторна передача даних за цією адресою, то час зберігання запису в кеше подовжується ще на 2 хвилини. Ця процедура може повторюватися до тих пір, поки запис в кеше проіснує до 10 хвилин. Після цього запис буде видалений з кеша і буде відправлений повторний arp-запит.

В деяких випадках буває корисно переглянути або змінити вміст arp-таблиці, наприклад, коли Ви підозрюєте, що подвійна адреса є причиною мережевої нестійкості. Утиліта arp була зроблена для виправлення подібних речей.

Формат команди: arp -s ip-адреса mac-адреса.

Де:

-a-виведення записів, що містяться в arp-кеші.

-n-віведення записів, що містяться в arp-кеші і відносяться до певного мережевого

інтерфейсу.

-s -додавання статичного запису в arp-кеш. Синтаксис: ARP -s ip-адреса mac-адреса.

-d -видалення статичного запису з arp-кеша.

Наступною утилітою яку ми розлянемо є утиліта tcpdump.

ü Тcpdump (від TCP і англ. dump — звалище, скидати) — утиліта UNIX, що дозволяє перехоплювати і аналізувати мережевий трафік, що проходить через комп'ютер, на якому запущена дана програма. Для виконання програми потрібна наявність прав суперкористувача і прямий доступ до пристрою.

Основні призначення tcpdump:

· Відладка мережевих застосувань.

· Відладка мережі і мережевої конфігурації в цілому.

Основні параметри команди tcpdump:

- і Вказує на те, який мережевий інтерфейс використовуватиметься для захвату пакетів. По-умовчанню - eth0, але якщо відсутня локальна мережа, то можна скористатися інтерфейсом зворотного зв'язку lo.

-е Відображає дані канального рівня (mac-адреса, протокол, довжина пакету). Замість ip-адрес відображуватимуться mac-адреси комп'ютерів.

-n Відображає ір- адресу замість імені хоста.

-с число Завершує роботу після вказаного числа пакетів.

-q Виводить мінімум інформації. Звичайно це ім'я протоколу, звідки і куди йшов пакет, порти і кількість переданих даних.

-v Виведення детальної інформації (TTL; ID; загальна довжина заголовка, а також його параметри; виконує перевірку контрольних сум IP і icmp-заголовків)

-vvv Вивід максимально детальної інформації

Остання утиліта, що буде розглянута в даній лабораторній роботі є Wireshark.

ü Wireshark (раніше — Ethereal) — програма для аналізу пакетів Ethernet і деяких інших мереж (сніффер). Має графічний призначений для користувача інтерфейс. У червні 2006 року проект був перейменований в Wireshark із-за проблем з торгівельною маркою

Функціональність, яку надає Wireshark, дуже схожа з можливостями програми tcpdump, проте Wireshark має графічний призначений для користувача інтерфейс і значно більше можливостей по сортуванню і фільтрації інформації. Програма дозволяє користувачеві переглядати весь трафік в режимі реального часу, переводячи мережеву карту в нерозбірливий режим (англ. promiscuous mode).

Програма поширюється під вільною ліцензією GNU GPL і використовує для формування графічного інтерфейсу кроссплатформенную бібліотеку Gtk+. Існують версії для більшості типів UNIX, у тому числі Gnu/linux, Solaris, FREEBSD, NETBSD, OPENBSD, Mac OS X, а також для Windows.

Wireshark — це додаток, який «знає» структуру самих різних мережевих протоколів, і тому дозволяє розібрати мережевий пакет, відображуючи значення кожного поля протоколу будь-якого рівня. Оскільки для захвату пакетів використовується pcap, існує можливість захвату даних лише з тих мереж, які підтримуються цією бібліотекою. Проте, Wireshark уміє працювати з безліччю форматів вхідних даних, відповідно, можна відкривати файли даних, захоплених іншими програмами, що розширює можливості захвату.

3 Підготовка до роботи

3.1 Ознайомитись з інструкцією.

3.2 Опрацювати теоретичний матеріал за темою роботи

3.3 Усно дати відповіді на контрольні запитання вхідного контролю

3.4 Продумати методику виконання роботи

3.5 Підготувати бланк звіту

Питання вхідного контролю

4.1 Який принцип роботи утиліти Ping?

4.2 Який принцип роботи утиліти Traceroute?

4.3 Який принцип роботи утиліти Tcpdump?

4.4 Який принцип роботи утиліти Wireshark?

5 Основне обладнання

5.1 Персональні комп'ютери

5.2 Операційна система Linux

6 Порядок виконання роботи

6.1 Запустити програму Термінал.

6.2 Запустити утиліту arp та записати у звіт вміст arp- таблиці.

6.3 Перевірити здатність обміну даними Вашого комп'ютера з:

- іншими комп'ютерами локальної мережі використовуючи утиліту ping.

- сайтом www.mail.ru використовуючи утиліту traceroute.

6.4 Записати у звіт та пояснити значення котрі були отримані при виконанні пункту 6.3.

6.5 Під час пінгування віддаленого хоста запустити програму Tcpdump із різними ключами

записати у звіт та пояснити отримані значення.

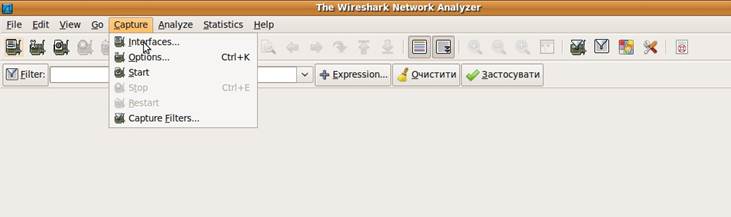

6.6 Запустити програму Wireshark натиснувши в меню задач Програми -> Інтернет->

Wireshark.

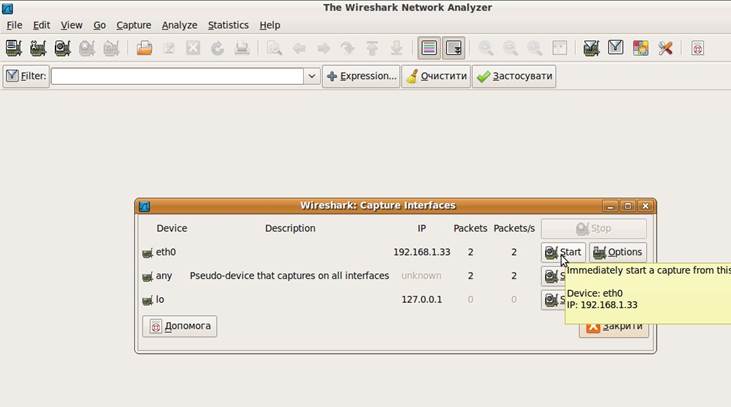

6.6 Використовуючи програму Wireshark проаналізувати трафік, котрий проходить через

інтерфейс eth0, під час роботи в мережі Інтернет, як показано нижче:

Рисунок 6.1 Вибір інтерфейсу для аналізу трафіку

Рисунок 6.2 Вибір інтерфейсу для аналізу трафіку

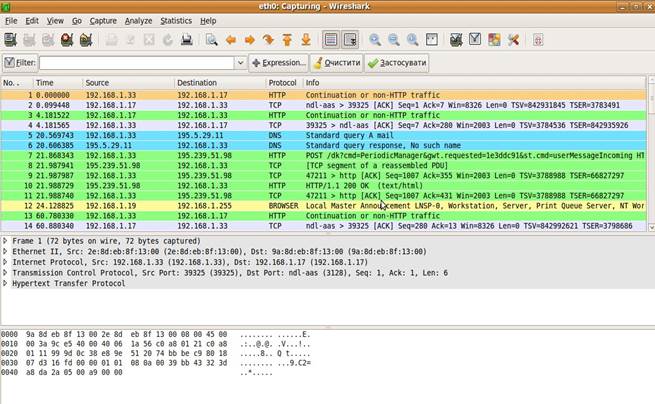

Рисунок 6.3 Аналіз трафіку

6.7 Записати у звіт вміст кадру даних, отриманого за допомогою програми Wireshark.

6.8 Повторно запустити утиліту arp та записати у звіт вміст arp- таблиці

Питання вихідного контролю

7.1 Пояснити різницю між утилітами ping та traceroute

7.2 Детально пояснити вміст кадрів даних різних протоколів у відповідності до моделі

OSI (пояснення занотувати у звіт) отриманих за допомогою програми Wireshark.

7.3 Порівняти та пояснити вміст arp- таблиці при виконанні пункту 6.2 та пункту

6.8.

8 Оформлення звіту

8.1 Мета роботи

8.2 Теоретичні відомості

8.3 Інструмент, обладнання і прилади

8.4 Завдання

8.5 Звіт по роботі

Література

1. Петерсен Р. П29 Энциклопедия Linux. Перевод с англ. - Спб.: Питер, 202-1008с.

2. Сивер Э., Спейнауэр С„ Фиггинс С., Хекман Д. Linux. Справочник. - Пер. с англ. - СПб:

Символ-Плюс, 2001. - 912 с.

3. Бруй В. В., Карлов С. В. Б. LINUX-сервер: пошаговые инструкции инсталляции и

настройки. – М.: Изд-во СИП РИА, 2003. – 572 с.

2015-08-21

2015-08-21 596

596