Многие специалисты помимо собственно компьютерных вирусов выделяют еще две большие группы вредоносных программ: сетевые черви и троянские программы.

Троянские программы, троянские кони, троянцы – это вредоносные программы, которые сами не размножаются, а, маскируясь под популярную программу, побуждают пользователя переписать и установить на свой компьютер вредителя самостоятельно.

По выполняемым вредоносным действиям троянские программы можно условно разделить на следующие виды:

· Утилиты несанкционированного удаленного администрирования – позволяют злоумышленнику удаленно управлять зараженным компьютером. Программы, используемые для этих целей, называются также эксплоитами. Атакам программ-эксплоитов в основном подвергаются серверы. Стратегия хакеров обычно реализуется в три этапа. На первом этапе они выясняют состав программ и оборудования в локальной сети «жертвы». На втором этапе они разыскивают информацию об известных ошибках в данных программах (об уязвимостях). На третьем этапе они готовят программы-эксплоиты для эксплуатации обнаруженных уязвимостей.

· Утилиты для проведения DDoS-атак (Distributed Denial of Service – распределенные атаки типа «отказ в обслуживании») – исчерпывают ресурсы информационной системы жертвы, в результате чего система перестает выполнять свои функции и становится недоступной.

· Шпионские программы – тайно наблюдают за действиями пользователя и записывают в свой журнал интересующие данные.

· Рекламные программы (баннеры) – позволяют встроить рекламные объявления в какое-нибудь наиболее часто используемое приложение.

· Программы дозвона – пытаются с помощью модема и телефонной линии дозвониться до платного сервера и вынудить пользователя оплатить услуги.

· Серверы рассылки спама – дают возможность превратить чужой компьютер в сервер рассылки спама.

· Многокомпонентные троянцы-загрузчики – переписывают из Интернета и внедряют в систему другие вредоносные коды или вредоносные дополнительные компоненты.

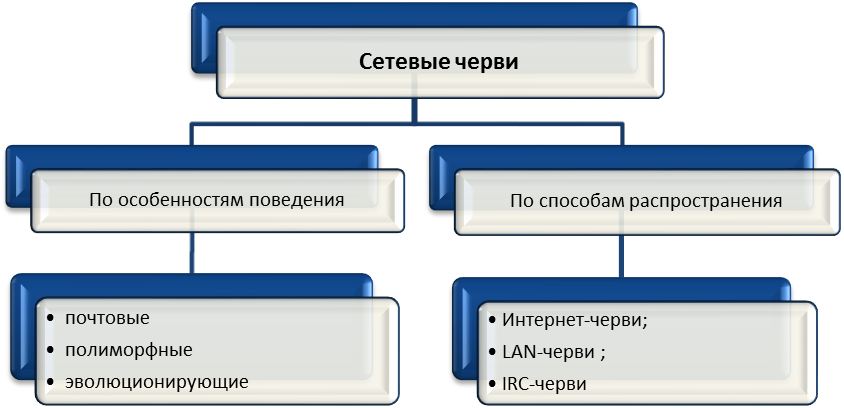

Сетевые черви (worms) – программы, которые, распространяясь по сети, не изменяют файлы, а проникают в память компьютера, вычисляют сетевые адреса других компьютеров и рассылают по этим адресам свои копии. Хотя их и называют вирусами, таковыми они не являются. Они не размножаются и не обращаются к ресурсам компьютера за исключением его оперативной памяти.

По способам распространения сетевые черви подразделяют на следующие виды (рисунок 4.3):

· Почтовые черви могут переносить вредоносные программы, генерирующие в сети огромное множество пакетов разных протоколов, либо запускаемые для выполнения деструктивных действий в определённые моменты времени. В таких случаях управлениеатакой может быть организовано с одного либо нескольких сетевых узлов.

· Полиморфные черви изменяют своё поведение при инфицировании.

· Эволюционирующие (с генетическими механизмами) пока не отмечены.

Рисунок 4.3 – Классификация сетевых червей

По способам распространения сетевые черви подразделяют на следующие виды:

1) Интернет-черви – распространяются по Интернету.

2) LAN-черви – распространяются по локальным сетям.

3) IRC-черви – распространяются через телеконференции – чаты (IRC, Internet Relay Chat).

Методы защиты от вирусов решают три задачи:

· обнаружить вирус;

· локализовать и уничтожить;

· определить и восстановить нанесенные вирусом повреждения.

2015-10-14

2015-10-14 723

723