В области защиты информации и компьютерной безопасности в целом наиболее актуальными являются три группы проблем:

· нарушение конфиденциальности информации; это – разглашение или утечка какой-либо информации, не предназначенной для третьих лиц, без согласия на то ее обладателя

· нарушение целостности информации; это – изменение данных при хранении, обработке и передачи информации, т.е. сохранение данных в том виде, в каком они были созданы.

· нарушение работоспособности информационно-вычислительных систем.

Приоритетными направлениями проводимых исследований и разработок как у нас в стране, так и за рубежом являются:

Приоритетными направлениями проводимых исследований и разработок как у нас в стране, так и за рубежом являются:

· защита от несанкционированных действий и разграничение доступа к данным в информационно-вычислительных системах коллективного пользования;

· идентификация и аутентификация пользователей и технических средств (в том числе "цифровая" подпись);

· обеспечение в системах связи и передачи данных защиты от появления дезинформации;

· создание технического и системного программного обеспечения высокого уровня надежности и использование стандартов (международных, национальных и корпоративных) по обеспечению безопасности данных;

· защита информации в телекоммуникационных сетях;

· разработка правовых аспектов компьютерной безопасности.

2. Основные понятия

Рассмотрим основные понятия защиты информации и информационной безопасности компьютерных систем и сетей с учетом определений ГОСТ Р 50922—96.

Защита информации — это деятельность по предотвращению утечки защищаемой информации, несанкционированных и непреднамеренных воздействий на защищаемую информацию.

Объект защиты — информация, носитель информации или информационный процесс, в отношении которых необходимо обеспечивать защиту в соответствии с поставленной целью защиты информации.

Цель защиты информации — это желаемый результат защиты информации. Целью защиты информации может быть предотвращение ущерба собственнику, владельцу, пользователю информации в результате возможной утечки информации и/или несанкционированного и непреднамеренного воздействия на информацию.

Эффективность защиты информации — степень соответствия результатов защиты информации поставленной цели.

Защита информации от утечки — деятельность по предотвращению неконтролируемого распространения защищаемой информации от ее разглашения, несанкционированного доступа (НСД) к защищаемой информации и получения защищаемой информации злоумышленниками.

Защита информации от разглашения — деятельность по предотвращению несанкционированного доведения защищаемой информации до неконтролируемого количества получателей информации.

Защита информации от НСД — деятельность по предотвращению получения защищаемой информации заинтересованным субъектом с нарушением установленных правовыми документами или собственником либо владельцем информации прав или правил доступа к защищаемой информации.

Заинтересованным субъектом, осуществляющим НСД к защищаемой информации, может выступать государство, юридическое лицо, группа физических лиц, в т. ч. общественная организация, отдельное физическое лицо.

Система защиты информации — совокупность органов и/или исполнителей, используемая ими техника защиты информации, а также объекты защиты, организованные и функционирующие по правилам, установленным соответствующими правовыми, организационно-распорядительными и нормативными документами по защите информации.

Под информационной безопасностью понимают защищенность информации от незаконного ознакомления, преобразования и уничтожения, а также защищенность информационных ресурсов от воздействий, направленных на нарушение их работоспособности. Природа этих воздействий может быть самой разнообразной.

3. Методы защиты информации

Множество существующих методов обеспечения информационной безопасности можно классифицировать по разным признакам, но только уместные комбинации этих признаков позволяют сетевому администратору обеспечить надлежащий уровень информационной безопасности.

В целом все методы можно разделить на два класса:

1. организационно правовые методы, включающие воспитание у пользователей отношение недоступности и нетерпимости к нарушению информационной безопасности.

2. организационно технические методы. Правовые методы нашли отражение в серии документов международной и национальной организаций регламентирующие все аспекты обеспечения информационной безопасности. Этот процесс никогда не закончится, так как совершенствуются методы нарушения информационной безопасности.

Перечислим основные методы обеспечения информационной безопасности:

Авторизация.

Этот метод позволяет создавать группы пользователей, наделять эти группы разными уровнями доступа к сетевым и информационным ресурсам и контролировать доступ пользователя к этим ресурсам.

Идентификация и аутентификация.

Идентификация позволяет определить субъект (терминал пользователя, процесс) по уникальному номеру, сетевому имени и другим признакам.

Аутентификация - проверка подлинности субъекта, например по паролю, PIN-коду, криптографическому ключу и т.д. Последние годы активно внедряются следующие методы аутентификации:

- Биометрия. Используется аутентификация по геометрии руки, радужной оболочки сетчатки глаза, клавиатурный почерк, отпечатки глаза и т.п.

- SMART-карты (интеллектуальные карты). Их удобство заключается в портативном и широком спектре функций, которые могут быть легко модифицированы. Недостатком SMART-карты является их дороговизна, так как требуют определенных устройств для считывания информации.

- е-Token (электронный ключ) – аналог SMART-карты, выполненный в виде брелока, подключающегося через USB-порт. Достоинство e-Token заключается в том, что он не требует специальных, дорогостоящих карт -reader.

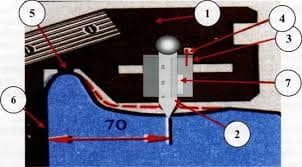

Физическая защита. Администратору сети необходимо знать все возможные точки физического проникновения в сеть или нанесения ущерба.

Физические устройства защиты:

· Физические устройства доступности к сетевым узлам и линиям связи.

· Противопожарные меры

· Защита поддержки инфраструктуры (электропитание, кондиционирование…)

· Защита мобильных и радио систем.

· Защита от перехвата данных.

· Поддержка текущей работоспособности.

· Резервное копирование.

· Управление носителями.

· Регламентированные работы.

Ещё 25—30 лет тому назад задача защиты информация могла быть эффективно решена с помощью организационных мер (выполнения режимных мероприятий и использования средств охраны и сигнализации) и отдельных программно-аппаратных средств разграничения доступа и шифрования. Этому способствовала концентрация информационных ресурсов и средств для их обработки на автономно функционирующих вычислительных центрах. Появление персональных ЭВМ, локальных и глобальных компьютерных сетей, спутниковых каналов связи, эффективных средств технической разведки и получения конфиденциальной информации существенно обострило проблему защиты информации.

Особенностями современных информационных технологий, прямо или косвенно влияющими на безопасность информации, являются:

1. Увеличение числа автоматизированных процедур в системах обработки данных и усиление важности принимаемых на их основе решений;

2. Территориальная распределенность компонентов компьютерных систем и передача информации между этими компонентами;

3. Усложнение используемых программных и аппаратных средств компьютерных систем;

4. Накопление и долговременное хранение больших массивов данных на электронных носителях, зачастую не имеющих твердых копий;

5. Интеграция в единых базах данных информации различного назначения и различных режимов доступа;

6. Непосредственный доступ к ресурсам компьютерных систем большого количества пользователей различных категорий и с различными полномочиями в системе;

7. Рост стоимости ресурсов компьютерных систем.

Рост количества и качества угроз безопасности информации в компьютерных системах не всегда приводит к адекватному ответу в виде создания надежных систем защиты информации и информационных технологий.

Меры по защите информации и сетей осуществляются в России нормами закона «Об информации, информационных технологиях и о защите информации» [5].

В наиболее полной трактовке, под средствами сетевой безопасности имеются в виду меры предотвращения нарушений безопасности, которые возникают только при передаче информации по сетям, а также меры, позволяющие определять, что такие нарушения безопасности имели место.

В современной практике выделяют следующие группы средств:

· организационные;

· антивирусные;

· защита с помощью паролей;

· криптографические;

· стенографические.

2020-05-21

2020-05-21 140

140