1. Отчет должен быть напечатан на листах формата А4.

2. Привести морфологическую матрицу альтернатив предприятий.

3. Привести таблицы, содержащие в своих ячейках значения показателей «защищенность» и «издержки», соответствующих элементарным альтернативам каждой функциональной подсистемы.

4. На основании этих данных необходимо найти лучшие варианты реализации наборов средств защиты периметра и хоста. Поиск осуществлять методом полного перебора по целевой функции.

5. Используя программное обеспечение, выполнить процедуру полного перебора для поиска рациональных вариантов наборов.

КОНТРОЛЬНЫЕ ВОПРОСЫ

1. В каких случаях целесообразно использовать комбинаторно-морфологический метод синтеза рациональных наборов средств защиты для систем обеспечения информационной безопасности?

2. Что предполагает комбинаторно-морфологический метод синтеза?

3. В чем заключается метод полного перебора для поиска рациональных вариантов средств защиты?

4. Как оценивается каждая элементарная альтернатива для каждой отдельной функциональной подсистемы?

5. Как формируется морфологическая матрица средств защиты периметра?

6. Как формируется морфологическая матрица средств защиты хоста?

7. Какие факторы необходимо учитывать при формировании наборов критериев для оценки средств защиты каждой из функциональных подсистем?

8. По какому критерию (критериям) целесообразно осуществлять поиск рациональных вариантов наборов средств защиты?

9. По какой количественной мере происходит сравнение вариантов построения наборов средств защиты? Какие показатели она содержит?

КРИТЕРИИ РЕЗУЛЬТАТИВНОСТИ ЛАБОРАТОРНОГО ПРАКТИКУМА

1. Степень реализации цели и задач работы. В какой степени студент освоил теоретическую часть лабораторной работы – изучил соответствующий метод принятия решений и смог применить его в области управления информационной безопасностью.

2. Степень выполнения заданий работы.

3. Степень соответствия результатов работы заданным требованиям: выполнил ли студент все требования к содержанию и оформлению отчета.

4. Степень сформированности у студентов необходимых умений и навыков: имеет ли студент навыки разработки алгоритмического и программного обеспечения или воспользовался предложенной ему в практикуме компьютерной программой для выполнения лабораторной программы.

5. Информационно-познавательная деятельность: ответил ли студент в процессе защиты лабораторной работы на все предложенные ему вопросы из перечня контрольных вопросов, освоил ли студент предложенную ему для изучения литературу.

Лабораторная работа № 3

Метод выбора рационального варианта реагирования на события нарушения информационной

Безопасности

3.1.ЦЕЛЬ РАБОТЫ

Осуществить выбор рационального варианта реагирования на опасные события в сети с использованием метода принятия решений в условиях неопределенности.

ЗАДАЧИ

1. Разработать алгоритм и написать программу, реализующую данный метод принятия решения в условиях неопределенности.

2. Осуществить выбор рационального варианта реагирования на опасные события для заданной ситуации информационного противоборства.

3.3. ТЕОРЕТИЧЕСКАЯ ЧАСТЬ

Формализованное описание метода принятий решений, адаптированного для выбора рационального варианта реагирования на события безопасности.

В процессе принятия решения имеется множество альтернатив – управляющих воздействий на опасные события в сети  , имеется множество потенциально возможных исходов

, имеется множество потенциально возможных исходов  .

.

Анализ возможных вариантов реагирования на опасные события показывает, что число возможных вариантов управляющих воздействий для ситуаций ограничено.

Число возможных исходов также ограничено, примем его равным от двух до четырех.

Каждый исход как результат реализации управляющего воздействия оценивается вещественным числом С( ).

).

Поскольку принятие решений осуществляется в условиях возможного осуществления атаки, система предпочтений связана с оценкой потерь (ущерба). Цена каждого исхода – это потенциальной ущерб С( ): отсутствие ущерба, минимальный ущерб (одному пользователю), средний (группе пользователей) и максимальный ущерб в случае реализации атаки.

): отсутствие ущерба, минимальный ущерб (одному пользователю), средний (группе пользователей) и максимальный ущерб в случае реализации атаки.

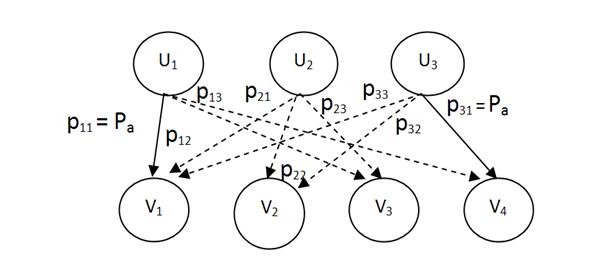

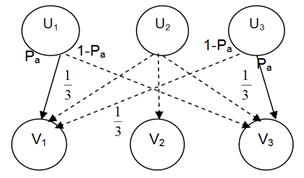

Зададим модель принятия решений в виде графа связи вариантов реагирования и исходов, который в общем случае для решаемой задачи имеет вид, приведенный на рисунке 3.

Рис. 3 – Граф связи вариантов реагирования и исходов

, (3.1)

, (3.1)

где I – число альтернатив в графе, ni - число стрелок, исходящих из альтернативы  на графе связи вариантов реагирования и исходов.

на графе связи вариантов реагирования и исходов.

В решаемой задаче параметр неопределенности Z

(3.2)

(3.2)

имеет вполне определенный содержательный смысл: вектор отражает неопределенность состояния информационной среды в момент принятия решения: фиксируемые датчиками опасные события являются атакой или нет.

Известно, что когда множество альтернатив и исходов конечны, ситуацию выбора альтернативы в условиях статистической неопределенности можно представить в виде функции реализации F(U, Z), представленной в табличной форме [5]. С каждой альтернативой из множества  связано несколько исходов из множества

связано несколько исходов из множества  ; выбор той или иной альтернативы приводит к определенному исходу в зависимости от состояния среды Z.

; выбор той или иной альтернативы приводит к определенному исходу в зависимости от состояния среды Z.

В отличие от метода принятия решений в условиях статистической неопределенности [5], когда для каждой альтернативы имеются статистические значения вероятностей наступления исходов, в предлагаемом методе вероятности наступления каждого исхода при выборе той или иной альтернативы предлагается считать функциями от вероятности того, что активность в информационной среде объекта защиты является атакой. В данном случае существует естественная среда, от состояния которой должен зависеть выбор того или иного варианта реагирования.

Поскольку для каждой альтернативы исходы составляют систему несовместимых событий, то для каждого i выполняется

. (3.3)

. (3.3)

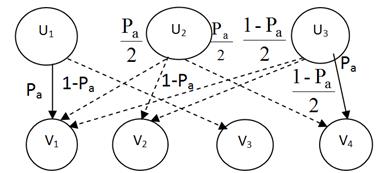

Если для альтернативы Ui существуют два исхода (j=[1,2]) и вероятность первого исхода рi1 = Pа , то вероятность второго исхода будет рi2 = (1– Pа).

В предлагаемом методе используется критерий (принцип) недостаточного основания Бернулли, который применяется в условиях полной неопределенности.

Поэтому если для альтернативы Ui существуют три исхода (j=[1,2,3]), и вероятность каждого из исходов нельзя считать равной вероятности атаки, то в соответствии с принципом Бернулли можно принять рij = 1/3.

Если для альтернативы Ui существуют три исхода (j=[1,2,3]), при выборе альтернативы один из исходов из подмножества  наступает с вероятностью осуществления атаки Ра , то в соответствии с принципом Бернулли вероятности двух других исходов рij = (1– Pа)/2.

наступает с вероятностью осуществления атаки Ра , то в соответствии с принципом Бернулли вероятности двух других исходов рij = (1– Pа)/2.

Если для альтернативы Ui существует три исхода (j=[1,2,3]), при выборе альтернативы один из исходов наступает с вероятностью (1– Pа), то вероятности двух других исходов рij = Pа/2.

Для состояния среды z l выполняется отображение

, l = 1,…s, (3.4)

, l = 1,…s, (3.4)

то есть выбор состояния среды и управляющего воздействия однозначно определяет исход.

Обозначим вероятности исходов

, (3.5)

, (3.5)

тогда вероятность среды  вычисляется по формуле:

вычисляется по формуле:

. (3.6)

. (3.6)

Функционал, по которому осуществляется выбор наилучшего рационального варианта реагирования:

. (3.7)

. (3.7)

Тогда рациональное управляющее воздействие U* может быть найдено по формуле:

. (3.8)

. (3.8)

ЗАДАНИЕ

Осуществить выбор рационального варианта реагирования в случае следующих ситуаций информационного противоборства.

1. Принятие решений по реагированию в случае потенциально возможной межсегментной атаки (локальное сетевое вторжение).

Модель противодействия угрозам имеет вид графа связи вариантов реагирования и исходов, приведенного на рисунке 4.

Рис. 4 – Граф связи вариантов реагирования и исходов

Варианты реагирования:

U1 – завершение сессии с атакующим узлом;

U2 – отсылка предупреждения пользователю или понижение приоритета пользователя.

Возможные исходы оцениваются по величине ущерба:

C(V1) – ущерб отсутствует;

С(V2) – ущерб пользователю (незначительный);

C(V3) –ущерб системе (средний);

C(V4) –ущерб от атаки (максимальный).

Численные значения ущерба: С(V1)=0, C(V2)=0, 1, C(V3)=0,5, C(V4)=1.

Провести численные расчеты для 2х значений вероятности: Ра=0,238 и Ра=0,57.

2. Принятие решений по реагированию в случае потенциально возможного внешнего вторжения по радиоканалу (Wi-Fi, Wi-MAX соединение).

Модель противодействия угрозам имеет вид графа связи вариантов реагирования и исходов, приведенного на рисунке 5.

Рис. 5 – Граф связи вариантов реагирования и исходов

Варианты реагирования:

U1 – блокирование ТД;

U2 – DOS-атака на атакующую станцию;

U3 – отсутствие реагирования.

Возможные исходы оцениваются по величине ущерба:

C(V1) – ущерб отсутствует;

C(V2) – средний ущерб;

C(V3) – максимальный ущерб.

Численные значения ущерба: С(V1)=0; C(V2)=0,1; C(V3)=1

Провести численные расчеты для 3х значений вероятности: Ра=0,3; Ра=0,4; Ра=0,678.

3. Принятие решений по реагированию в случае потенциально возможного внешнего вторжения через периметр по линиям связи.

Модель противодействия угрозам имеет вид графа связи вариантов реагирования и исходов, приведенного на рисунке 6.

Рис. 6 – Граф связи вариантов реагирования и исходов

Варианты реагирования:

U1 – блокирование доступа к сервису в сети;

U2 – переконфигурирование сервисов безопасности с целью блокирования взаимодействия с определенным IP–адресом;

U3 – отсылка предупреждения удаленному пользователю на IP-адрес и оповещение администратора о повышенной активности.

Возможные исходы оцениваются по величине ущерба:

C(V1) – ущерб отсутствует;

С(V2) – ущерб удаленному пользователю (незначительный);

C(V3) –ущерб системе (средний);

C(V4) –ущерб от атаки (максимальный).

Численные значения ущерба С(V1)=0, C(V2)=0,1, C(V3)=0,5, C(V4)=1.

Провести расчеты для значения ущерба и для значения вероятности:

Ра=0,05; Ра=0,238; Ра=0,742.

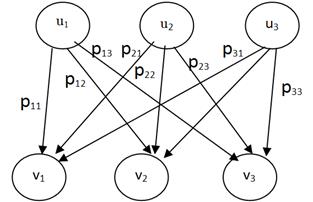

3.5 МЕТОДИКА ВЫПОЛНЕНИЯ ЗАДАНИЯ

1. Для ситуации информационного противоборства сформировать граф связей вариантов реагирования и исходов.

Рис. 7 − Граф связи вариантов реагирования и исходов

2. В соответствии с графом связей варианта реагирования и исходов построить функцию реализацию. Функция реализации задается в общем виде следующей таблицей

Таблица 3.1

Функция реализации

u P(zi)

u P(zi)

| z1, P(z1) | z2, P(z2) | z3, P(z3) | z4, P(z4) | …. | Z26, P(z26) | Z27, P(z27) |

| u1 | v1 | v1 | v1 | v1 | …. | v3 | v3 |

| u2 | v1 | v1 | v1 | v2 | …. | v3 | v3 |

| u3 | v1 | v2 | v3 | v1 | …. | v2 | v3 |

Состояние среды z-случайная величина, закон распределения которой зависит от Ра.

В качестве состояния среды z возьмем множество возможных, согласно графу связей альтернатив и исходов отображений zj: U V, j= 1…S. В случае конечных множеств {U} и {V} будем иметь  , где N – число альтернатив, sj – количество стрелок, исходящих из альтернативы uj на графе связей альтернатив и исходов. Для графа 1 s1=3, s2=3, s3=3, S=27.

, где N – число альтернатив, sj – количество стрелок, исходящих из альтернативы uj на графе связей альтернатив и исходов. Для графа 1 s1=3, s2=3, s3=3, S=27.

Задание функции реализации означает, что при известном z (состояние среды) мы по каждой альтернативе u уже однозначно определяем исход v.

Таким образом, зная состояние среды z, мы должны точно знать, что будет, если мы выберем альтернативу u1 и каков будет исход при выборе u2 и u3.

Исходя из максимального числа подграфов, для графа 1 введем 27 искусственных состояний среды.

Каждому состоянию среды zj соответствует вероятность его наступления. Вероятность реализации – это то же самое, что и вероятность реализации подграфа состояния  ,

,  - заданная вероятность наступления исхода vj при выборе альтернативы ui.

- заданная вероятность наступления исхода vj при выборе альтернативы ui.

P(z1)=p11*p21*p31; P(z4)=p11*p22*p31;

P(z2)=p11*p21*p32; P(z5)=p11*p22*p32;

P(z3)=p11*p21*p33; P(z6)=p11*p22*p33;

P(z7)=p11*p23*p31; P(z25)=p13*p23*p31;

P(z8)=p11*p23*p32; … P(z26)=p13*p23*p32;

P(z9)=p11*p23*p33; P(z27)=p13*p23*p33;

3. В соответствии с заданными численными значениями исходов заполнить таблицу 3.2.

Таблица 3.2

Численное значение исходов

P(zi)

u P(zi)

u

| z1, P(z1) | z2, P(z2) | z3, P(z3) | z4, P(z4) | …. | Z26, P(z26) | Z27, P(z27) |

| u1 | Cv1 | Cv 1 | Cv 1 | Cv 1 | …. | Cv 3 | Cv 3 |

| u2 | Cv 1 | Cv 1 | Cv 1 | Cv 2 | …. | Cv 3 | Cv 3 |

| u3 | Cv 1 | Cv 2 | Cv 3 | Cv 1 | …. | Cv 2 | Cv 3 |

4. Вычислить значение целевой функции J(u1,z) для каждого альтернативного варианта реагирования.

J(u1,z)= Cv 1* P(z1)+ Cv 1* P(z2)+ Cv 1* P(z3)+ Cv 1* P(z4)+….

+ Cv 3* P(z26)+ Cv 3* P(z27);

J(u2,z)= Cv 1* P(z1)+ Cv 1* P(z2)+ Cv 1* P(z3)+ Cv 2* P(z4)+….

+ Cv 3* P(z26)+ Cv 3* P(z27);

J(u3,z)= Cv 1* P(z1)+ Cv 2* P(z2)+ Cv 3* P(z3)+ Cv 1* P(z4)+….

+ Cv 2* P(z26)+ Cv 3* P(z27).

5. Выбрать наилучший вариант реагирования.

Выбираем альтернативу u, которая минимизирует математическое ожидание критерия: J(u,z) min

Выбираем альтернативу u, которая минимизирует математическое ожидание критерия: J(u,z) min

6. Разработать алгоритм и написать программу, реализующую изучаемый метод принятия решения. Осуществить тестирование программного продукта.

2020-09-24

2020-09-24 146

146