Законы на страже безопасности

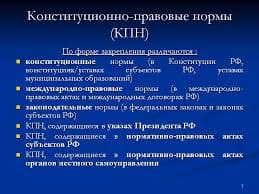

С 1 июля прошлого года вступил в силу Закон 184 ФЗ «О техническом регулировании», который изменяет существующую систему стандартизации в Российской Федерации, в том числе и в сфере ИБ. С момента принятия этого закона существуют обязательные стандарты по безопасности, или технические регламенты по безопасности. Основой для их разработки являются международные и национальные стандарты. Технические регламенты будут вводиться в действие в виде Законов РФ, Указов президента и Постановлений правительства. Пока же положения, действовавшие до принятия закона о техническом регулировании, остаются в силе и будут действовать вплоть до 2010 года.

Интеграция России в ВТО не сможет осуществиться без обеспечения соответствия национальных стандартов международным. В настоящее время утверждено 60 международных стандартов в области ИБ. Некоторые из них введены в действие и широко используются в России на основе прямого применения международных стандартов, например, ГОСТ Р ИСО/МЭК 7498-2-99, ГОСТ Р ИСО/МЭК 9594-8-98, ГОСТ Р ИСО/МЭК 9294-93.

Особое внимание специалистов в области И Б приковано к международному стандарту «Критерии оценки безопасности информационных технологий», известному также как «Общие критерии». Согласно международному «Соглашению по взаимному признанию Общих критериев оценки безопасности информационных технологий», оценка по Общим критериям, проведенная в одной стране, будет официально признана во всех странах (на данный момент—более пятнадцати), подписавших данное соглашение. С 1 января этого года в России введен в действие стандарт ГОСТ Р ИСО/МЭК 15408-2002 «Критерии оценки безопасности информационных технологий» на основе прямого применения «Общих критериев» и в соответствии с ним сейчас Гостехкомиссией России разрабатываются руководящие документы. На подходе к введению находится другой стандарт— ГОСТ Р ИСО/МЭК 17799 «Информационная технология. Кодекс устоявшейся практики по управлению защитой информации».

ПОЛИТИКА ИНФОРМАЦИОННОЙ БЕЗОПАСНОСТИ, основанная на стандарте безопасности ISO 17799

1. Головной файрвол. Обязателен антивирусный контроль графика на файрволе (АВП с еженедельным обновлением через Интернет). Файрвол администрируется локально или удаленно (с обязаельным использованием средств шифрования графика и только из внутренней сети с виртуального фиксированного HAT адреса администратора). Из операционной системы на файрволе удаляются все не нужные сервисы и протоколы, ставятся и регулярно обновляются необходимые патчи, создается максимально безопасная конфигурация ОС. Пользователь имеется только один - администратор.

Доступ из Интернет в корпоративную сеть:

- во внутреннюю приватную сеть доступ извне запрещен

- к файрволу извне доступ запрещен

В ДМЗ (демилитаризованная зона) доступ разрешен ТОЛЬКО к следующим портам на объектах (в остальных случаях доступ запрещен):

§ Веб-сервер.

1. анонимный доступ всем разрешен только к 80 порту.

2. разрешен авторизованный FTP-доступ на 21 порт и 20 порт (возможно с предварительной идентификацией / аутенитификацией на файрволе) администратору веб-сервера только из сегмента административного управления (с приватного ИП-адреса администратора).

3. из приватной сети, только из сегмента административного управления (с ИП-адреса администратора) возможен удаленный терминальный доступ по протоколу rsh на веб-сервер

§ Мейл-сервер (SMTP and POP3)

1. разрешен доступ только из приватной корпоративной сети к сервису POP3 -110 порт, исключая учебную подсеть

2. разрешен доступ к SMTP сервису - 25 порт только из приватной сети, исключая учебную подсеть

Доступ из корпоративной сети в Интернет разрешен без ограничений

2. Свитч - Доступ из учебной сети во всю рабочую сеть (три сегмента) запрещен (но доступ из учебного сегмента в Интернет разрешен)

-Доступ из сети персонала в сети менеджеров и административного управления запрещен

Свитч выбирается такой, чтобы можно было задавать политику безопасности и запрещать доступ из одного сегмента в другой. Также свитч должен быть по возможности устойчив к ARP-атаке, чтобы такая атака, переполнив ARP-таблицу свитча, не перевела ^го в режим хаба.

3. Электронная почта. Необходимо обеспечить возможность безопасной отправки - приема почты через корпоративный сервер через Интернет.

1. Универсальное решение - это ssi- редиректор. Клиент посылает запрос на 110 или 25 порт сервера; попытка установления соединения обнаруживается клиентским редиректором, пропускается через (например) socks с ssi и отправляется на сервер (какой-нибудь другой порт). Там это получает аналогичный редиректор, расшифровывает и перебрасывает на 110 порт.

Плюсы решения: стандартные клиент и сервер, не надо писать свои. Минусы решения: клиенту все же надо иметь с собой спец. софт, но это терпимо, если он компактный и не требует настройки.

4. Система обнаружения атак. (IBS-Intrusion Detection System)

Можно использовать ISS Real Secure или любую иную программу данного типа (в том случае, если применяется файрвол Check Point, имеющий возможность сопряжения с ISS Real Secure (RS), которая обладает возможностью автоматической реконфигурации данного файрвола в случае обнаружения атаки) или бесплатная юникс программа snort. Располагается на выделенных компьютерах, контролируя входной трафик из Интернет на файрвол и трафик

внутри сегментов корпоративной сети. Консоль управления RS находится в сегменте административного управления (или RS администрируется локально).

5. Контроль содержания трафика.

Для контроля содержимого трафика устанавливается система анализа и контроля графика типа MIMEsweeper (Baltimore)

6. Протоколирование и регулярный мониторинг доступа.

- На межсетевом экране заводится лог-файл, куда записываются все обращения (попытки создания соединений) в корпоративную сеть и из корпоративной сети. Лог файл должен храниться локально и удаленно

- Система обнаружения атак сохраняет информацию об атаках и подозрительной активности в лог-файл. Лог файл должен храниться локально и удаленно

- Веб-сервер сохраняет информацию о его посещении в лог-файл. Лог-файл должен храниться локально и удаленно

- Сервер анализа контента сохраняет информацию о нарушениях в лог-файл. Лог- файл должен храниться локально и удаленно

Локальная безопасность (безопасность рабочих станций и серверов)

1. Антивирусный контроль. Обязательный антивирусный контроль на рабочих станциях. Обязателен автоматический запуск антивирусного монитора и обязательно его автоматическое обновление через Интернет каждую неделю

2. Защита от НСД. Необходимо поставить аппаратную систему защиты от НСД, которая должна контролировать и разграничивать доступ к каждой рабочей станции и серверу на аппаратном уровне (при загрузке). Система должна быть:

ОС-независима и выполнена в виде платы к ЭВМ.

при загрузке идентификация пользователя должна производиться при помощи смарт карты или электронной «таблетки» и при помощи пароля.

блокировать доступ в сетап всех рабочих станций и серверов всем пользователям кроме администратора.

- блокировать компьютер, если пользователь покинул свое место (либо по нажатию клавиш, либо по таймауту)

3. Криптографическая защита данных

Сотрудники компании должны сохранять информацию начиная с уровня «Строго Конфиденциально» (см. положение о уровнях секретности информации) на PGP крипто диске (или на крипто диске иной разработки), разрешенном менеджментом компании.

4. Защита персональным файрволом

Все рабочие станции и мобильные компьютеры должны быть защищены персональным файрволом.

5. Резервирование данных.

Обязательным является резервирование пользователями важных данных на персональных компьютерах на внутреннем сервере данных компании. Обязательно наличие бэкап-диска для сервера данных. Бэкап делается либо каждую неделю, либо после серьезных изменений в системе. Необходимо сохранять три цикла генерации бэкапа.

6. Протоколирование доступа

-При локальном доступе пользователя к рабочей станции ведется лог-файл его посещений (протоколируются все удачные и неудачные попытки входа в систему)

- При локальном доступе администратора к серверам ведется лог-файл его посещений (протоколируются все удачные и неудачные попытки входа в систему)

2014-02-05

2014-02-05 579

579