Отсутствие выделенного канала связи между объектами РВС

Причины успеха удаленных атак на распределенные вычислительные системы и сеть Internet

Классификация типовых удаленных атак на распределенные ВС

|

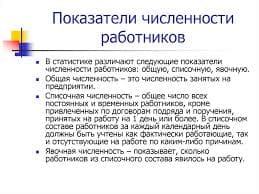

Выше была рассмотрена типовая УА "Анализ сетевого трафика". Данная атака заключается в прослушивании канала передачи сообщений в сети. Результат этой атаки: во-первых, выяснение логики работы распределенной ВС и, во-вторых, перехват потока информации, которой обмениваются объекты системы. Такая атака программно возможна только в случае, если атакующий находится в сети с физически широковещательной средой передачи данных как, например, всем известная и получившая широкое распространение среда Ethernet (в отличие от Token Ring, которая не является широковещательной, но и не имеет достаточного распространения). Очевидно, что данная УА была бы программно невозможна, если бы у каждого объекта системы существовал для связи с любым другим объектом выделенный канал (вариант физического прослушивания выделенного канала не рассматривается, так как без специфических аппаратных средств подключение к выделенному каналу невозможно).

Следовательно, причина успеха данной типовой УА - наличие широковещательной среды передачи данных или отсутствие выделенного канала связи между объектами РВС.

Как уже подчеркивалось выше, проблема идентификации и аутентификации субъектов и объектов РВС имеет чрезвычайно важное значение. От успеха ее решения зависит безопасность распределенной ВС в целом. Отсутствие у разработчиков определенной заранее выработанной концепции и принципов идентификации объектов РВС в целом оставляют атакующему потенциальные возможности для компрометации объектов системы. Стандартными способами компрометации субъектов и объектов РВС являются:

· выдача себя за определенный объект или субъект с присвоением его прав и полномочий для доступа в систему (например, типовая УА "Подмена доверенного субъекта или объекта РВС");

· внедрение в систему ложного объекта, выдающего себя за доверенный объект системы (например, типовая УА "Ложный объект РВС").

2014-02-02

2014-02-02 890

890