Компьютерные средства контроля

1. Авторизация пользователей.

Авторизация – предоставление прав (или привилегий), позволяющих их владельцу иметь законный доступ к системе или к ее объектам.

В современных СУБД поддерживается один из двух наиболее общих подходов к вопросу обеспечения безопасности данных:

1. избирательный подход;

2. обязательный подход.

В обоих подходах единицей данных или «объектом данных», для которых должна быть создана система безопасности, может быть как вся БД целиком, так и любой объект внутри БД.

Эти два подхода отличаются следующими свойствами:

- В случае избирательного управления некоторый пользователь обладает различными правами (привилегиями или полномочиями) при работе с данными объектами. Разные пользователи могут обладать разными правами доступа к одному и тому же объекту. Избирательные права характеризуются значительной гибкостью.

- В случае обязательного управления, наоборот, каждому объекту данных присваивается некоторый классификационный уровень, а каждый пользователь обладает некоторым уровнем допуска. При таком подходе доступом к определенному объекту данных обладают только пользователи с соответствующим уровнем допуска.

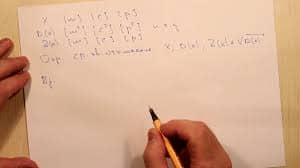

- Для реализации избирательного принципа предусмотрены следующие методы. В БД вводится новый тип объектов БД — это пользователи. Каждому пользователю в БД присваивается уникальный идентификатор. Для дополнительной защиты каждый пользователь кроме уникального идентификатора снабжается уникальным паролем, причем если идентификаторы пользователей в системе доступны системному администратору, то пароли пользователей хранятся чаще всего в специальном кодированном виде, и известны только самим пользователям.

- Пользователи могут быть объединены в специальные группы пользователей. Один пользователь может входить в несколько групп.

- Привилегии или полномочия пользователей или групп — это набор действий (операций), которые они могут выполнять над объектами БД.

- Объектами БД, которые подлежат защите, являются все объекты, хранимые в БД. Для каждого типа объектов есть свои действия, поэтому для каждого типа объектов могут быть определены разные права доступа.

| Право доступа | Действие | Объекты доступа |

| Открытие/Запуск | Открытие БД, формы, отчета или запуск макроса | БД, формы, отчеты и макросы |

| Чтение макета | Просмотр объектов в режиме Конструктора | Таблицы, запросы, формы, отчеты, макросы и модули |

| Изменение макета | Просмотр, изменение и удаление объектов в режиме Конструктора | Таблицы, запросы, формы, отчеты, макросы и модули |

| Администратора | Полный доступ к объектам и данным, включая возможность присвоения прав доступа | БД, таблицы, запросы, формы, отчеты, макросы и модули |

| Право доступа | Действие | Объекты доступа |

| Чтение данных | Просмотр данных | Таблицы и запросы |

| Обновление данных | Просмотр и изменение данных без вставки и удаления | Таблицы и запросы |

| Вставка данных | Просмотр и вставка данных без изменения и удаления | Таблицы и запросы |

| Удаление данных | Просмотр и удаление данных | Таблицы и запросы |

| Монопольный доступ | Открытие БД в монопольном режиме | БД |

На самом элементарном уровне концепции обеспечения безопасности БД исключительно просты. Необходимо поддерживать два фундаментальных принципа: проверку полномочий и проверку подлинности.

Проверка полномочий основана на том, что каждому пользователю или процессу информационной системы соответствует набор действий, которые он может выполнять по отношению к определенным объектам. Проверка подлинности означает достоверное подтверждение того, что пользователь или процесс, пытающийся выполнить санкционированное действие, действительно тот, за кого он себя выдает.

2. Представления.

Не последнюю роль в решении вопросов защиты данных играет механизм представлений. В многопользовательской среде представления используются как средство организации защиты. Рядовым пользователям прямой доступ к таблицам БД никогда не предоставляется. Они работают с этими таблицами через представления.

Представление – это динамический результат одной или нескольких реляционных операций с базовыми отношениями с целью создания некоторого иного отношения. Представление является виртуальным отношением, которого реально в БД не существует, но которое создается по требованию отдельного пользователя в момент поступления этого требования.

Механизм представления представляет собой мощный и гибкий инструмент организации защиты данных, позволяющий скрывать от определенных пользователей некоторые части БД.

3. Резервное копирование и восстановление.

Резервное копирование – периодически выполняемая процедура получения копии БД и ее файла журнала на носителе, сохраняемом отдельно от системы.

Любая современная СУБД должна предоставлять средства резервного копирования, позволяющие восстанавливать БД в случае ее разрушения.

4. Поддержка целостности.

5. Шифрование.

Шифрование – кодирование данных с использованием специального алгоритма, в результате чего данные становятся недоступными для чтения любой программой, не имеющей ключа дешифрования.

Вопросы для самоконтроля

1. Почему вопросы надежности данных и сохранения секретности информации решаются на 8 этапе? Какому уровню проектирования баз данных соответствует этот этап?

2. Каковы составные элементы понятия безопасности?

2014-02-02

2014-02-02 990

990