1. Достоверность - сообщение пописано отправителем

2. Неподдельность – отправитель и никто другой

3. Невозможность использования повторно

4. Невозможность изменения подписанного документа (целостность)

5. Неотречимость – невоможно отказаться от факта подписания

Строятся на симметричных методах.

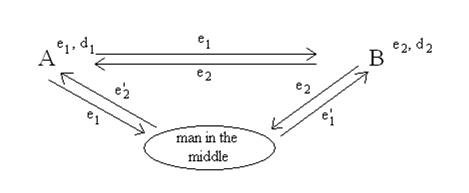

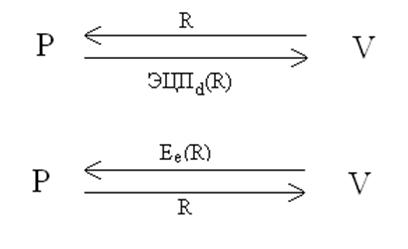

Рассмотрим e – открытый ключ, d – секретный ключ, m – сообщение.

Необходим хороший генератор случайных чисел, также существует возможность встраивания скрытого сообщения (скрытый канал).

Обеспечение аутентификации

Аутентификация источника информации с помощью хэшей:

· Хэш + ЭЦП

· Хэш + аутентичный канал (передача только хэш - значения)

· Хэш + симметричное шифрование

· Хэш для файла паролей.

Свойства бесключевых хэш-функций в приложениях:

| Хэш + ЭЦП | Хэш + аутентичный канал | Хэш + симметричное шифрование | Хэш для файла паролей | |

| + | - | - | + | |

| + | + | - | - | |

| + | + | - | - |

1. Односторонная вычислимость

2. Защита от второго прообраза

3. Защита от коллизий.

В качестве хэш можно взять CRC.

Ключевая хэш-функция (MAC)

1. использует только ключевую хэш-функцию x, hk(x), x - открытый текст

2. x, hk(x), шифрование

a.  - обеспечивается аутентификация и целостность

- обеспечивается аутентификация и целостность

b.  - шифруется открытый текст и метавставка для него. При компрометации остается целостность и аутентичность

- шифруется открытый текст и метавставка для него. При компрометации остается целостность и аутентичность

c.  - хэш не должен раскрывать открытый текст, k и

- хэш не должен раскрывать открытый текст, k и  независимы. Иначе по одному ключу можно найти другой.

независимы. Иначе по одному ключу можно найти другой.

· Методы, основанные на симметричном ключе, не обеспечивают неотречение (необходимо использование третьей стороны).

· Не обеспечивают уникальность и своевременность.

Аутентификация транзакции – аутентификация источника + уникальность и своевременность (добавление параметров).

Дополнение папраметров:

¾ случайные числа

¾ порядковые номера

¾ временные метки (синхронизация часов, допустимые задержки)

¾ специфические алгоритмы.

Виды аутентификации и обеспевиваемые свойства:

| Вид аутентификации | Идентификация источника | Целостность | Уникальность и своевременность |

| Аутентификация сообщений | + | + | - |

| Аутентификация транзакций | + | + | + |

| Аутентификация субъекта | + | - | + |

| Аутентификация ключа | + | + | желательно |

Аутентификация субъекта

1. Аутентификация по паролю

Верификатор – доверенная сторона по паролю.

Претендент должен доверять верификатору.

Проблемой является то, что пароль хранится в открытом виде. Выход – хэширование паролей.

SKEY

Рассмотрим R – случайное число,

f – хэш-функция

f – хэш-функция

Хранится только x101. При входе хранимое значение меняется на x100.

2. Основанная на симметричном шифровании

Верификатор – доверенная сторона.

Возможны атаки повтора., поэтому посылаемое случайное число не должно быть одинаковым.

3. Аутентификация на несимметричных методах

Верификатор может быть недоверенным. Закрытый ключ - у претендента, открытый –у верификатора. Верификатор отправляет случайное число претенденту для подписи, затем проверяет, правильно ли подписано число.

Требуется уникальность числа R.

На несимметричных методах не требуется доверия к верификатору.

2014-02-10

2014-02-10 720

720