В данной модели представлены 4 типа объектов, относящихся к рассматриваемым вопросам безопасности: о U - пользователи; о J-задания; о Т - терминалы; о F - файлы.

Каждый объект описывается 4-мерным кортежем (А, С, F, М). Расшифруем:

А - скаляр, элементы иерархически упорядоченных уровней безопасности: несекретно, конфиденциально, секретно, совершенно секретно. С - дискретный набор рубрик, не зависящих от А. F - группа пользователей, имеющих право на доступ к определенному объекту.

М - набор видов доступа, разрешенных к определенному объекту или осуществляемых объектом. Примеры: читать, присоединять и т.п. Если U - множество всех пользователей, известных системе, a F(i) -набор всех пользователей, имеющих право использовать объект i, то для модели формулируются следующие правила:

■ Пользователь и получает доступ к системе тогда и только тогда,

когда этот пользователь принадлежит множеству пользователей.

UeU

■ Пользователь и получает доступ к терминалу t тогда и только то

гда, когда и имеет право использовать терминал t.

UeF(t)

■ Пользователь и получает доступ к файлу j тогда и только тогда,

когда привилегии выполняемого задания шире привилегий файла

или равны им; а пользователь и является членом группы с опре

деленными полномочиями.

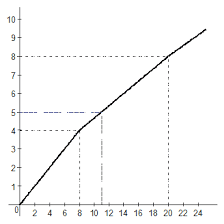

A(j)>=A(f), CG)>=C(f), M(j)>=M(f), ueF(f).

Задавая параметры А, С, F, М, можно сформировать матрицу определения параметров безопасности.

| Объект | А | С | F | M |

| Пользователь и | Const | Const | {u} | const |

| Терминал Т | Const | Const | (u(t,i)} | const |

| Задание j | Min (A(u), A(t)) | C(u) П C(t) | (uG4)} | M(u) П M(t) |

| Существующий файл f(i) | Const | Const | (u(f,i)} | const |

| Новый файл f=g(fl,f2) | Max(A(fl), A(f2)) | C(fl)uC(f2) | (u(fj)} | M(fl)uM(f2) |

где fl,f2 - старые файлы, f- новый файл как функция от fl и f2

2015-04-30

2015-04-30 1308

1308