Несанкционированному изменению могут быть подвергнуты алгоритмическая, программная и техническая структуры КС на этапах ее разработки и эксплуатации.

Особенностью защиты от несанкционированного изменения структур (НИС) КС является универсальность методов, позволяющих наряду с умышленными воздействиями выявлять и блокировать непреднамеренные ошибки разработчиков и обслуживающего персонала, а также сбои и отказы аппаратных и программных средств. Обычно НИС КС, выполненные на этапе разработки и при модернизации системы, называют закладками.

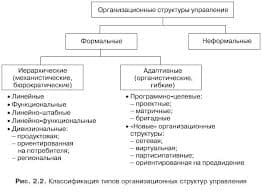

При разработке алгоритмов, программ и аппаратных средств необходимо придерживаться основных принципов:

- привлечение к разработке высококвалифицированных специалистов;

- использование иерархических структур;

- применение стандартных блоков;

- дублирование разработки;

- контроль адекватности;

- многослойная фильтрация;

- автоматизация разработки;

- контроль процесса разработки;

- сертификация готового продукта.

Для разработки программных продуктов, свободных от ошибок и закладок, необходимо выполнение следующих условий:

- использование современных технологий программирования;

- наличие автоматизированной системы разработки;

- наличие автоматизированных контрольно-испытательных стендов;

- представление готовых программ на языках высокого уровня;

- наличие трансляторов для обнаружения закладок.

При эксплуатации КС неизменность аппаратной и программной структур обеспечивается за счет предотвращения несанкционированного доступа к аппаратным и программным средствам, а также организацией постоянного контроля за целостностью этих средств.

Несанкционированный доступ к аппаратным и программным средствам может быть исключен или существенно затруднен при выполнении следующего комплекса мероприятий:

- охрана помещений, в которых находятся аппаратные средства КС;

- разграничение доступа к оборудованию (при организации доступа к оборудованию пользователей, операторов, администраторов выполняются следующие действия: идентификация (пароли, съемные носители информации, электронные жетоны пластиковые карты, механические ключи) и аутентификация субъекта доступа; разблокирование устройства; ведение журнала учета действий субъекта доступа);

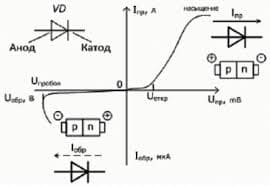

- противодействие несанкционированному подключению оборудования (методы: проверка особенностей устройства; использование идентификатора устройств);

- защита внутреннего монтажа, средств управления и коммутации от несанкционированного вмешательства (необходимо выполнить условия: доступ к внутреннему монтажу, к органам управления и коммутации устройств блокируется имеющими замок дверями, крышками, защитными экранами и т.п.; наличие автоматизированного контроля вскрытия аппаратуры);

- противодействие внедрению вредительских программ (контроль целостности программных средств и данных осуществляется путем получения (вычисления) характеристик и сравнения их с контрольными характеристиками. Наиболее простым алгоритмом является контрольное суммирование).

2015-04-23

2015-04-23 3149

3149