Дисциплина – ИНФОРМАЦИОННАЯ БЕЗОПАСНОСТЬ

Направления обеспечения информационной безопасности - это нормативно-правовые категории, ориентированные на обеспечение комплексной защиты информации от внутренних и внешних угроз. Некоторые выражения относительно ИБ:

Если не уверен в безопасности, считай, что опасность существует реально.

Безопасности бесплатной не бывает.

Безопасности не бывает много.

Безопасность должна быть только комплексной.

Комплексная безопасность может быть обеспечена только системой безопасности.

Никакая система безопасности не обеспечивает требуемого уровня без надлежащей подготовки руководителей, сотрудников и клиентов.

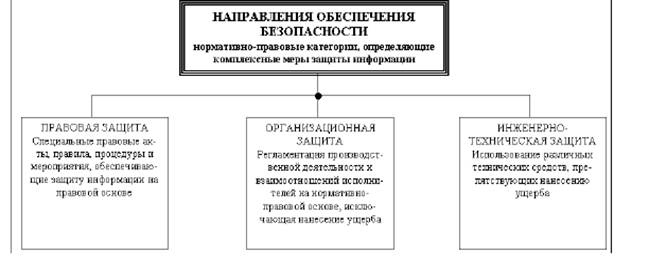

Направления обеспечения безопасности рассматриваются как нормативно-правовые категории, определяющие комплексные меры защиты информации на государственном уровне, на уровне предприятия, на уровне отдельной личности (рис. 1).

С учетом сложившейся практики обеспечения информационной безопасности выделяют следующие направления защиты информации:

• правовая защита - это специальные законы, другие нормативные акты, правила, процедуры и мероприятия, обеспечивающие защиту информации на правовой основе;

• организационная защита - это регламентация производственной деятельности и

взаимоотношений исполнителей на нормативно-правовой основе, исключающая или ослабляющая нанесение какого либо ущерба исполнителям;

• инженерно-техническая защита - это использование различных технических средств, препятствующих нанесению ущерба производственной деятельности.

Кроме этого, защитные действия, ориентированные на обеспечение информационной безопасности, могут быть охарактеризованы целым рядом параметров, отражающих, помимо направлений, ориентацию на объекты защиты, характер угроз, способы действий, их распространенность, охват и масштабность (рис. 2).

Так, по характеру угроз защитные действия ориентированы на защиту информации от: разглашения, утечки и несанкционированного доступа. По способам действий их можно подразделить на предупреждение, выявление, обнаружение, пресечение и восстановление ущерба или иных убытков. По охвату защитные действия могут быть ориентированы на территорию, здание, помещение, аппаратуру или отдельные элементы аппаратуры. Масштабность защитных мероприятий характеризуется как объектовая, групповая или индивидуальная защита. Например, защита автономной ПЭВМ в режиме индивидуального пользования.

Остановимся более детально на средствах и методах защиты.

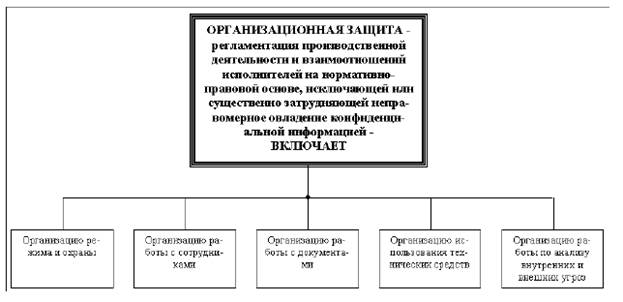

1.1 ОРГАНИЗАЦИОННАЯ ЗАЩИТА

Организационная защита - это регламентация производственной деятельности и

взаимоотношений исполнителей на нормативно-правовой основе, исключающей или существенно затрудняющей неправомерное овладение конфиденциальной информацией и проявление внутренних и внешних угроз.

Организационная защита обеспечивает:

• охрану, режим, работу с кадрами, с документами;

• использование технических средств безопасности и информационно-аналитическую деятельность по выявлению внутренних и внешних угроз производственной деятельности.

Организационные мероприятия играют существенную роль в создании надежного

механизма защиты информации, т.к. возможности несанкционированного использования

конфиденциальных сведений в значительной мере обусловливаются не техническими аспектами, а злоумышленными действиями, нерадивостью, небрежностью и халатностью пользователей или персонала защиты. Влияния этих аспектов практически невозможно избежать с помощью технических средств. Для этого необходима совокупность организационно-правовых и организационно-технических мероприятий, которые исключали бы (или, по крайней мере, сводили бы к минимуму) возможность возникновения опасности конфиденциальной информации.

К основным организационным мероприятиям можно отнести:

организацию режима и охраны. Их цель - исключение возможности тайного

проникновения на территорию и в помещения посторонних лиц; обеспечение удобства контроля прохода и перемещения сотрудников и посетителей; создание отдельных производственных зон по типу конфиденциальных работ с самостоятельными системами доступа; контроль и соблюдение временного режима труда и пребывания на территории персонала фирмы; организация и подержание надежного пропускного режима и контроля сотрудников и посетителей и др.;

организацию работы с сотрудниками, которая предусматривает подбор и расстановку персонала, включая ознакомление с сотрудниками, их изучение, обучение правилам работы с конфиденциальной информацией, ознакомление с мерами ответственности за нарушение правил защиты информации и др.;

организацию работы с документами, включая организацию разработки и использования документов и носителей конфиденциальной информации, их учет, исполнение, возврат, хранение и уничтожение;

организацию использования технических средств сбора, обработки, накопления и

хранения конфиденциальной информации;

организацию работ по анализу внутренних и внешних угроз конфиденциальной

информации и выработке мер по обеспечению ее защиты;

организацию работы по проведению систематического контроля за работой персонала с конфиденциальной информацией, порядком учета, хранения и уничтожения документов и технических носителей (рис. 3).

В каждом конкретном случае организационные мероприятия носят специфические для данной организации форму и содержание, направленные на обеспечение безопасности

информации в конкретных условиях.

Специфической областью организационных мер является организация защиты ПЭВМ, информационных систем и сетей, которая определяет порядок и схему функционирования основных ее подсистем, использование устройств и ресурсов, взаимоотношения пользователей между собой в соответствии с нормативно-правовыми требованиями и правилами. Защита информации на основе организационных мер играет большую роль в обеспечении надежности и эффективности, т.к. несанкционированный доступ и утечка информации чаще всего обусловлены злоумышленными действиями или небрежностью пользователей либо персонала. Эти факторы практически невозможно исключить или локализовать с помощью аппаратных и программных средств, криптографии и физических средств защиты. Поэтому совокупность организационных, организационно-правовых и организационно-технических мероприятий, применяемых совместно с техническими методами, имеют целью исключить, уменьшить или полностью устранить потери при действии различных нарушающих факторов.

Организационные средства защиты ПЭВМ и информационных сетей применяются:

• при проектировании, строительстве и оборудовании помещений, узлов сети и других объектов информационной системы, исключающих влияние стихийных бедствий, возможность недозволенного проникновения в помещения и др.;

• при подборе и подготовке персонала. В этом случае предусматриваются проверка

принимаемых на работу, создание условий, при которых персонал был бы заинтересован в сохранности данных, обучение правилам работы с закрытой информацией, ознакомление с мерами ответственности за нарушение правил защиты и др.;

• при хранении и использовании документов и других носителей (маркировка, регистрация, определение правил выдачи и возвращения, ведение документации и др.);

• при соблюдении надежного пропускного режима к техническим средствам, к ПЭВМ и информационным системам при сменной работе (выделение ответственных за защиту информации в сменах, контроль за работой персонала, ведение (возможно и

автоматизированное) журналов работы, уничтожение в установленном порядке закрытых

производственных документов);

• при внесении изменений в программное обеспечение (строгое санкционирование,

рассмотрение и утверждение проектов изменений, проверка их на удовлетворение

требованиям защиты, документальное оформление изменений и др.);

• при подготовке и контроле работы пользователей.

Одним из важнейших организационных мероприятий является создание специальных штатных служб защиты информации в закрытых информационных системах в виде

администратора безопасности сети и администратора распределенных баз и банков данных, содержащих сведения конфиденциального характера.

Очевидно, что организационные мероприятия должны четко планироваться, направляться и осуществляться какой-то организационной структурой, каким-то специально созданным для этих целей структурным подразделением, укомплектованным соответствующими специалистами по безопасности производственной деятельности и защите информации. Зачастую таким структурным подразделением является служба безопасности предприятия, на которую возлагаются следующие общие функции:

• организация и обеспечение охраны персонала, материальных и финансовых ценностей и защиты конфиденциальной информации;

• обеспечение пропускного и внутриобъектового режима на территории, в зданиях и помещениях, контроль соблюдения требований режима сотрудниками, смежниками,

партнерами и посетителями;

• руководство работами по правовому и организационному регулированию отношений по защите информации;

• участие в разработке основополагающих документов с целью закрепления в них требований обеспечения безопасности и защиты информации, а также положений о подразделениях, трудовых договоров, соглашений, подрядов, должностных инструкций и обязанностей руководства, специалистов, рабочих и служащих;

• разработка и осуществление совместно с другими подразделениями мероприятий по обеспечению работы с документами, содержащими конфиденциальные сведения; при всех видах работ организация и контроль выполнения требований "Инструкции по защите

конфиденциальной информации";

• изучение всех сторон производственной, коммерческой, финансовой и другой деятельности для выявления и последующего противодействия любым попыткам нанесения ущерба, ведения учета и анализа нарушений режима безопасности, накопление и анализ данных о злоумышленных устремлениях конкурентных организаций, о деятельности предприятия и его клиентов, партнеров, смежников;

• организация и проведение служебных расследований по фактам разглашения сведений, утрат документов, утечки конфиденциальной информации и других нарушений безопасности предприятия;

• разработка, ведение, обновление и пополнение "Перечня сведений конфиденциального характера" и других нормативных актов, регламентирующих порядок обеспечения безопасности и защиты информации;

• обеспечение строгого выполнения требований нормативных документов по защите производственных секретов предприятия;

• осуществление руководства службами и подразделениями безопасности подведомственных предприятий, организаций, учреждений и другими структурами в части оговоренных в договорах условий по защите конфиденциальной информации;

• организация и регулярное проведение учета сотрудников предприятия и службы безопасности по всем направлениям защиты информации и обеспечения безопасности производственной деятельности;

• ведение учета и строгого контроля выделенных для конфиденциальной работы помещений, технических средств в них, обладающих потенциальными каналами утечки информации и каналами проникновения к источникам охраняемых секретов;

• обеспечение проведения всех необходимых мероприятий по пресечению попыток нанесения морального и материального ущерба со стороны внутренних и внешних угроз;

• поддержание контактов с правоохранительными органами и службами безопасности соседних предприятий в интересах изучения криминогенной обстановки в районе и оказания взаимной помощи в кризисных ситуациях.

Служба безопасности является самостоятельной организационной единицей предприятия, подчиняющейся непосредственно руководителю предприятия. Возглавляет службу безопасности начальник службы в должности заместителя руководителя предприятия по безопасности.

Организационно служба безопасности состоит из следующих структурных единиц:

• подразделения режима и охраны;

• специального подразделения обработки документов конфиденциального характера;

• инженерно-технических подразделений;

• информационно-аналитических подразделений.

В таком составе службы безопасности способна обеспечить защиту конфиденциальной информации от любых угроз.

К задачам службы безопасности предприятия относятся:

• определение круга лиц, которые в силу занимаемого служебного положения на предприятии прямо или косвенно имеют доступ к сведениям конфиденциального характера;

• определение участков сосредоточения конфиденциальных сведений;

• определение круга сторонних предприятий, связанных с данным предприятием

кооперативными связями, на которых в силу производственных отношений возможен выход из-под контроля сведений конфиденциального характера;

• выявление круга лиц, не допущенных к конфиденциальной информации, но проявляющих повышенный интерес к таким сведениям;

• выявление круга предприятий, в том числе и иностранных, заинтересованных в овладении охраняемыми сведениями с целью нанесения экономического ущерба данному предприятию, устранения экономического конкурента либо его компрометации;

• разработка системы защиты документов, содержащих сведения конфиденциального характера;

• определение на предприятий участков, уязвимых в аварийном отношении, выход из строя которых может нанести материальный ущерб предприятию и сорвать поставки готовой продукции или комплектующих предприятиям, связанных с ним договорными

обязательствами;

• определение на предприятии технологического u1086 оборудования, выход (или вывод) которого из строя может привести к большим экономическим потерям;

• определение уязвимых мест в технологии производственного цикла, несанкционированное изменение, в которой может привести к утрате качества выпускаемой продукции и нанести материальный или моральный ущерб предприятию;

• определение мест на предприятии, несанкционированное посещение которых может привести к изъятию (краже) готовой продукции или полуфабрикатов, заготовок и др., и организация их физической защиты и охраны;

• определение и обоснование мер правовой, организационной и инженерно-технической защиты предприятия, персонала, продукции и информации;

• разработка необходимых мероприятий, направленных на совершенствование системы экономической, социальной и информационной безопасности предприятия;

• внедрение в деятельность предприятия новейших достижений науки и техники, передового опыта в области обеспечения экономической и информационной безопасности;

• организация обучения сотрудников службы безопасности в соответствии с их

функциональными обязанностями;

• изучение, анализ и оценка состояния обеспечения экономической и информационной безопасности предприятия и разработка предложений и рекомендаций для их

совершенствования;

• разработка технико-экономических обоснований, направленных на приобретение технических средств, получение консультации у специалистов, разработку необходимой документации в целях совершенствования системы мер по обеспечению экономической и информационной безопасности.

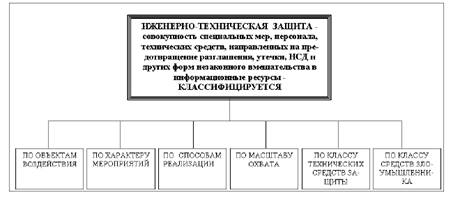

1.2 ИНЖЕНЕРНО-ТЕХНИЧЕСКАЯ ЗАЩИТА

Инженерно-техническая защита - это совокупность специальных органов, технических средств и мероприятий по их использованию в интересах защиты конфиденциальной информации.

Поскольку совокупность целей, задач, объектов защиты и проводимых мероприятий очень разнородна и многообразна, необходимо систематизировать эту совокупность, введя классификацию средств по виду, ориентации и другим характеристикам (рис. 4).

Многообразие классификационных характеристик позволяет рассматривать инженерно-технические средства по объектам воздействия, характеру мероприятий, способам реализации, масштабу охвата, классу средств злоумышленников, которым оказывается противодействие со стороны службы безопасности.

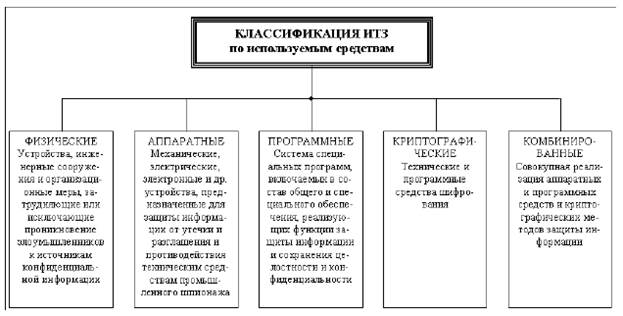

По функциональному назначению средства инженерно-технической защиты классифицируются на следующие группы:

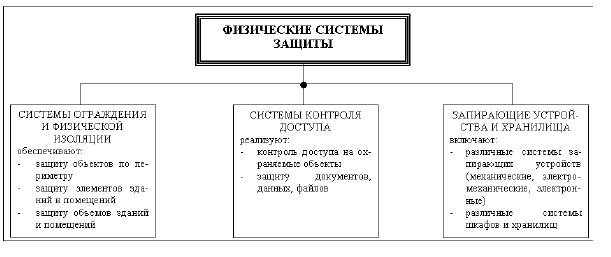

• физические средства, включающие различные средства и сооружения, препятствующие физическому проникновению (или доступу) злоумышленников на объекты защиты и к материальным носителям конфиденциальной информации (рис. 5) и осуществляющие защиту персонала, материальных средств и финансов и информации от противоправных воздействий;

• аппаратные средства - приборы, устройства, приспособления и другие технические решения, используемые в интересах защиты информации. В практике деятельности предприятия находит широкое применение самая различная аппаратура, начиная с телефонного аппарата до совершенных автоматизированных систем, обеспечивающих производственную деятельность.

Основная задача аппаратных средств - обеспечение стойкой защиты информации от разглашения, утечки и несанкционированного доступа через технические средства,

применяемые в производственной деятельности;

• программные средства, охватывающие специальные программы, программные комплексы и системы защиты информации в информационных системах различного назначения и средствах обработки (сбора, накопления, хранения, обработки и передачи) данных;

• криптографические средства - специальные математические и алгоритмические средства защиты информации, передаваемой по системам и сетям связи, хранимой и обрабатываемой на ЭВМ с использованием разнообразных методов шифрования.

Аппаратные средства и методы защиты распространены достаточно широко. Однако из-за того, что они не обладают достаточной гибкостью, часто теряют свои защитные свойства при раскрытии их принципов действия и в дальнейшем не могут быть используемы.

Программные средства и методы защиты надежны, и период их гарантированного

использования без перепрограммирования значительно больше, чем аппаратных.

Криптографические методы занимают важное место и выступают надежным средством обеспечения защиты информации на длительные периоды.

Очевидно, что такое деление средств защиты информации достаточно условно, т.к. на практике очень часто они и взаимодействуют и реализуются в комплексе в виде программно-аппаратных модулей с широким использованием алгоритмов закрытия информации. Аппаратные и программные средства и методы защиты будут рассмотрены в последующих главах.

Остановимся на основных принципах криптографической защиты информации, а также дадим понятия физических средств защиты.

1.2.1 ФИЗИЧЕСКИЕ СРЕДСТВА ЗАЩИТЫ

Физические средства защиты - это разнообразные устройства, приспособления,

конструкции, аппараты, изделия, предназначенные для создания препятствий реализации целей злоумышленников.

К физическим средствам относятся механические, электромеханические, электронные, электронно-оптические, радио- и радиотехнические и другие устройства для воспрещения несанкционированного доступа (входа, выхода), проноса (выноса) средств и материалов и других возможных видов преступных действий (рис. 6).

Эти средства применяются для решения следующих задач:

1. охрана территории предприятия и наблюдение за ней;

2. охрана зданий, внутренних помещений и контроль за ними;

3. охрана оборудования, продукции, финансов и информации;

4. осуществление контролируемого доступа в здания и помещения.

Все физические средства защиты объектов можно разделить на три категории: средства предупреждения, средства обнаружения и системы ликвидации угроз. Охранная сигнализация и охранное телевидение, например, относятся к средствам обнаружения угроз; заборы вокруг объектов - это средства предупреждения несанкционированного проникновения на территорию, а усиленные двери, стены, потолки, решетки на окнах и другие меры служат защитой и от проникновения, и от других преступных действий (подслушивание, обстрел, бросание взрывпакетов и др.). Средства пожаротушения относятся к системам ликвидации угроз.

В общем плане по физической природе и функциональному назначению все средства этой категории можно разделить на следующие группы:

• охранные и охранно-пожарные системы;

• охранное телевидение;

• охранное освещение;

• средства физической защиты.

Охранные системы

Охранные системы и средства охранной сигнализации предназначены для обнаружения различных видов угроз: попыток проникновения на объект защиты, в охраняемые зоны и помещения, попыток проноса (выноса) оружия, средств промышленного шпионажа, краж материальных и финансовых ценностей и других действий; оповещения сотрудников охраны или персонала объекта о появлении угроз и необходимости усиления контроля доступа на объект, территорию, в здания и помещения.

Важнейшими элементами охранных систем являются датчики, обнаруживающие

появление угрозы. Характеристики и принципы работы датчиков определяют основные параметры и практические возможности охранных систем. Разработано и широко используется значительное количество самых разнообразных датчиков как по принципам обнаружения различных физических полей, так и по тактическому использованию.

Эффективность работы системы охраны и охранной сигнализации в основном

определяется параметрами и принципом работы датчиков. В настоящее время известны датчики следующих типов: механические выключатели, проволока с выключателем, магнитный выключатель, ртутный выключатель, коврики давления, металлическая фольга, проволочная сетка, шифроволновой датчик, ультразвуковой датчик, инфракрасный датчик, фотоэлектрический датчик, акустический датчик, вибрационный датчик, индуктивный датчик, емкостный датчик и др.

Каждый тип датчика реализует определенный вид защиты: точечная защита, защита по линии, защита по площади или защита по объему. Механические датчики ориентированы на защиту линии, коврики давления - на точечное обнаружение, а инфракрасные находят широкое применение по площади и по объему.

Датчики с помощью различных каналов связи соединены с контрольно-приемным

устройством пункта (или поста) охраны и средствами тревожного оповещения. Каналами связи в системах охранной сигнализации могут быть специально проложенные проводные или кабельные линии, телефонные линии объекта, линии связи трансляции, системы освещения или радиоканалы.

Выбор каналов определяется возможностями объекта. Важным объектом охранной системы являются средства тревожного оповещения: звонки, лампочки, сирены, подающие постоянные или прерываемые сигналы о появлении угрозы.

По тактическому назначению охранные системы подразделяются на с-мы охраны:

• периметров объектов;

• помещений и проходов в служебных и складских зданиях;

• сейфов, оборудования, основных и вспомогательных технических средств;

• автотранспорта;

• персонала, в том числе и личного состава охраны, и др.

К средствам физической защиты относятся:

• естественные и искусственные барьеры;

• особые конструкции периметров, проходов, оконных и дверных переплетов, помещений, сейфов, хранилищ и др.;

• зоны безопасности.

Естественные и искусственные барьеры служат для противодействия незаконному

проникновению на территорию объекта. Однако основная защитная нагрузка ложится все-таки на искусственные барьеры - такие, как заборы и другие виды ограждений. Практика показывает, что ограждения сложной конфигурации способны задержать злоумышленника на достаточно большое время. На сегодня насчитывается значительный арсенал таких средств: от простых сетчатых до сложных комбинированных ограждений, оказывающих определенное отпугивающее воздействие на нарушителя.

Особые конструкции периметров, проходов, оконных переплетов, помещений, сейфов, хранилищ являются обязательными с точки зрения безопасности для любых организаций и предприятий. Эти конструкции должны противостоять любым способам физического воздействия со стороны криминальных элементов: механическим деформациям, разрушению сверлением, термическому и механическому резанию, взрыву и др.; несанкционированному доступу путем подделки ключей, угадыванию кода и др. Одним из главных технических средств защиты проходов, помещений, сейфов и хранилищ являются замки. Они бывают простыми (с ключами), кодовыми (в том числе и с временной задержкой на открывание) и с программными устройствами, открывающие двери и сейфы только в определенные часы.

Важнейшим средством физической защиты является планировка объекта, его зданий и помещений по зонам безопасности, которые учитывают степень важности различных частей объекта с точки зрения нанесения ущерба от различного вида угроз. Оптимальное расположение зон безопасности и размещение в них эффективных технических средств обнаружения, отражения и ликвидации последствий противоправных действий составляет основу концепции инженерно-технической защиты объекта.

Зоны безопасности должны располагаться на объекте последовательно, от забора вокруг территории объекта до хранилищ ценностей, создавая цепь чередующихся друг за другом препятствий (рубежей), которые придется преодолевать злоумышленнику. Чем сложнее и надежнее препятствие на его пути, тем больше времени потребуется на преодоление каждой зоны и тем больше вероятность того, что расположенные в каждой зоне средства обнаружения (охранные посты, охранная сигнализация и охранное телевидение) выявят наличие нарушителя и подадут сигнал тревоги. Основу планировки и оборудования зон безопасности объекта составляет принцип равнопрочности границ зон безопасности. Суммарная прочность зон безопасности будет оцениваться наименьшей из них.

Охранное телевидение.

Одним из распространенных средств охраны является охранное телевидение.

Привлекательной особенностью охранного телевидения является возможность не только отметить нарушение режима охраны объекта, но и контролировать обстановку вокруг него в динамике ее развития, определять опасность действий, вести скрытое наблюдение и производить видеозапись для последующего анализа правонарушения.

Источниками изображения (датчиками) в системах охранного телевидения являются видеокамеры. Через объектив изображение злоумышленника попадает на светочувствительный элемент камеры, в котором оно преобразуется в электрический сигнал, поступающий затем по специальному коаксиальному кабелю на монитор и при необходимости на видеомагнитофон.

Видеокамера является наиболее важным элементом системы охранного телевидения, т.к. от ее характеристик зависит эффективность и результативность всей системы контроля и наблюдения.

В настоящее время разработаны и выпускаются самые разнообразные модели, различающиеся как по габаритам, так и по возможностям и по конструктивному исполнению.

Вторым по значимости элементом системы охранного телевидения является монитор. Он должен быть согласован по параметрам с видеокамерой. Часто используется один монитор с несколькими камерами, подсоединяемыми к нему поочередно средствами автоматического переключения по определенному регламенту. В некоторых системах телевизионного наблюдения предусматривается возможность автоматического подключения камеры, в зоне обзора которой произошло нарушение. Используется и более сложное оборудование, включающее средства автоматизации, устройства одновременного вывода нескольких изображений, детекторы движения для подачи сигнала тревоги при выявлении каких-либо изменений в изображении.

Охранное освещение.

Обязательной составной частью системы защиты любого объекта является охранное освещение. Различают два вида охранного освещения - дежурное и тревожное. Дежурное освещение предназначается для постоянного использования в нерабочие часы, в вечернее и ночное время как на территории объекта, так и внутри здания. Тревожное освещение включается при поступлении сигнала тревоги от средства охранной сигнализации. Кроме того, по сигналу тревоги в дополнение к освещению могут включаться и звуковые приборы (звонки, сирены и пр.).

Сигнализация и дежурное освещение должны иметь резервное электропитание на случай аварии или выключения электросети.

Ограждения и физическая изоляция.

В последние годы большое внимание уделяется созданию систем физической защиты, совмещенных с системами сигнализации. Так, известна электронная система сигнализации для использования в проволочном заграждении. Система состоит из электронных датчиков и микропроцессора, управляющего блоком обработки данных. Заграждение длиной до 100 м может устанавливаться на открытой местности или размещаться на стенах, чердаках и имеющихся оградах. Устойчивые к воздействию окружающей среды датчики монтируются на стойках, кронштейнах. Проволочное заграждение состоит из 32 горизонтально натянутых стальных нитей, в средней части каждой из которых крепится электромеханический датчик, преобразующий изменение натяжения нитей в электрический сигнал. Превышение пороговой величины напряжения, программируемое по амплитуде для каждого датчика отдельно, вызывает сигнал тревоги. Связь системы с центральным пунктом управления и контроля осуществляется с помощью мультиплексора. Микропроцессор автоматически через определенные интервалы времени проверяет работу компонентов аппаратуры и программных средств и - в случае установления отклонений - подает соответствующий сигнал. Подобные системы физической защиты могут использоваться для защиты объектов по периметру в целях обнаружения вторжения на территорию объекта.

Используются системы из сетки двух волоконно-оптических кабелей, по которым

передаются кодированные сигналы инфракрасного диапазона. Если в сетке нет повреждений, то сигналы поступают на приемное устройство без искажений. Попытки повреждения сетки приводят к обрывам или деформации кабелей, что вызывает сигнал тревоги. Оптические системы отличаются низким уровнем ложных тревог, вызванных воздействию на нее мелких животных, птиц, изменением погодных условий и высокой вероятностью обнаружения попыток вторжения.

Следующим видом физической защиты является защита элементов зданий и помещений. Хорошую физическую защиту оконных проемов помещений обеспечивают традиционные металлические решетки, а также специальное остекление на основе пластмасс, армированных стальной проволокой. Двери и окна охраняемого помещения оборудуются датчиками, срабатывающими при разрушении стекол, дверей, но не реагирующими на их колебания, вызванные другими причинами. Срабатывание датчиков вызывает сигнал тревоги.

Среди средств физической защиты особо следует отметить средства защиты ПЭВМ от хищения и проникновения к их внутренним компонентам. Для этого используют металлические конструкции с клейкой подставкой, которая обеспечивает сцепление с поверхностью стола с силой в 2500 - 2700 кг/см2. Это исключает изъятие или перемещение ПЭВМ без нарушения целостности поверхностного слоя. Перемещение ПЭВМ возможно только с использованием специальных ключей и инструментов.

Запирающие устройства.

Запирающие устройства и специальные шкафы занимают особое место в системах

ограничения доступа, поскольку они несут в себе признаки как систем физической защиты, так и устройств контроля доступа. Они отличаются большим разнообразием и предназначены для защиты документов, материалов, магнитных и фотоносителей и даже технических средств:

ПЭВМ, калькуляторов, принтеров, ксероксов и пр.

Выпускаются специальные металлические шкафы для хранения ПЭВМ и другой техники. Такие шкафы снабжаются надежной двойной системой запирания: замком ключевого типа и трех-пятизначным комбинированным замком. Такие шкафы обладают прочностью и надежностью, достаточными для защиты от промышленного шпионажа. Выпускаются замки с программируемым временем открывания с помощью механических или электронных часов.

Регулирование доступа в помещения или здания осуществляется прежде всего

посредством опознавания службой охраны или техническими средствами. Контролируемый доступ предполагает ограничение круга лиц, допускаемых в определенные защищаемые зоны, здания, помещения, и контроль за передвижение этих лиц внутри них. Основанием допуска служит определенный метод опознавания и сравнения с разрешительными параметрами системы.

Имеется очень широкий спектр методов опознавания уполномоченных лиц на право их доступа в помещения, здания, зоны. На основе опознавания принимается решение о допуске лиц, имеющих на это право, или запрещение - для не имеющих его. Наибольшее распространение получили атрибутные и персональные методы опознавания. К атрибутным способам относятся средства подтверждения полномочий, такие, в частности, как документы (паспорт, удостоверение и др.), карты (фотокарточки, карты с магнитными, электрическими, механическими идентификаторами и пр.) и другие средства (ключи, сигнальные элементы и т.п.). Эти средства в значительной мере подвержены различного рода подделкам и мошенничеству.

Персональные методы - это методы определения лица по его независимым показателям: отпечаткам пальцев, геометрии рук, особенностям глаз и др. Персональные характеристики бывают статические и динамические. К последним относятся пульс, давление, кардиограммы, речь, почерк и пр. Персональные способы наиболее привлекательны. Во-первых, они полно описывают каждого отдельного человека. Во-вторых, невозможно или крайне трудно подделать индивидуальные характеристики.

Статические способы включают анализ физических характеристик - таких, как отпечатки пальцев, особенности геометрии рук и др. Они достаточно достоверны и обладают малой вероятностью ошибок. Динамические же способы используют изменяющиеся во времени опознавательные характеристики.

Характеристики, зависящие от привычек и навыков, являются не только наиболее

простыми для подделок, но и наиболее дешевыми с точки зрения практической реализации. Способы опознавания, основанные на чем-либо запоминаемом (код, пароль и т.д.), могут применяться в случаях наиболее низких требований к безопасности, т.к. часто эта информация записывается пользователями на различных бумажках, в записных книжках и других носителях, что при их доступности другим может свести на нет все усилия по безопасности. Кроме того, имеется реальная возможность подсмотреть, подслушать или получить эту информацию другим путем (насилие, кража и др.)

Способ опознавания человеком (вахтер, часовой) не всегда надежен из-за так называемого "человеческого фактора", заключающегося в том, что человек подвержен влиянию многих внешних условий (усталость, плохое самочувствие, эмоциональный стресс, подкуп и пр.). В противовес этому находят широкое применение технические средства опознавания, такие как идентификационные карты, опознавание по голосу, почерку, пальцам и пр. Простейший и наиболее распространенный метод идентификации использует различные карты и карточки, на которых помещается кодированная или открытая информация о владельце, его полномочиях и т.д.

Обычно это пластиковые карты типа пропусков или жетонов. Карты вводятся в читающее устройство каждый раз, когда требуется войти или выйти из охраняемого помещения или получить доступ к чему-нибудь (сейфу, камере, терминалу и т.п.). Существует много разновидностей устройств опознавания и идентификации личности, использующих подобные карты. Одни из них оптическим путем сличают фотографии и прочие идентификационные элементы, другие - магнитные поля и т.д. Рассмотрим ряд наиболее известных устройств (систем).

Системы опознавания по отпечаткам пальцев. В основу идентификации положено

сравнение относительного положения окончаний и разветвлений линий отпечатка. Поисковая система ищет на текущем изображении контрольные элементы, определенные при исследовании эталонного образца. Для идентификации одного человека считается достаточным определение координат 12 точек. Эти системы, естественно, весьма сложны и рекомендуются к использованию на объектах, требующих надежной защиты.

Системы опознавания по голосу. Существует несколько способов выделения характерных признаков речи человека: анализ кратковременных сегментов, контрольный анализ, выделение статистических характеристик. Теоретически вопросы идентификации по голосу разработаны достаточно полно, но промышленное производство пока налажено слабо.

Системы опознавания по почерку считаются наиболее удобными для пользователя.

Основным признаком идентификации по почерку является постоянство подписи каждого

индивидуума, хотя абсолютного совпадения не бывает.

Система опознавания по геометрии рук. Для идентификации применяют анализ

комбинации линий сгибов пальцев и ладони, линий складок, длины и толщины пальцев и др. Технически это реализуется путем наложения руки на матрицу фотоячеек. Рука освещается мощной лампой, производится регистрация сигналов с ячеек, несущих информацию о геометрии.

Все устройства идентификации человека могут работать как отдельно, так и в комплексе. Комплекс может быть узкоспециальным или многоцелевым, при котором система выполняет функции охраны, контроля, регистрации и сигнализации. Такие системы являются уже комплексными; они обеспечивают:

• допуск на территорию предприятия по карточке (пропуску), содержащей индивидуальный машинный код;

• блокирование прохода при попытках несанкционированного внедрения (проход без пропуска, проход в спецподразделения сотрудников, не имеющих допуска);

• возможность блокирования прохода для нарушителей графика работы (опоздание,

преждевременный уход и т.п.);

• открытие зоны прохода для свободного выхода по команде вахтера;

• проверку кодов пропусков на задержание их предъявителей на КПП по указанию оператора системы;

• регистрацию времени пересечения проходной и сохранение его в базе данных персональной ЭВМ;

• обработку полученных данных и формирование различных документов (табель рабочего времени, суточный рапорт, ведомость нарушителей трудовой дисциплины и др.), что позволяет иметь оперативную информацию о нарушителях трудовой дисциплины,

отработанном времени и пр.;

• оперативную корректировку информации базы данных с доступом по паролю;

• распечатку табелей рабочего времени по произвольной группе сотрудников (предприятие в целом, структурное подразделение, отдельно выбранные сотрудники);

• распечатку списков нарушителей графика рабочего времени с конкретными данными о нарушении;

• текущий и ретроспективный анализ посещения сотрудниками подразделений, передвижения сотрудников через КПП, выдачу списочного состава присутствовавших или отсутствовавших в подразделении или на предприятии для произвольно выбранного момента времени (при условии хранения баз данных за соответствующие периоды);

• получение оперативной информации абонентами локальной сети в случае сетевой реализации системы.

1.2.2 КРИПТОГРАФИЧЕСКИЕ СРЕДСТВА ЗАЩИТЫ

Криптография представляет собой совокупность методов преобразования данных,

ориентированных на то, чтобы сделать эти данные бесполезными для злоумышленника. Такие преобразования позволяют решить две главные проблемы защиты данных: проблему конфиденциальности (путем лишения злоумышленника возможности извлечь информацию из канала связи) и проблему целостности (путем лишения злоумышленника возможности изменить сообщение так, чтобы изменился его смысл, или ввести ложную информацию в канал связи).

Проблемы конфиденциальности и целостности информации тесно связаны между собой, поэтому методы решения одной из них часто применимы для решения другой.

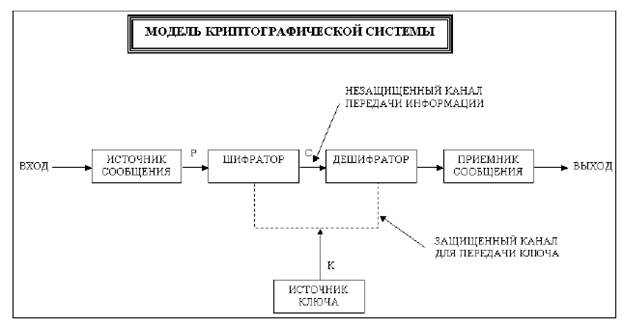

Обобщенная модель криптографической системы, обеспечивающей шифрование передаваемой информации, показана на рис. 7.

Отправитель генерирует открытый текст исходного сообщения Р, которое должно быть передано адресату по незащищенному каналу. За каналом следит перехватчик (злоумышленник) с целью перехватить и раскрыть передаваемое сообщение. Для того чтобы

перехватчик не смог узнать содержание сообщения Р, отправитель шифрует его с помощью обратимого преобразования Ек и получает шифртекст (криптограмму) С=Ек(Р), который отправляет адресату.

Адресат, приняв шифртекст С, расшифровывает его с помощью обратного преобразования Д=Е 1 − k и получает исходное сообщение в виде открытого текста Р: Дк(С)= Е 1 − k (Ек(Р))=Р.

Преобразование Ек выбирается из семейства криптографических преобразований,

называемых криптоалгоритмами. Параметр, с помощью которого выбирается отдельное

используемое преобразование, называется криптографическим ключом К. Криптосистема имеет разные варианты реализации: набор инструкций, аппаратные средства, комплекс программ компьютера, которые позволяют зашифровать открытый текст и расшифровать шифртекст различными способами, один из которых выбирается с помощью конкретного ключа К.

Формализуя выше сказанное, криптографическая система - это однопараметрическое семейство () K K K E ∈ обратимых преобразований C P EK →: из пространства P сообщений открытого текста в пространство C шифрованных текстов. Параметр К (ключ) выбирается из конечного множества K, называемого пространством ключей.

В общем случае преобразование шифрования может быть симметричным или

асимметричным относительно преобразования расшифрования. Это важное свойство функции преобразования определяет два класса криптосистем:

• симметричные (одноключевые) криптосистемы;

• асимметричные (двуключевые) криптосистемы (с открытым ключом).

Схема симметричной криптосистемы с одним секретным ключом показана на рис. 7. В ней используются одинаковые секретные ключи в блоке шифрования и блоке расшифрования. В асимметричной криптосистеме с двумя разными ключами один из ключей является открытым, а другой - секретным.

В симметричной криптосистеме секретный ключ надо передавать отправителю и

получателю по защищенному каналу распространения ключей, например, такому, как курьерская служба. На рис. 7 этот канал обозначен пунктирными линиями. Существуют и другие способы распределения секретных ключей. В асимметричной криптосистеме передают по незащищенному каналу только открытый ключ, а секретный ключ сохраняют на месте его генерации.

Поскольку между шифратором и дешифратором передача информации осуществляется по незащищенному каналу, перехватчик может применить активные действия, заключающиеся не только в считывании всех шифртекстов, передаваемых по каналу, но и вз попытке изменения их по своему усмотрению. Любая попытка со стороны перехватчика расшифровать шифртекст С для получения открытого текста Р или зашифровать свой собственный текст М' для получения правдоподобного шифртекста С', не имея подлинного ключа, называется криптоаналитической атакой. Если предпринятые криптоаналитические атаки не достигают цели и криптоаналитик не может, не имея подлинного ключа, вывести Р из С или С' из М', то полагают, что такая криптосистема является криптостойкой.

Криптоанализ - это наука о раскрытии исходного текста зашифрованного сообщения без доступа к ключу. Успешный анализ может раскрыть исходный текст или ключ. Он позволяет также обнаружить слабые места в криптосистеме, что, в конечном счете, ведет к тем же результатам. Фундаментальное правило криптоанализа, впервые сформулированное голландцем А.Керкхоффом еще в XIX веке, заключается в том, что стойкость шифра (криптосистемы) должна определяться только секретностью ключа. Иными словами, правило Керкхоффа состоит в том, что весь алгоритм шифрования, кроме значения секретного ключа, известен криптоаналитику противника. Это обусловлено тем, что криптосистема, реализующая семейство криптографических преобразований, обычно рассматривается как открытая система. Такой подход отражает очень важный принцип технологии защиты информации: защищенность системы не должна зависеть от секретности чего-нибудь такого, что невозможно быстро изменить в случае утечки секретной информации. Обычно криптосистема представляет собой совокупность аппаратных и программных средств, которую можно изменить только при значительных затратах времени и средств, тогда как ключ является легко изменяемым объектом. Именно поэтому стойкость криптосистемы определяется только секретностью ключа. Другое, почти общепринятое, допущение в криптоанализе состоит в том, что криптоаналитик имеет в своем распоряжении шифртексты сообщений.

Существует четыре основных типа криптоаналитических атак. Все они формулируются в предположении, что криптоаналитику известны применяемый алгоритм шифрования и шифртексты сообщений. Перечислим эти криптоаналитические атаки.

1. Криптоаналитическая атака при наличии только известного шифртекста.

2. Криптоаналитическая атака при наличии известного открытого текста.

3. Криптоаналитическая атака при возможности выбора открытого текста.

4. Криптоаналитическая атака с адаптивным выбором открытого текста.

5. Криптографическая атака с использованием выбранного шифртекста.

6. Криптоаналитическая атака методом полного перебора всех возможных ключей.

Существуют и другие, менее распространенные, криптоаналитические атаки.

1.3 ПРАВОВАЯ ЗАЩИТА

1.3.1 ГОСУДАРСТВЕННАЯ ПОЛИТИКА ИНФОРМАЦИОННОЙ БЕЗОПАСНОСТИ

Право - это совокупность общеобязательных правил и норм поведения, установленных или

санкционированных государством в отношении определенных сфер жизни и деятельности государственных органов, предприятий и населения (отдельной личности).

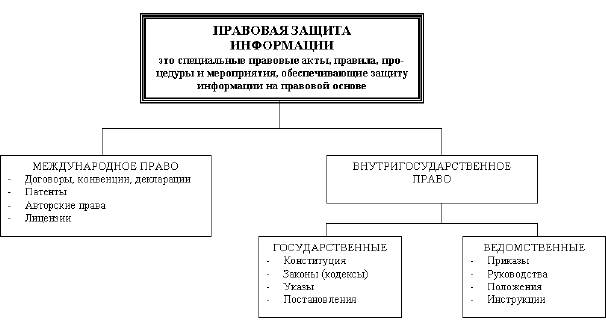

Правовая защита информации как ресурса признана на международном, государственном

уровне и определяется межгосударственными договорами, конвенциями, декларациями и реализуется патентами, авторским правом и лицензиями на их защиту. На государственном уровне правовая защита регулируется государственными и ведомственными актами (рис. 8).

В нашей стране такими правилами (актами, нормами) являются Конституция, законы Российской Федерации, гражданское, административное, уголовное право, изложенные в соответствующих кодексах. Что касается ведомственных нормативных актов, то они определяются приказами, руководствами, положениями и инструкциями, издаваемыми ведомствами, организациями и предприятиями, действующими в рамках определенных структур (рис. 9).

Современные условия требуют и определяют необходимость комплексного подхода к фор-мированию законодательства по защите информации, его состава и содержания, соотнесения его со всей системой законов и правовых актов Российской Федерации.

Требования информационной безопасности должны органически включаться во все уровни законодательства, в том числе и в конституционное законодательство, основные общие законы, законы по организации государственной системы управления, специальные законы, ведомственные правовые акты и др. В литературе приводится такая структура правовых актов, ориентированных на правовую защиту информации.

Первый блок - конституционное законодательство. Нормы, касающиеся вопросов информатизации и защиты информации, входят в него как составные элементы.

Второй блок - общие законы, кодексы (о собственности, о недрах, о земле, о правах граждан, о гражданстве, о налогах, об антимонопольной деятельности и др.), которые включают нормы по вопросам информатизации и информационной безопасности.

Третий блок - законы об организации управления, касающиеся отдельных структур хозяйства, экономики, системы государственных органов и определяющие их статус. Они включают отдельные нормы по вопросам защиты информации. Наряду с общими вопросами информационного обеспечения и защиты информации конкретного органа эти нормы должны устанавливать его обязанности по формированию, актуализации и безопасности информации, представляющей общегосударственный интерес.

Четвертый блок - специальные законы, полностью относящиеся к конкретным сферам отношений, отраслям хозяйства, процессам. В их число, в частности, входит и Закон РФ "Об информации, информатизации и защите информации". Именно состав и содержание этого блока законов и создает специальное законодательство как основу правового обеспечения информационной безопасности.

Пятый блок - законодательство субъектов Российской Федерации, касающееся защиты информации.

Шестой блок - подзаконные нормативные акты по защите информации.

Седьмой блок - это правоохранительное законодательство России, содержащее нормы об ответственности за правонарушения в сфере информатизации.

Специальное законодательство в области безопасности информационной деятельности может быть представлено совокупностью законов. В их составе особое место принадлежит базовому Закону "Об информации, информатизации и защите информации", который закладывает основы правового определения всех важнейших компонентов информационной деятельности:

• информации и информационных систем;

• субъектов - участников информационных процессов;

• правоотношений производителей - потребителей информационной продукции;

• владельцев (обладателей, источников) информации - обработчиков и потребителей на основе отношений собственности при обеспечении гарантий интересов граждан и государства.

Этот закон определяет основы защиты информации в системах обработки и при ее использовании с учетом категорий доступа к открытой информации и к информации с ограниченным доступом. Этот закон содержит, кроме того, общие нормы по организации и ведению информационных систем, включая банки данных государственного назначения, порядка государственной регистрации, лицензирования, сертификации, экспертизы, а также общие принципы защиты и гарантий прав участников информационного процесса.

В дополнение к базовому закону в мае 1992 г. были приняты Законы "О правовой охране программ для электронно-вычислительных машин и баз данных" и "О правовой охране топологии интегральных микросхем". Оба закона устанавливают охрану соответствующих объектов с помощью норм авторского права, включая в перечень объектов авторского права наряду с традиционными базами данных топологии интегральных микросхем и программы для ЭВМ.

Вопросы правового режима информации с ограниченным доступом реализуются в двух самостоятельных законах о государственной и коммерческой тайнах. Кроме того, этот аспект раскрывается и в Гражданском кодексе РФ статьей 139 "Служебная и коммерческая тайна".

1. Информация составляет служебную или коммерческую тайну в случае, когда она имеет действительную или потенциальную коммерческую ценность в силу неизвестности ее третьим лицам, к ней нет свободного доступа на законном основании, и обладатель информации принимает меры к охране ее конфиденциальности. Сведения, которые не могут составлять служебную или коммерческую тайну, определяются законом и иными правовыми актами.

2. Информация, составляющая служебную или коммерческую тайну, защищается способами, предусмотренными настоящим кодексом и другими законами.

Вторая часть статьи 139 определяет правовые основы ответственности за несанкционированное получение информации или причинение ущерба: "Лица, незаконными методами получившие информацию, которая составляет служебную или коммерческую тайну, обязаны возместить причиненные убытки. Такая же обязанность возлагается на работников, разгласивших служебную или коммерческую тайну вопреки трудовому договору, в том числе контракту, и на контрагентов, сделавших это вопреки гражданско-правовому договору".

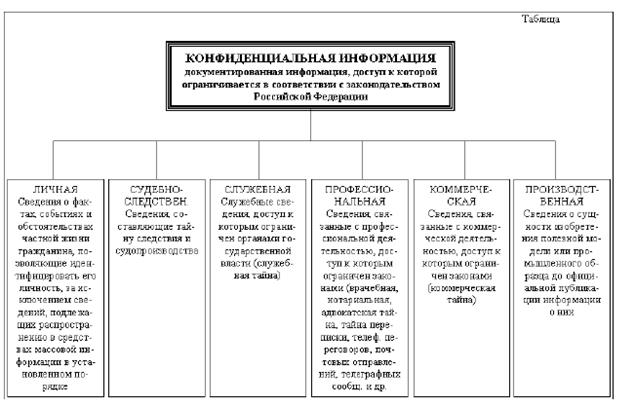

Указ Президента РФ от 6 марта 1997 г. № 188 определяет понятие и содержание конфиденциальной информации (см. таблицу).

Таким образом, правовая защита информации обеспечивается нормативно-законодатель-ными актами, представляющими собой по уровню иерархическую систему от Конституции РФ до функциональных обязанностей и контракта отдельного конкретного исполнителя, определяющих перечень сведений, подлежащих охране, и меры ответственности за их разглашение.

1.3.2. ОРГАНЫ ОБЕСПЕЧЕНИЯ ИНФОРМАЦИОННОЙ БЕЗОПАСНОСТИ

Для поддержания информационной безопасности на надлежащем уровне как в государственной, так и (с недавних пор) в коммерческой сферах необходима четкая система контроля. Причем, эта система контроля должна опираться на действующие силовые структуры, наделенные определенными правами в рамках действующего законодательства. Отметим следующие структуры, действующие в настоящее время.

ФСТЭК. Её решения являются обязательными для исполнения всеми органами государственного управления, предприятиями, организациями и учреждениями независимо от их организационно-правовой формы и формы собственности, которые по роду своей деятельности обладают информацией, составляющей государственную или служебную тайну.

2015-05-15

2015-05-15 1772

1772