Пусть для компьютерной системы задано 4 субъекта доступа S ={Administrator, User1, User2, Guest} и 5 объектов O ={File1.dat, File2.txt, File3.txt, CD-ROM, FDD}. Множество атрибутов безопасности определено как A ={NONCONFIDENTIAL, CONFIDENTIAL, SECRET, TOP SECRET}.

Пусть уровни допуска cубъектов определены следующим образом:

| Administrator | User1 | User2 | Guest |

| TOP SECRET | SECRET | CONFIDENTIAL | NONCONFIDENTIАL |

Пусть уровни конфиденциальности объектов определены следующим образом:

| FDD | CD-ROM | File1.dat | File2.txt | File3.txt |

| NONCONFIDENTIАL | CONFIDENTIAL | SECRET | SECRET | TOP SECRET |

Тогда, согласно правилам исходной мандатной модели:

· субъект Administrator будет иметь допуск ко всем объектам;

· субъект User1 будет иметь допуск к объектам FDD, CD-ROM, File1.dat, File2.txt;

· субъект User2 будет иметь допуск к объектам FDD, CD-ROM;

· субъект Guest будет иметь допуск только к объекту FDD (flash).

Поставим вопрос, сможет ли субъект Guest в качестве злоумышленника получить доступ к объекту File1.dat? Путь для этого может быть такой. Завербовав пользователя User1, он сможет получить доступ к информации из объекта File1.dat следующим путем. User1 записывает из объекта File1.dat информацию в объект FDD, что будет ему разрешено, а субъект Guest после этого может этой информацией пользоваться в обход мандатной политики безопасности за счет приема социальной инженерии.

Как можно устранить подобные действия злоумышленника? Для этого в мандатную политику вносят реализацию принципа политики безопасности Белла-Ла Падулы (БЛП), который устраняет данный недостаток исходной мандатной политики безопасности и осуществляет контроль доступа субъектов  к объектам

к объектам  компьютерной системы в зависимости от уровня допуска субъекта

компьютерной системы в зависимости от уровня допуска субъекта  и уровня конфиденциальности объекта

и уровня конфиденциальности объекта  на основании двух следующих правил:

на основании двух следующих правил:

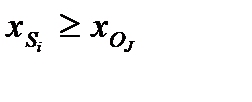

1. Правило NRU (нет чтения вверх). Согласно данному правилу субъект  с уровнем допуска

с уровнем допуска  может читать информацию из объекта

может читать информацию из объекта  с уровнем безопасности

с уровнем безопасности  тогда и только тогда, когда

тогда и только тогда, когда  . Формально данное правило можно записать как

. Формально данное правило можно записать как  (рис. 2.1)

(рис. 2.1)

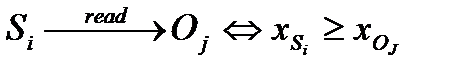

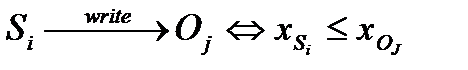

2. Правило NWD (нет записи вниз). Согласно данному правилу субъект  с уровнем допуска

с уровнем допуска  может записывать информацию в объект

может записывать информацию в объект  с уровнем безопасности

с уровнем безопасности  тогда и только тогда, когда

тогда и только тогда, когда  . Формально данное правило можно записать как

. Формально данное правило можно записать как  (рис. 2.1).

(рис. 2.1).

Особой важности чтение

2015-06-05

2015-06-05 1334

1334