СУБД - комплекс программных средств, который позволяет создать БД (файл, структура и хранение в котором построены так, что информация из него берется путем запроса), поддерживать ее в актуальном состоянии и осуществляет выдачу ответов на запросы БД.

Основные функции СУБД:

» создание БД;

» поддержка логической (изменение логических представлений, не затрагивая их физических представлений) и физической независимости данных;

» организация доступа пользователю;

» разграничение прав доступа пользователю: явное указание прав доступа, паролевая защита;

» обеспечение логической (наличие непротиворечивых данных) и физической (сохранность на физическом уровне: копирование, организация зеркальных дисков) целостности данных;

» должны быть средства настройки;

» организация многопользовательской работы.

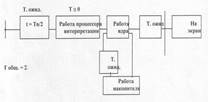

Модули СУБД:

» ядро, которое управляет накопителем;

» окружение системы - ряд утилит, которые выполняют определенные действия:

• утилиты администрирования,

• средства разработки приложений,

• утилиты копирования, восстановления,

• утилиты импорта / экспорта файла,

• обучающая утилита.

Архитектура СУБД:

Архитектура - компоненты, которые поддерживают определенный взгляд на данные.

Уровень 1 - внешний: компоненты, которые поддерживают уровень пользователя.

Уровень 2 - внутренний: функциональные компоненты, которые поддерживают БД в среде хранения.

Уровень 3 - концептуальный: обеспечивает единый взгляд на БД. Этот уровень содержит внешний

интерфейс (связь с пользователем) и внутренний интерфейс (связь между уровнями).

структура:

• централизованные;

• иерархические;

• децентрализованные;

характер протекания производственного процесса:

• непрерывные;

• дискретные;

• дискретно-непрерывные;

показатель условной информационной мощности:

наименьшие (количество параметров 10-40);

• малые (количество параметров 41-160);

• средние (количество параметров 161-650);

· повышенные (количество параметров 651-2500);

· высокие (количество параметров 2501 и выше);

уровень функциональной надёжности:

· минимальные (не требуются специальные меры для реализации надёжности);

• Средние (надёжность регламентируется, но отказы системы не приводят к остановкам объекта);

• высокие (надёжность жёстко регламентируется);

топология:

• сосредоточенные;

• распределённые.

2 Структура интегрированной системы автоматизированного управления.

Структура ИСАУ определяется по функциональным подразделениям, которые объединяются по признаку выполнения определенных функций или операций.

Функциональная структура АСУ – структура, элементами которой подсистема, функции АСУ или их части, а связи между элементами – потоки информации, циркулирующей между ними в процессе функционирования АСУ.

Структура комплекса технических средств АСУ – структура, элементами которой являются устройства комплекса тех. средств АСУ, а связи между элементами отображают информационный обмен.

Выделяют обеспечивающие подсистемы:

• Мат. и программное обеспечение – совокупность мат. методов, моделей и алгоритмов обработки информации, используемых при создании и функционировании АСУ;

• информационное обеспечение – совокупность реализуемых решений по объемам, размещению и формам организации информации, циркулирующей в АСУ при ее функционировании;

• организационное обеспечение – совокупность документов, регламентирующих деятельность персонала АСУ при ее функционировании;

• лингвистическое обеспечение – совокупность языковых средств для формализации естественного языка, построения и сочетания информационных единиц при общении персонала ИАСУ;

• правовое обеспечение – совокупность правовых норм, регламентирующих правоотношение при функционировании АСУ и юр. статус результатов ее функционирования.

Состав функциональной подсистемы ИСАУ:

• инженерная подготовка производства;

• оперативное управление основным производством;

• технико-экономическое планирование;

• управление финансами;

• технологическая подготовка производства;

• управление инструментальным обеспечением;

• управление сбытом;

• бух. учет;

• управление транспортным обслуживанием;

• управление ремонтным обслуживанием;

• управление материально-техническим снабжением;

• управление кадрами;

• управление делопроизводством;

• управление технологическим процессом;

• управление качеством продукции; межфункциональная координация;

• управление кап. строительством;

• контроль исполнительской дисциплины.

3 Дерево целей создания ПО СУ ТП.

1. Обеспечение организационной интеграции:

• выбрать орг. структуры, определить права и обязанности персонала всех звеньев ИСАУ;

• провести регламентацию порядка обмена информацией;

•определить ответственности за своевременность и недостоверность предъявления информации;

• разработать методическое обеспечение ИСАУ;

• обеспечить координацию и синхронизацию действий всех служб и исполнителей;

• создать сеть АРМ.

2. Обеспечение функциональной интеграции:

• определить набор технико-экономических показателей и технологических параметров для решения всей совокупности задач ИСАУ;

• декомпозировать технико-экономические показатели и технологические параметры по уровням управления с целью минимизации объема хранящихся данных и потоков информации;

• разработать задачи организации внутриуровневого и межуровневого обмена информацией, обеспечивающих автоматизацию процедуры принятия решений;

• разработать сквозные по уровням комплексы задач по всем основным функциям управления;

• выбрать критерии совместного функционирования локальных автоматизированных систем;

• разработать комплексы задач на основе критериев совместного функционирования локальных автоматизированных систем;

• разработать интерфейсы с эксплуатируемыми комплексами задач локальных АСУ;

• разработать мат. методы решения задач большой размерности, методы горизонтальной и вертикальной декомпозиции общей модели управления.

3. Обеспечение технической интеграции:

• обеспечит техническую кодовую и программную совместимость комплекса тех. средств локальной АС;

•обеспечит высокую достоверность решения задач;

•обеспечить максимальную мобильность конфигурации комплекса тех. средств;

•обеспечить дистанционный обмен данных между комплексами ЭВМ различного назначения источниками и потребителями информации по каналам связи;

• обеспечить высокие эксплуатационные характеристики комплекса тех. средств;

• обеспечить распределенную обработку данных;

• обеспечить высокую надежность комплекса тех. средств.

4. Обеспечение информационной интеграции:

• унифицировать формы документов, методики их заполнения и использования;

• унифицировать методики реализации плановых и др. расчетов;

• создать распределенную иерархическую систему взаимосвязанных баз данных и средств ведения;

•унифицировать требования к обмену информации;

•унифицировать требования к структуре, организации и форматам представления данных;

•использовать единую систему классификации и кодирования и средства ее ведения;

•обеспечить высокую достоверность хранения данных.

5. Обеспечения программной интеграции.

•обеспечить функционирование ИСАУ в условиях наличия различных операционных систем;

•обеспечить обмен информацией между различными типами ЭВМ и организацию распределенной обработки данных;

•обеспечить разнообразные режимы функционирования системы и ее компонентов;

•обеспечить интерфейсы между различными базами данных и системаим управления ими, интерфейсы с существующими программными средствами разных уровней;

•обеспечить оперативный доступ к базам данных на различных уровнях;

•обеспечить организацию вычислительного процесса многомашинного многофункционального комплекса технических средств;

•обеспечить мультипрограммный режим работы операционной системы;

•обеспечить восстановление после сбоя состояния данных и вычислительного процесса на определенный момент времени;

•обеспечить надежность функционирования системы.

4 Основные принципы тестирования и верификации программ

Особенностями тестирования ПИ являются:

» отсутствие эталона (программы), которому должна соответствовать тестируемая программа;

» высокая сложность программ и принципиальная невозможность исчерпывающего тестирования;

» практическая невозможность создания единой методики тестирования (формализации процесса тестирования) в силу большого разнообразия ПИ по их сложности, функциональному назначению, области использования и т.д.

Применительно к ПИ тестирование - это процесс многократного выполнения программы с целью обнаружения ошибок.

Программа тестируется для того, чтобы повысить уровень ее надежности, т.е. выявить максимальное число ошибок.

Цель тестирования - выявление как можно большего числа ошибок.

Из правильного определения тестирования вытекает ряд принципов, которые интуитивно ясны, но именно поэтому на них не обращают внимания.

Принцип 1. Процесс тестирования более эффективен, если проводится не автором программы.

Принцип 2. Описание предполагаемых значений результатов тестовых прогонов должно быть необходимой частью тестового набора данных.

Сложность его заключается в том, что при тестировании программы (модуля) необходимо для каждого входного набора данных рассчитать вручную ожидаемый результат или найти допустимый интервал изменения выходных данных. Процесс этот очень трудоемкий даже для небольших программ, так как он требует ручных расчетов, следуя логике алгоритма программы.

Принцип 3. Необходимо досконально изучать результаты каждого теста.

Из практики видно, что значительная часть всех обнаруженных в конечном итоге ошибок могла быть выявлена в результате самых первых тестовых прогонов, но они были пропущены вследствие недостаточно тщательного анализа первых тестовых прогонов.

Принцип 4. Тесты для неправильных и непредусмотренных входных данных должны разрабатываться также тщательно, как для правильных, предусмотренных.

При обработке данных, выходящих за область допустимых значений, в тестируемой программе должна 5ыть предусмотрена диагностика в виде сообщений. Если же сообщение о причине невозможности обработки по предложенному алгоритму отсутствует, и программа завершается аварийно или ведет себя непредсказуемо, то такая программа не может считаться работоспособной и требует существенной обработки.

Принцип 5. Необходимо проверять не только, делает ли программа то, для чего она предназначена, но и не делает ли она то, что не должна делать.

Принцип 6. Вероятность наличия необнаруженных ошибок в части программы пропорциональна числу ошибок, уже обнаруженных в этой части.

Метод верификации

Один пользователь заполняет БД с документов, второй сравнивает на соответствие Таким образом выявляются ошибки, (массивный подход)

Один заполняет, второй заполняет посимвольно. При этом ошибки блокируются в дальнейшем заполнении БД. (символьный подход)

Верность данного метода составляет 95-98%. Остальные 2-5% достоверности информации обнаруживаются после использования БД.

На практике функции контроля и преобразования могут выполнять несколько программ, каждая из которых ориентирована на определенный формат входного бланка.

Выявленные ошибочные данные подлежат исправлению, повторному вводу.

5 Физическая и логическая структуры данных

Физический формат диска

Информация размещается в секторах фиксированной длины, расположенных на концентрических дорожках поверхности диска. Число секторов на дорожке конкретного носителя также постоянно.

Число секторов на дорожке задается программно (драйвером устройства). Стандартными для различных НГМД являются величины 8, 9, 15 и 18. Жесткие диски имеют обычно 17, 32 или более секторов да дорожку. Также как и число цилиндров программист может изменить приведенные значения.

Каждый сектор состоит из поля данных и поля служебной информации, ограничивающей и идентифицирующего его. Размер сектора также устанавливается драйвером. Пользовательский интерфейс DOS поддерживает единственный размер сектора - 512 байт. BIOS же непосредственно предоставляет возможности работы с секторами 128, 256, 512 или 1024 байт. Можно также в ручную обрабатывать секторы с другими размерами.

Заметим, что изощренным программированием контроллера дисковода можно добиться форматирования диска с различными числом секторов на дорожках и размерами секторов. Такая техника часто используется разработчиками ПО с целью защиты программных продуктов от несанкционированного копирования. Например, на одной из дорожек можно создать дополнительный сектор, содержащий ключ (пароль). Программный продукт при запуске проверяет его наличие и реагирует за его отсутствие прекращением работы. Системные средства копирования дисков и файлов оставят этот сектор незамеченным, вследствие чего несанкционированная копия программного изделия функционировать не будет. Описанная техника широко применялась для 8-секторных дискет, где остается место для девятого сектора. Имеются и такие системы защиты, которые записывают ключи в межсекторные промежутки.

Напомним, что обмен информацией между ОЗУ и дисками физически осуществляется только секторами.

Логический формат диска

Каждая дискета обычно рассматривается DOS как единственный логический диск.

Жесткий диск организуется иначе. Он может быть подразделен на несколько разделов, используемых различными ОС. Максимальное число разделов равно четырем. Собственно DOS может использовать один или два раздела. Первый из них должен быть первичным разделом DOS, второй - может быть только расширенным разделом DOS. В первичном разделе DOS может быть сформирован только один логический диск, а в расширенном - любое их количество. Каждый логический диск "управляется" своим логическим приводом.

На логическом уровне считается, что секторы логического диска имеют непрерывную нумерацию от) до N-1, где N=T*H*S - количество секторов на диске. Соответствие между физическим адресом сектора и его логическим номером п (для дискет) определяется следующей формулой:

n=(t*H*S)+(h*S)+s-l (2.1)

Таким образом, сначала нумеруются секторы на нулевой дорожке нулевой поверхности, затем - на нулевой дорожке первой поверхности и т.д. После пере нумерации секторов на нулевых дорожках всех поверхностей описанный процесс повторяется для первой и всех последующих дорожек.

Каждому логическому диску на винчестере соответствует своя (относительная) логическая нумерация. Физическая же адресация жесткого диска сквозная. В формуле (2.1) это нужно учитывать, вычитая из вычисленного я абсолютный логический номер первого сектора данного логического диска, чтобы получить смещение в секторах относительно его начала (т.е. относительный логический номер).

Логическое дисковое пространство любого логического диска делится на две области: системную область и область данных.

Системная область логического диска создается и инициализируется при форматировании, а в доследующем обновляется при манипулировании файловой структурой. Область данных логического диска содержит файлы и каталоги, подчиненные корневому. Она в отличие от системной области доступна через пользовательский интерфейс DOS.

Системная область состоит из следующих, расположенных в логическом адресном пространстве подряд, компонентов:

1) загрузочной записи (BR - Boot Record);

2) зарезервированных секторов (RSec - Reserved Sector);

3) таблицы размещения файлов (FAT - File Allocation Table);

4) корневого каталога (RDir - Root Directory).

BR находится в секторе с физическим адресом [0-0-1] (для дискеты) и содержит блок параметров диска (DPB - Disk Parameter Block), а также блок начальной загрузки (БНЗ). Сектор, содержащий BR, зазывается стартовым.

За BR могут располагаться несколько RSec, используемых DOS. Стартовый сектор логического диска с BR относится к числу RSec. Обычно это единственный RSec на логическом диске. FAT является очень важной информационной структурой. Она представляет собой карту (образ) области данных, в шторой описывается состояние каждого кластера и связываются в цепочку принадлежащие одному файлу некорневому каталогу) кластеры. Кластер - это минимальная единица дисковой памяти, выделяемая файлу 'или некорневому каталогу). Каждый из них занимает целое число кластеров. Последний кластер при этом может быть задействован не полностью. Кластер представляет собой один или несколько смежных секторов в логическом дисковом адресном пространстве (точнее - только в области данных). На дискетах кластер занимает один или два сектора, а на жестких дисках - обычно четыре или восемь секторов.

6 Общая концепция и типы структур распределенных баз данных

Распределенная база - это база, распределенная на нескольких установках, но обеспечивается доступ < единственному информационному пространству. Для таких баз характерно наличие информационно -вычислительной сети. Архитектура распределенной базы должна соответствовать архитектуре сети (т.к. нет протоколов сети).

Структура распределенной базы бывает двух видов: однородная неоднородная.

Однородная база данных распределена на сегменты по функциональному признаку. Доступ осуществляется через единую сущность если таблицы не пересекаются. Обработка клиент - сервер затруднительна(т.к. на некоторых машинах нагрузка растет не пропорционально). Однородные базы применяются в основном для кольцевых сетей.

Неоднородные базы в свою очередь делятся на централизованные и децентрализованные.

В децентрализованных базах каждый пользователь может иметь свой сегмент который должен быть скопирован на центральный сервер. Вся обработка идет на машине пользователя. Процедура транзакции должна заканчиваться стиранием рабочей копии.

В централизованных базах работу конечного пользователя можно организовать на упрощенных терминалах. Вся обработка информации производится на центральном сервере клиенту выдается готовый ответ. Центральный сервер должен быть дубль машиной (работают одновременно две машины одна ведущая другая ведомая в случае разногласий должен вмешаться администратор).

7 Проектирование ПО.

Проектирование физической реализации БД производится по всем схемам и подсхемам разрабатываемой программы на СУБД или любом другом языке, который может быть включаться в программу СУБД. Различают следующие методы доступа к БД:

* блочный

* индексно-последовательный

* прямой (с относительной или абсолютной адресацией)

* к инвертированным файлам

* виртуальный метод

Запросы к БД могут быть следующие:

* «Получить всё» (90-100 % информации из БД)

* «Получить одну» (GET UNIKUM)

* «Получить некоторые» (0 - 10 % информации из БД)

Выгрузка и загрузка БД осуществляется последовательным методом («получить всё») При этом применяются следующие методы и функции:

• Функция хеширования (рандомизации)

• Мультисписковый файл - дополнительный служебный файл, в котором указаны отдельные данные, хранящиеся в БД.

• Доступ к инвертированным файлам

При физической реализации БД следуют двум критериям:

1. Объём внешней памяти

2. Время реакции на запрос

Характеристики методов доступа к БД с учётом указанных выше критериев: ' знак «+» означает возрастание критерия, «-» - убывание)

• Последовательный метод: 1 - «-», 2 - «+»

• К инвертированному файлу: 1 - «+», 2 - «-»

• Хеширования: 1 - «+», 2 - «-»

• Время реакции на запрос.

2015-06-26

2015-06-26 482

482