Подлежащих подготовке

В соответствии с Примерной инструкцией о порядке

Работы государственных архивов

При чрезвычайных ситуациях

1. Проекты приказов директора архива:

— о переходе на работу в режиме чрезвычайной ситуации;

— о прекращении работы в режиме чрезвычайной ситуации.

2. Планы мероприятий, положения, инструкции на случай чрезвычайных ситуаций различного характера в соответствии с п. 6, 7, 8, 9, 10 Примерной инструкции, в том числе:

2.1. Инструкция по противопожарной безопасности.

2.2. Инструкция по организации охраны архива в случае снятия вневедомственной охраны, включающая схемы размещения постов охраны силами работников архива.

2.3. Положение о добровольной пожарной дружине (пожарно-технической комиссии, посте пожарной охраны).

2.4. Расчеты материальных и людских ресурсов, необходимых для выполнения мероприятий по защите персонала и документов.

2.5. Схемы эвакуации персонала и документов.

ПРИЛОЖЕНИЕ 2

ПЕРЕЧЕНЬ

Практических действий работников при чрезвычайных ситуациях

| № п/п | Наименование мероприятий | Ответственный за проведение | Необходимое количество человек | Примечание |

| Вызвать соответствующие службы (пожарную охрану, милицию, аварийные службы и т.д.) | Работник, первым обнаруживший ЧС | |||

| Сообщить руководству архива | Работник, первым обнаруживший ЧС | |||

| Принять решение о наступлении чрезвычайной ситуации | Директор | |||

| Доложить вышестоящему руководству | Директор | |||

| Издать приказ о переходе на работу в режиме чрезвычайной ситуаций | Директор | |||

| Усилить охрану объекта | Директор | Определить | ||

| Ввести в действие формирования, силы и средства по ликвидации ЧС | Директор, КЧС, руководители формирований | Определить | ||

| При ЧС, угрожающих жизни и здоровью людей, принимаются меры по их защите (направление в укрытия, убежища или другие места, выдача средств индивидуальной защиты и т. п.) | Директор, КЧС, эвакокомиссия и другие формирования | Определить | ||

| Перераспределить обязанности сотрудников в целях обеспечения деятельности жизнеобеспечивающих систем и сохранности документов | Директор, руководители структурных подразделений | Определить | ||

| Издать приказ о прекращении работы в режиме чрезвычайных ситуаций | Директор |

ПРИЛОЖЕНИЕ 3

СПИСОК ТЕЛЕФОНОВ ЭКСТРЕННОЙ ПОМОЩИ

| Наименование службы | Номер телефона |

| Пожарная служба Милиция Скорая помощь Служба спасения Аварийная служба Коммунальная служба Телефонная служба Санэпиднадзор Ответственный дежурный по Росархиву |

СПИСОК ТЕЛЕФОНОВ ДЕЖУРНЫХ СПЕЦИАЛИСТОВ

| Наименование службы | Номер телефона |

| Электрик | |

| Водопроводчик | |

| Слесарь | |

| Плотник | |

| Лифтер | |

| Уборщица |

Тема 19.

Общая характеристика подходов к оценке эффективности КСЗИ

План

19.1 Вероятностный подход

19.2 Оценочный подход

19.3 Требования РД СВТ и РД АС

19.4 Задание требований безопасности информации и оценка соответствия им согласно ГОСТ 15408-2002

19.5 Экспериментальный подход

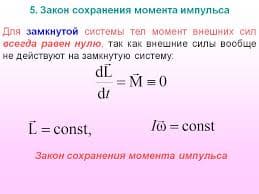

Вероятностный подход

Под эффективностью системы понимают степень достижения цели этой системой. Целями создания КСЗИ являются предотвращение и/или минимизация воздействия угроз информационной безопасности, обеспечение непрерывности ведения бизнеса. Эффективность КСЗИ оценивается как на этапе разработки, так и в процессе эксплуатации. В оценке эффективности КСЗИ в зависимости от используемых показателей и способов их получения можно выделить три подхода: вероятностный, оценочный, экспертный.

Под вероятностным подходом к оценке эффективности понимается использование критериев эффективности, полученных с помощью показателей эффективности. Значения показателей эффективности получаются путем моделирования или вычисляются по характеристикам реальной системы. Такой подход используется при разработке и модернизации КСЗИ. Однако возможности вероятностных методов комплексного оценивания эффективности применительно к КСЗИ ограничены в силу ряда причин. Высокая степень неопределенности исходных данных, сложность формализации процессов функционирования, отсутствие общепризнанных методик расчета показателей эффективности и выбора критериев оптимальности создают значительные трудности для применения вероятностных методов оценки эффективности.

КСЗИ относится к классу целенаправленных сложных систем, в которых в качестве взаимосвязанных элементов выступают материальные объекты (технические средства связи, СВТ, АС и обслуживающий их персонал).

Как и все сложные системы, КСЗИ обладают определенной совокупностью свойств. Каждое свойство может быть описано количественно с помощью некоторой переменной, значение которой характеризует меру его качества относительно этого свойства. Переменную, представляющую собой числовую характеристику или функцию, принято называть показателем качества (свойства) (ПК) или частным показателем качества (ЧПК) КСЗИ. Состояние КСЗИ в любой момент времени можно описать с помощью вектора показателей качества:

,

,

Где  — компоненты векторного показателя качества, характеризующие наиболее существенные свойства элементов КСЗИ и процесса их функционирования.

— компоненты векторного показателя качества, характеризующие наиболее существенные свойства элементов КСЗИ и процесса их функционирования.

Изменение состояния сложной информационной системы (в нашем случае КСЗИ) под воздействием окружающей среды характеризует поведение этой системы и описывается целенаправленными процессами функционирования элементов системы и всей системы в целом.

Проблемам оценки эффективности сложных целенаправленных систем посвящено большое количество работ, анализ которых позволяет выделить несколько этапов в развитии теории эффективности. К начальному этапу можно отнести период до середины 1970-х гг., когда анализ эффективности функционирования сложных систем шел по пути оценки отдельных их свойств, а результатом оценки эффективности выступали оценки отдельных ПК системы.

К началу 1980-х гг. анализ эффективности функционирования начал проводиться как комплексная оценка совокупности свойств системы. В эти годы оформилось новое направление в науке — теория эффективности. Согласно методологии вероятностного анализа эффективности, под эффективностью процесса функционирования системы понимается комплексное операционное свойство этого процесса, характеризующееся оценочным суждением относительно пригодности или приспособленности КСЗИ для решения поставленных задач на основе определения ПК КСЗИ или показателей эффективности (ПЭФ) процесса функционирования КСЗИ.

Под ПЭФ процесса функционирования любой сложной системы понимается мера соответствия реального результата процесса функционирования системы требуемому. Исходя из требований, предъявляемых к ПЭФ, учитывая специфику процесса функционирования КСЗИ, в качестве ПЭФ используют вероятность соответствия КСЗИ своему функциональному предназначению РвьпФ (вероятность достижения цели РДЦ) как наиболее информационный и комплексный показатель: РвьпФ = Р[yi] є (yiдоп)).

Многокритериальный характер требований к безопасности, учет протекающих в КСЗИ процессов приводят к постановке векторной задачи анализа эффективности функционирования КСЗИ.

Методы оценки эффективности функционирования сложных информационных систем (СИС) можно классифицировать так, как показано на рис. 19.1.

Рис. 19.1. Методы оценки эффективности сложных

информационных систем

Наиболее широкое применение получила группа формальных методов.

Аналитические методы основаны на непосредственном интегрировании по формуле

(*)

(*)

где  ;

;

- ПК результатов функционирования КСЗИ;

- ПК результатов функционирования КСЗИ;

— область допустимых значений

— область допустимых значений  ;

;

— требуемое значение вектора ПК результатов функционирования КСЗИ;

— требуемое значение вектора ПК результатов функционирования КСЗИ;

Ф ( ) — совместная ПРВ значений

) — совместная ПРВ значений  .

.

Следует отметить, что качество процесса функционирования КСЗИ (или его эффективность) может быть охарактеризовано тремя группами компонент:

— вектор результатов (эффекта) процесса функционирования;

— вектор результатов (эффекта) процесса функционирования;

— вектор затрат ресурсов на процесс функционирования КСЗИ;

— вектор затрат ресурсов на процесс функционирования КСЗИ;

— вектор временных затрат на получение результатов процесса функционирования КСЗИ. При комплексном многокритериальном анализе эффективности функционирования свертка разнородных показателей в ЧПЭФ и ОПЭФ возможна лишь внутри указанных групп, но не между ними, так как ОПЭФ теряет свой физический смысл. К недостаткам данного метода можно отнести необходимость априорного знания явных выражений для интегрируемой Ф(

— вектор временных затрат на получение результатов процесса функционирования КСЗИ. При комплексном многокритериальном анализе эффективности функционирования свертка разнородных показателей в ЧПЭФ и ОПЭФ возможна лишь внутри указанных групп, но не между ними, так как ОПЭФ теряет свой физический смысл. К недостаткам данного метода можно отнести необходимость априорного знания явных выражений для интегрируемой Ф( ) и интегрирующей

) и интегрирующей  функций, трудности выражения интеграла (*) через элементарные функции, а также высокую вычислительную сложность.

функций, трудности выражения интеграла (*) через элементарные функции, а также высокую вычислительную сложность.

Численные методы основаны на численном интегрировании выражения (*). Основной недостаток — значительные затраты вычислительных ресурсов ЭВМ при большой размерности п вектора  , связанные с тем, что точность и время решения задачи зависят от шага разбиения области интегрирования.

, связанные с тем, что точность и время решения задачи зависят от шага разбиения области интегрирования.

Методы статистических испытаний основаны на геометрическом способе определения вероятности случайного события. С этой целью выражение (*) преобразуется к виду

где  — функция распределения вероятностей значений

— функция распределения вероятностей значений  , которая равна:

, которая равна:

, где значком & обозначена случайная величина. Точность вычисления интеграла этим способом зависит от числа п статистических испытаний, так как данный метод основан на статистическом оценивании вероятности случайного события по частоте.

, где значком & обозначена случайная величина. Точность вычисления интеграла этим способом зависит от числа п статистических испытаний, так как данный метод основан на статистическом оценивании вероятности случайного события по частоте.

Методы статистического имитационного моделирования основаны на построении имитационной модели процесса функционирования КСЗИ, отражающей этот процесс в формализованной форме (в виде алгоритма). Процессы функционирования КСЗИ и ее элементов имитируются с сохранением их логических связей и последовательности протекания во времени. Достоинства метода: гибкость и динамичность при внесении изменений в исходную модель, получение результата с заранее заданной степенью приближения к моделируемой системе. К недостаткам можно отнести нерациональное использование вычислительных ресурсов при расчете каждой отлаженной модели, большое время доработки моделирующего алгоритма и программы при изменениях исходной модели.

Одна из современных систем, реализующих этот метод, — система автоматизированного имитационного моделирования (САИМ), основу которой составляет некоторая стандартная схема-модуль (обычно динамическая система общего вида). Однако трудности выбора модуля с общим для всех уровней моделирования математическим аппаратом затрудняют получение исчерпывающих характеристик моделируемой системы.

Получившие наиболее широкое распространение аналитические методы формирования и оценивания показателя эффективности функционирования КСЗИ (ОПЭФ) в рамках вероятностного подхода можно свести к методу Г. Б.Петухова. Метод основан на непосредственном интегрировании совместной плотности распределения вероятности выполнения системой связи задач по функциональному предназначению:

, где

, где  — ПК результатов функционирования КСЗИ,

— ПК результатов функционирования КСЗИ,  — требуемое значение вектора ПК результатов функционирования КСЗИ;

— требуемое значение вектора ПК результатов функционирования КСЗИ;  — совместная ПРВ значений

— совместная ПРВ значений  . Реализация метода Петухова требует знания законов распределения вероятностей значений компонент вектора

. Реализация метода Петухова требует знания законов распределения вероятностей значений компонент вектора  , а для случайных требований — их совместного закона распределения, причем интегралы должны быть «берущимися». Отсюда главный недостаток этого метода — сложность вычисления совместной ПРВ значений ПК и совместной вероятности выполнения стоящих перед процессом функционирования задач. Большая размерность векторов

, а для случайных требований — их совместного закона распределения, причем интегралы должны быть «берущимися». Отсюда главный недостаток этого метода — сложность вычисления совместной ПРВ значений ПК и совместной вероятности выполнения стоящих перед процессом функционирования задач. Большая размерность векторов

и

и  делает проблематичным определение ПРВ и последующее ее интегрирование. Это связано со значительными затратами вычислительных ресурсов ЭВМ, таких, как время вычисления и объем памяти ЭВМ.

делает проблематичным определение ПРВ и последующее ее интегрирование. Это связано со значительными затратами вычислительных ресурсов ЭВМ, таких, как время вычисления и объем памяти ЭВМ.

Преодоление большинства из указанных недостатков возможно в рамках метода, основанного на аппроксимации известными аналитическими ПРВ реальных ПРВ значений ПК КСЗИ, обосновании пороговых значений этих ПК и вычислении совместной вероятности выполнения требований к качеству функционирования КСЗИ — ОПЭФ, сформулированного с использованием аппарата условных вероятностей.

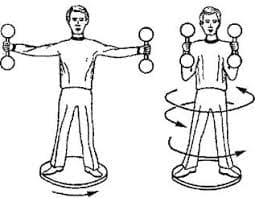

Одним из основных этапов оценивания эффективности функционирования сложной информационной системы является этап разработки иерархически связанной системы (СПК) функционирования этой системы. По целому ряду признаков, таких, как наличие большого числа взаимосвязанных элементов, возможность разбиения на подсистемы, сложность процесса функционирования, активное взаимодействие с внешней средой, наличие систем управления (СУ), КСЗИ можно отнести к сложным системам. Общепринятым подходом к разработке СПК этих систем является формулировка множества локальных СПК, которое соответствует совокупности свойств КСЗИ, влияющих на выполнение поставленных перед ней задач. Глобальная СПК, характеризующая общую, единую задачу, стоящую перед КСЗИ, получается путем соединения исходных СПК.

Известен метод формирования СПК, отличный от традиционного, т.е. предлагается, основываясь на математических методах теории декомпозиции (факторизации, функциональной и параметрической декомпозиции), вместо определения локальных СПК (ЛСПК) низкого уровня иерархии и последующего их объединения в глобальную СПК (ГСПК) рассматривать задачу функционирования КСЗИ в целом. При таком подходе к оценке эффективности КСЗИ возрастает размерность решаемой задачи, поскольку формулируется не одна ГСПК, а совокупность иерархически связанных ЛСПК, но зато обеспечивается конструктивность решения задачи и учитываются реальные текущие вероятностные характеристики ЧПЭФ. Полнота и единственность такой СПК основывается на том, что исходными данными для ее формулировки являются требования, предъявляемые пользователем к КСЗИ, математически корректно декомпозированные в интересах их дальнейшего использования.

Здесь ЛСПК более низкого уровня иерархии детализируют внутренние свойства системы, а ГСПК описывает внешние (пользовательские) свойства КСЗИ. Это обусловлено реально существующим доминирующим значением одного процесса, протекающего в КСЗИ — процесса защиты информации, над другим процессом — управлением безопасностью. Размерность ЛСПК значительно снижается с помощью метода редукции, основанного на оценке степени линейной независимости ПК и их чувствительности к переменам состояния КСЗИ.

Основными внешними (пользовательскими) свойствами КСЗИ являются виды и уровень информационных услуг, оказываемых потребителям. Наряду с процессом обеспечения безопасности информации в КСЗИ существует процесс управления средствами защиты, структурой, алгоритмами работы и параметрами КСЗИ, который, как и процесс обеспечения безопасности, характеризуется набором свойств (качеств). Элементы КСЗИ — совокупность средств защиты и система управления этими средствами — обладают характерным для них набором основных внутренних свойств (качеств).

Общий алгоритм оценивания эффективности предполагает, что для реализации аналитического метода оценивания эффективности функционирования КСЗИ необходимым этапом является аппроксимация известными аналитическими плотностями распределения вероятностей (ПРВ) реальных ПРВ значений ПК КСЗИ.

Высокий уровень априорной неопределенности относительно статистических характеристик действующих в КСЗИ процессов и воздействий на нее со стороны противоборствующей системы подчеркивает целесообразность использования для решения поставленной задачи метода выбора и обоснования приближенных моделей распределения. Это обусловлено тем, что получение точных аналитических соотношений на основе строгого рассмотрения точной аналитической модели наталкивается на ряд принципиальных трудностей, связанных с необходимостью максимально полного воспроизведения всей специфики стохастических процессов в КСЗИ и отражающих объективную сложность КСЗИ как системы.

Сравнительная оценка эффективности функционирования КСЗИ непосредственно по частным показателям эффективности функционирования (ЧПЭФ) противоречива, поскольку по одним показателям более эффективной может оказаться одна КСЗИ, а по другим — другая. Необходимо также учитывать субъективизм формулировки ЧПЭФ, вносящий неоднозначность в решение задач вероятностно-временного оценивания эффективности КСЗИ.

Выходом из этой ситуации является формирование и последующая вероятностно-временная оценка обобщенного ПЭФ, который бы функционально связывал все многообразие ЧПЭФ и требований к ним.

Анализ различных методов формирования обобщенного показателя эффективности информационных систем показал, что наиболее полный учет особенностей решения задачи оценки эффективности функционирования КСЗИ, а также естественное решение проблем нормализации и свертки систем ПК достигается с помощью метода вероятностной скаляризации. Суть метода заключается в использовании в качестве ОПЭФ совместной вероятности выполнения требований, предъявляемых пользователем к КСЗИ по обеспечению конфиденциальности, достоверности и целостности информации:

где  ,

,  — векторы ПК функционирования КСЗИ и требований к ним.

— векторы ПК функционирования КСЗИ и требований к ним.

Выбор этого метода обусловлен учетом в нем случайного характера изменения большинства ПК КСЗИ, а также реальной возможностью автоматического решения основных проблем многокритериальной оценки качества и эффективности КСЗИ (т.е. нормализации компонент векторных ПК и их свертки) в рамках выбранного вероятностного подхода.

Основными исходными данными, необходимыми для проведения оценки эффективности, являются:

• требования, предъявляемые к ОПЭФ и отдельным системам показателей качества;

• принятая структура КСЗИ (состав средств защиты, их распределение по подразделениям и т.п.);

• возможные варианты воздействий на КСЗИ;

• принятая структура СУИБ КСЗИ (состав задач и органов управления, ресурсы, планы распределения задач и ресурсов по структуре СУИБ);

• допустимый диапазон изменения управляемых параметров;

• алгоритмы управления и их характеристики.

Оценочный подход

На практике часто применяется подход к оценке эффективности КСЗИ, связанный с проверкой соответствия системы защиты тем или иным требованиям. Такой подход можно условно назвать оценочным. Требования могут быть установлены государством или иным собственником информационных ресурсов.

К сожалению, в настоящее время в РФ не существует единых требований по защите конфиденциальной информации. Требования, изложенные в разных нормативных правовых актах, относятся лишь к какой-то части этой информации и зачастую противоречат друг другу. Можно выделить две группы требований по характеру их детализации: общие и специальные. К общим отнесем требования, изложенные в Федеральных законах «О персональных данных», «О коммерческой тайне», «О банках и банковской деятельности» и др. К специальным отнесем требования по криптографической защите информации; технической защите информации от утечки по каналам ПЭМИН; технической защите речевой информации; защите информации от НСД в АС.

Рассмотрим вначале общие требования, предъявляемые к отдельным видам конфиденциальной информации.

Согласно ФЗ «О персональных данных» [47] операторами и третьими лицами, получающими доступ к персональным данным, должна обеспечиваться конфиденциальность таких данных, за исключением случаев обезличивания персональных данных и общедоступных персональных данных.

Оператор при обработке персональных данных обязан принимать необходимые организационные и технические меры, в том числе использовать шифровальные (криптографические) средства, для защиты персональных данных от неправомерного или случайного доступа к ним, уничтожения, изменения, блокирования, копирования, распространения персональных данных, а также от иных неправомерных действий.

Правительство Российской Федерации устанавливает требования к обеспечению безопасности персональных данных при их обработке в информационных системах персональных данных и требования к материальным носителям биометрических персональных данных и технологиям хранения таких данных вне информационных систем персональных данных.

Контроль и надзор за выполнением требований осуществляются федеральным органом исполнительной власти, уполномоченным в области обеспечения безопасности, и федеральным органом исполнительной власти, уполномоченным в области противодействия техническим разведкам и технической защиты информации, в пределах их полномочий и без права ознакомления с персональными данными, обрабатываемыми в информационных системах персональных данных.

Использование и хранение биометрических персональных данных вне информационных систем персональных данных могут осуществляться только на таких материальных носителях информации и с применением такой технологии ее хранения, которые обеспечивают защиту этих данных от неправомерного или случайного доступа к ним, уничтожения, изменения, блокирования, копирования, распространения.

Согласно ФЗ «О коммерческой тайне» [46] правообладатель имеет право установить режим коммерческой тайны, который включает:

• определение перечня информации, составляющей коммерческую тайну;

• ограничение доступа к информации, составляющей коммерческую тайну, путем установления порядка обращения с этой информацией и контроля за соблюдением такого порядка;

• учет лиц, получивших доступ к информации, составляющей коммерческую тайну, и (или) лиц, которым такая информация была предоставлена или передана;

• регулирование отношений по использованию информации, составляющей коммерческую тайну, работниками на основании трудовых договоров и контрагентами на основании гражданско-правовых договоров;

• нанесение на материальные носители (документы), содержащие информацию, составляющую коммерческую тайну, грифа «Коммерческая тайна» с указанием обладателя этой информации (для юридических лиц — полное наименование и место нахождения, для индивидуальных предпринимателей — фамилия, имя, отчество гражданина, являющегося индивидуальным предпринимателем, и место жительства). Согласно ФЗ «О банках и банковской деятельности» за разглашение банковской тайны Банк России (организация, осуществляющая функции по обязательному страхованию вкладов), кредитные, аудиторские и иные организации, уполномоченный орган, осуществляющий меры по противодействию легализации (отмыванию) доходов, полученных преступным путем, а также их должностные лица и работники несут ответственность, включая возмещение нанесенного ущерба, в порядке, установленном федеральным законом.

Организация, осуществляющая функции по обязательному страхованию вкладов, не вправе раскрывать третьим лицам информацию, полученную в соответствии с федеральным законом о страховании вкладов физических лиц в банках Российской Федерации.

Специальные требования по криптографической защите информации устанавливаются уполномоченным органом. В соответствии с Указом Президента РФ «Вопросы Федеральной службы безопасности Российской Федерации», таким органом в настоящее время является ФСБ РФ. Основополагающим документом, в котором изложены требования по криптографической защите информации, является «Положение о разработке, производстве, реализации и эксплуатации шифровальных (криптографических) средств защиты информации (ПКЗ-2005)».

Требования по технической защите информации от утечки по каналам ПЭМИН и технической защите речевой информации задаются в СТР-К и закрытых документах.

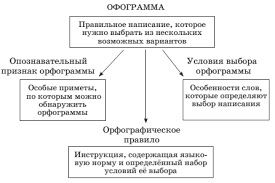

Требования по защите информации от НСД в АС могут задаваться перечнем механизмов защиты информации, которые необходимо иметь в АС, чтобы она соответствовала определенному классу защиты. Используя такие документы, можно оценить эффективность КСЗИ. В этом случае критерием эффективности КСЗИ является полнота выполнения всех требований.

Несомненным достоинством таких классификаторов (стандартов) является простота использования. Основным недостатком официального подхода к определению эффективности систем защиты является то, что эффективность конкретного механизма защиты не определяется, а констатируется лишь факт его наличия или отсутствия. Этот недостаток в какой-то мере компенсируется заданием в некоторых документах достаточно подробных требований к указанным механизмам защиты.

В Российской Федерации в настоящее время имеются две независимые системы задания требований и оценки соответствия информационных технологий требованиям безопасности информации. Наиболее распространена оценка соответствия АС требованиям Руководящего документа РД АС, СВТ — требованиям РД СВТ, межсетевых экранов — требованиям РД МСЭ, которые можно скачать с сайта ФСТЭК России www.fstec.ru. Кроме того, в рамках этого подхода для некоторых классов программного обеспечения устанавливается необходимость соответствия уровням контроля, задаваемым в РД НДВ, который также можно скачать с указанного сайта. Так как мы предполагаем, что при создании КСЗИ используются готовые программные средства, требования данного документа в книге не рассматриваются.

Вторая система задания требований безопасности информации и оценки соответствия им основана на ГОСТ 15408 — 2002 и документах ФСТЭК, выпущенных в его развитие. Как правило, все эти документы «новой» нормативной базы являются аутентичными переводами зарубежных документов, отчасти уже устаревших.

2018-01-21

2018-01-21 846

846