Российский стандарт на шифрование информации ГОСТ 28147-89

Полное наименование внутреннего стандарта

Внутреннего стандарта аудиторской организации

Примерная форма

Бланк или угловой штамп

Аудиторской организации

Логотип, фирменное наименование

Утверждающая надпись,

дата, подпись руководителя

Номер (индекс, код)

Разработчик:

(департамент, отдел, сотрудник)

Дата разработки

Структура документа

1. Общие положения

1.1. Цели и основания разработки стандарта.

1.2. Необходимость использования стандарта.

1.3. Сфера применения стандарта.

1.4. Взаимосвязь с другими стандартами (в том числе международными).

1.5. Преемственность с ранее действовавшими нормативными документами

и внутренними стандартами.

1.6. Срок действия.

2. Основные понятия и определения

3. Сущность внутреннего стандарта

3.1. Основные требования.

3.2. Методология решения указанной проблемы.

4. Нормативные акты, используемые при аудите

5. Приложения

5.1. Макеты рабочих документов аудитора.

5.2. Вопросы и тесты.

5.3. Аудиторские процедуры.

Подпись руководителя разработки

2. Стандарт США на шифрование информации……………………….…..

В Российской Федерации установлен государственный стандарт (ГОСТ 28147—89 [9]) на алгоритмы криптографического преобразования информации в ЭВМ, вычислительных комплексах и вычислительных сетях. Эти алгоритмы допускается использовать без ограничений для шифрования информации любого уровня секретности. Алгоритмы могут быть реализованы аппаратными и программными способами.

Стандартом определены следующие алгоритмы криптографического преобразования информации:

· простая замена;

· гаммирование;

· гаммирование с обратной связью;

· выработка имитовставки.

Общим для всех алгоритмов шифрования является использование ключа размерностью 256 бит, разделенного на восемь 32-разрядных двоичных слов, и разделение исходной шифруемой двоичной последовательности на блоки по 64 бита.

Сущность алгоритма простой замены состоит в следующем. Блок из 64-х бит исходной последовательности разбивается два двоичных слова А и В по 32 разряда. Слова А образуют младшие биты, а слово В - старшие биты блока. Эти слова подвергаются итерационной обработке с числом итераций равным i=32. Слово, находящееся на месте младших бит блока, (А на первой итерации) суммируется по mod 232 с 32-разрядным словом ключа; разбивается на части по 4 бита в каждой (4-х разрядные входные векторы); с помощью специальных узлов замены каждый вектор заменятся на другой вектор (4 бита); полученные векторы объединяются в 32-разрядное слово, которое циклически сдвигается влево на 32 разряда и суммируется по mod 2 с другим 32-Разрядным словом из 64-разрядного блока (слово В на первой итерации).

После выполнения первой итерации в блоке на месте младших бит будет расположено слово В, а слева преобразованное слово А. На следующих итерациях операции над словами повторяются.

На каждой итерации i 32-разрядное слово ключа j (всего их 8) выбирается по следующему правилу:

Блок замены состоит из 8 узлов замены, которые выбираются поочередно. Узел замены представляет собой таблицу из шестнадцати строк, в каждой из которых находятся векторы замены (4 бита). Входной вектор определяет адрес строки в таблице, число из которой является выходным вектором замены. Информация в таблицы замены заносится заранее и изменяется редко.

Алгоритм гаммирования предусматривает сложение по mod 2 исходной последовательности бит с последовательностью бит гаммы. Гамма получается в соответствии с алгоритмом простой замены.

При выработке гаммы используются две специальные константы, заданные в ГОСТ 28147-89, а также 64-разрядная двоичная последовательность - синхропосылка. Расшифрование информации возможно только при наличии синхропосылки, которая не является секретной и может в открытом виде храниться в памяти ЭВМ или передаваться по каналам связи.

Алгоритм гаммирования с обратной связью очень схож с алгоритмом гаммирования. Они различаются лишь действиями на первом шаге итерационного процесса шифрования.

В ГОСТ 28147-89 определен алгоритм выработки имитовставки.

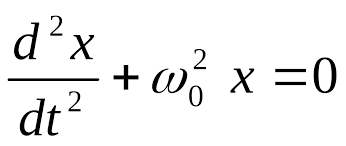

Она используется для защиты от навязывания ложной информации. Имитовставка является функцией преобразования исходной информации и секретного ключа. Она представляет собой двоичную последовательность длиной k бит. Значение параметра k выбирается с учетом вероятности навязывания ложной информации Pн, которая связана с параметром k соотношением:

Рн = 1/2k.

Алгоритм выработки имитовставки может быть представлен следующей последовательностью действий. Открытая информация разбивается на блоки Т(i) (i=1, 2,..., m), где m определяется объемом шифруемой информации. Объем каждого блока - 64 бита. Первый блок Т(1) подвергается преобразованию в соответствии с первыми 16-ю итерациями алгоритма простой замены. В качестве ключа используется ключ, по которому будет шифроваться исходная информация. Полученное 64-битовое двоичное слово суммируется по mod 2 со вторым блоком Т(2). Результат суммирования подвергается тем же итерационным преобразованиям, что и блок Т(1), а на завершающем этапе суммируется по mod 2 с третьим блоком Т(3). Эти действия повторяются для m-1 блоков исходной информации. Если последний блок Т(m) не полный, то он дополняется соответствующим числом нулей до 64 разрядов. Этот блок суммируется по mod 2 с результатом, полученным при обработке Т(m-1) блока, и подвергается преобразованию в соответствии с первыми 16-ю итерациями алгоритма простой замены. Из полученного 64-разрядного блока выделяется слово длиной k бит, которое и является имитовставкой.

Имитовставка помещается в конце зашифрованной информации. При получении (считывании) этой информации осуществляется ее расшифрование. По расшифрованной информации определяется имитовставка и сравнивается с полученной (считанной) имитовставкой. Если имитовставки не совпадают, то считается, вся расшифрованная информация является ложной.

2014-01-31

2014-01-31 816

816