АНАЛИЗ ТРЕБОВАНИЙ БЕЗОПАСНОСТИ

Теоретические сведения

Для достижения эффективной защиты информации требуется правильно спроектировать подсистему защиты и применить соответствующие методы и средства защиты. Правильность проектирования определяется выполнением всех требований к подсистеме защиты, поэтому на начальном этапе необходимо сформулировать требования безопасности к системе защиты. Затем на основе этих требований выбираются и разрабатываются решения, применяемые для защиты информации.

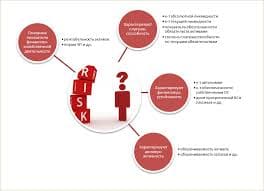

Результатом анализа требований является перечень ресурсов, угрозы и уязвимости возникающие в системе, требования к применяемым механизмам защиты, предварительная оценка риска и достигаемой защищенности.

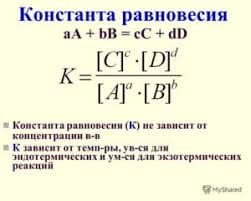

Для изучения процесса анализа используется математическая модель информационной системы. Модель информационной системы расширена моделями элементов, используемыми при построении средств защиты информации: угрозы, средства защиты и др.

Математическая модель представляет статическое состояние и описывает следующие элементы:

· информационные ресурсы;

· активные процессы, выполняющие обработку и доступ к данным;

· уязвимости, присутствующие в информационной системе;

· угрозы нарушения безопасности;

· средства и методы защиты информации.

Анализ информационной системы

Для выбора механизмов защиты информации требуется в первую очередь выделить ресурсы информационной системы, а также внешние элементы, с которыми осуществляется взаимодействие. Ресурсами могут быть средства вычислительной техники, программное обеспечение, данные в информационной системе. В качестве внешних элементов выступают внешние сервисы, сетевые ресурсы.

Доступ к ресурсам информационной системы выполняют субъекты. В качестве субъектов выступают программные процессы, пользователи системы, другие системы, которые используют внешнюю информацию.

2018-03-09

2018-03-09 263

263