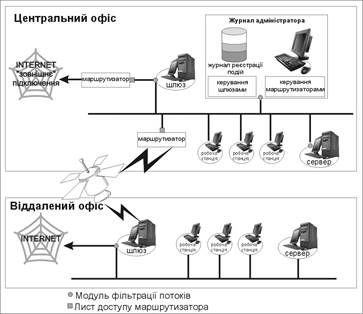

Класичним прикладом, на якому хотілося б проілюструвати усі вищевикладені принципи, є програмний комплекс Solstice FireWall-1 компанії Sun Microsystems. Даний пакет неодноразово відзначався нагородами на виставках і конкурсах. Він має багато корисних особливостей, що виділяють його серед продуктів аналогічного призначення. Розглянемо основні компоненти Solstice FireWall-1 і функції, що реалізуються (мал. 2).

Центральним для системи FireWall-1 є модуль керування всім комплексом. З цим модулем працює адміністратор безпеки мережі. Слід зазначити, що продуманість і зручність графічного інтерфейсу модуля керування відзначалася в багатьох незалежних оглядах, присвячених продуктам даного класу.

Малюнок 2

Малюнок 2.Основні компоненти Solstice FireWall-1.

Адміністратору безпеки мережі для конфігурування комплексу FireWall-1 необхідно виконати наступний ряд дій:

· Визначити об'єкти, що беруть участь у процесі обробки інформації. Тут маються на увазі користувачі і групи користувачів, комп'ютери і їхні групи, маршрутизатори і різні подсітки локальної мережі організації.

· Описати сіткові протоколи і сервіси, з якими будуть працювати додатки. Утім, звичайно достатнім виявляється набір з більш ніж 40 описів, що поставляються із системою FireWall-1.

· Далі, за допомогою введених понять описується політика розмежування доступу в наступних термінах: “Групі користувачів А дозволений доступ до ресурсу Б з допомогою сервісу чи протоколу 3, але при цьому необхідно зробити позначку в реєстраційному журналі”. Сукупність таких записів компілюється в здійсненну форму блоком керування і далі передається на виконання в модулі фільтрації.

Модулі фільтрації можуть розташовуватися на комп'ютерах - чи шлюзах виділених серверах - чи в маршрутизаторах як частина конфігураційної інформації. В даний час підтримуються наступні два типи маршрутизаторів: Cisco IOS 9.x, 10.x, а також BayNetworks (Wellfleet) OS v.8.

Модулі фільтрації переглядають усі пакети, що надходять на сіткові інтерфейси, і, у залежності від заданих правил, чи пропускають відкидають ці пакети, з відповідною записом у реєстраційному журналі. Слід зазначити, що ці модулі, працюючи безпосередньо з драйверами мережних інтерфейсів, обробляють весь потік даних, розташовуючи повною інформацією про передані пакети.

2.1.3 Керування системою Firewall-1

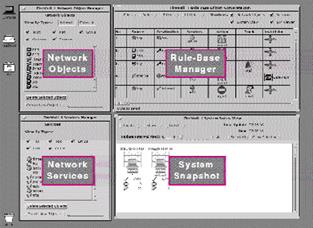

На мал. 4 показані основні елементи керування системою FireWall-1.

Малюнок 5

Малюнок 5.Основні елементи керування системою FireWall-1.

Ліворуч розташовані редактори баз даних про об'єкти, що існують у мережі і про чи протоколи сервісах, за допомогою яких відбувається обмін інформацією. Праворуч угорі показаний редактор правил доступу.

Праворуч унизу розташовується інтерфейс контролю поточного стану системи, у якому для всіх об'єктів, що заніс туди адміністратор, відображаються дані про кількість дозволених комунікацій (галочки), про кількість відкинутих зв'язків (знак “цегла”) і про кількість комунікацій з реєстрацією (іконка олівець). Цегельна стіна за символом об'єкта (комп'ютера) означає, що на ньому встановлений модуль фільтрації системи FireWall-1.

Розглянемо тепер випадок, коли первісна конфігурація мережі міняється, а разом з нею міняється і політика безпеки.

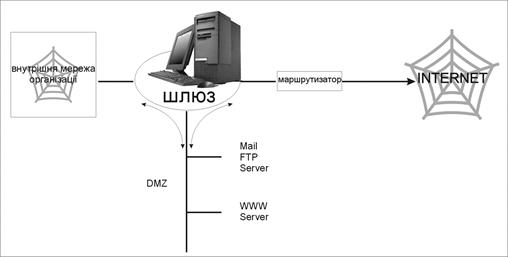

Нехай ми вирішили установити в себе в організації кілька загальнодоступних серверів для надання інформаційних послуг. Це можуть бути, наприклад, сервери World Wide Web, FTP чи інші інформаційні сервери. Оскільки такі системи відособлені від роботи всієї іншої мережі організації, для них часто виділяють свою власну підмережу, що має вихід у Internet через шлюз (мал. 6).

Малюнок 6

Малюнок 6. Схема шлюзу Internet.

Оскільки в попередньому прикладі локальна мережа була вже захищена, те усе, що нам треба зробити, це просто дозволити відповідний доступ у виділену подсеть. Це робиться за допомогою одного додаткового рядка в редакторі правил, що тут показана. Така ситуація є типової при зміні конфігурації FireWall-1. Звичайно для цього потрібно зміна однієї чи невеликого числа рядків у наборі правил доступу, що, безсумнівно, ілюструє міць засобів конфігурування і загальну продуманість архітектури FireWall-1.

2020-01-15

2020-01-15 131

131