С учётом рассмотренных выше уязвимостей и атак, все механизмы защиты можно условно поделить на следующие три большие группы:

• Превентивные. Эти механизмы предотвращают использование уязвимости.

• Детективные. Эти механизмы позволяют своевременно обнаружить атаку

• Коррективные. Позволяют за приемлемый срок восстановить систему в случае атаки

Перечисленные механизмы защиты могут применяться в конкретных технических средствах и системах защиты в различных комбинациях и вариациях. Наибольший эффект достигается при их системном использовании в комплексе с другими видами мер защиты. Далее будут рассмотрены механизмы и средства защиты сетевых технологий и протоколов.

Базовые принципы сетевого взаимодействия

Как известно, в основу сетевого взаимодействия положена многоуровневая архитектура.

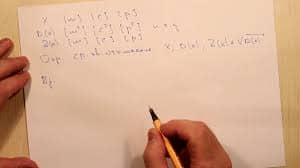

То есть передача информации осуществляется таким образом, что уровень N на принимающем компьютере получает точно такой же объект, какой был послан уровнем N передающего компьютера (рис. 1.6).

| |||

| |||

— Уровень N

СРЕДА ПЕРЕДАЧИ

Рис. 1.8 Многоуровневая архитектура - основной принцип сетевого взаимодействия

Каждый уровень присоединяет к данным, полученным с вышележащего уровня соответствующий заголовок. Такая структура (заголовок + данные) называется пакетом. Процесс повторяется от уровня к уровню до тех пор, пока пакет не достигнет канального уровня. Здесь, помимо заголовка, к концу пакета добавляется завершающий блок (“хвостовик”), который применяется для синхронизации. Затем пакет передаётся вниз, на физический уровень, где и осуществляется его фактическая отправка к узлу назначения.

На принимающем компьютере заголовки и завершающие блоки, относящиеся к определённым уровням, отделяются один за другим по мере того, как пакет проходит от уровня к уровню вверх и достигает принимающего процесса. Протокол на каждом уровне интерпретирует только ту информацию, которая содержится в заголовке или в завершающем блоке, которые были добавлены к пакету одноимёнными уровнями при передаче. Остальная часть пакета рассматривается как данные и передаётся на вышележащий уровень.

Несмотря на то, что в действительности передача данных осуществляется вертикально, каждый уровень разрабатывается таким образом, что он воспринимает передачу так, как будто она происходит горизонтально. Например, когда передающий транспортный уровень получает сообщение с сеансового уровня, он присоединяет транспортный заголовок и посылает это сообщение принимающему транспортному уровню. В действительности сообщение проходит все последующие нижележащие уровни модели OSI на обоих компьютерах, хотя для транспортного уровня это не важно.

5. Структура стека TCP/IP. Краткая характеристика протоколов

Семейство протоколов TCP/IP используется в основном для связи компьютеров всемирной информационной сети Internet. Однако многие корпоративные сети, в том числе не подключённые к Internet, построены на базе семейства TCP/IP.

В целом, широкое распространение стека TCP/IP объясняется следующими его полезными свойствами:

• высокий уровень стандартизации;

• использование в сети Internet;

• поддержка современными операционными системами;

• возможность построения на базе TCP/IP корпоративной сети (Intranet).

Модель TCP/IP была разработана до появления модели взаимодействия открытых систем (OSI), поэтому соответствие уровней стека TCP/IP уровням модели OSI достаточно условно.

Модель TCP/IP имеет 4 уровня. Их примерное соответствие модели OSI приведено на следующем рисунке:

Модель TCP/IP Модель OSI

| Прикладной Application | HTTP FTP SMTP DNS | 4b Прикладной Application | ||

| 4b Представления Presentation | ||||

| 4b Сессионный Session | ||||

| 4Ь Транспортный Transport | TCP UDP SCTP | 4b Транспортный Transport | ||

| 4Ь Межсетевой Internet | IP ICMP Л DD | 4b Сетевой ^4 Network | ||

| 4b Доступа к сети bF Network Access |

| Ethernet |

| Канальный Datalink |

| 4b Физический V Physical | ||||

|

|

Далее протоколы, входящие в состав стека TCP/IP рассматривается по уровням, начиная с нижнего - уровня сопряжения со средой передачи.

2020-09-24

2020-09-24 155

155