Режим обратная связь по выходу

Режим обратная связь по шифротексту

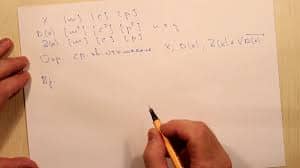

Схема режима обратная связь по шифротексту - CFB (Ciphertext Feedback) показана на рис. 3.4. Схема, приведенная ранее на рис. 1.13, может рассматриваться как простейший частный случай данной схемы.

В ГОСТ 28147-89 аналогичный режим назван режимом гаммирования с обратной связью. Свойства данной схемы шифрования аналогичны режиму СВС: при зашифровании каждый блок шифротекста зависит от всего предшествующего ему открытого текста, при расшифровании отсутствует эффект "размножения" ошибок.

Рис. 3.4. Режим шифрования CFB: а - зашифрование; б- расшифрование; s0 - синхропосылка

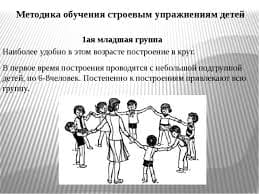

Схема шифрования в режиме обратной связи по выходу - OFB (Output Feedback) показана на рис. 3.6. Схема, приведенная ранее на рис. 1.12, может рассматриваться как простейший частный случай данной схемы. Гамма шифра снимается с выходов генератора псевдослучайных кодов, реализованного на основе n-разрядного регистра сдвига, в цепи обратной связи которого используется функция зашифрования.

Рис. 3.5. Режим шифрования CFB при t = n; a- зашифрование; б - расшифрование; s0 - синхропосылка

4.

Рис. 3.6. Режим шифрования OFB: a - зашифрование; б - расшифрование; s0 - синхропосылка

В схеме режима счетчика (Counter) (рис. 3.7) ГПК имеет ярко выраженную двухступенчатую структуру. Первая ступень - это либо н-разрядный счетчик, изменение состояния которого задается формулой Si=Si-1+1, либо генератор n-разрядных кодов, единственное требование к которому - это максимально возможный период выходной последовательности. Каждый n-разрядный двоичный набор с выхода счетчика или генератора кодов первой ступени поступает на вход функции зашифрования, результатом действия которой становится очередной элемент гаммы. Так же как и в режиме OFB, для обратимости процедур шифрования при зашифровании и расшифровании должна использоваться одна и та же синхропосылка.

Рис. 3.7. Режим шифрования Counter, а - зашифрование; б - расшифрование; s0 - синхропосылка

Режим счетчика и режим OFB с точки зрения обеспечения высокого уровня криптозащиты являются наиболее эффективными: именно они по своей сути наиболее близки к схеме одноразового использования, т.е. к абсолютно стойкому шифру. С одинаковым на то основанием оба они могут называться режимом гаммирования и в качестве последнего имеют следующие свойства:

• при зашифровании и расшифровании используется одна и та же функция ЕАВ.

• любой элемент (бит, байт, блок и т. п.) информационной последовательности шифруется независимо от других;

• изменение любого бита шифротекста на противоположное значение приводит после расшифрования к аналогичному изменению соответствующего бита открытого текста;

• шифрование нулевой последовательности дает на выходе гамму;

• если известны две последовательности с1 и с2, зашифрованные с использованием одних и тех же значений к и s1, т. е. с использованием одной и той же гаммы, и известна последовательность р1, то последовательность р2 может быть легко вычислена по формуле р2=с1Åс2Åр1, так как справедливо соотношение c1Åc2Åp1=gÅc2=р2.

Третье свойство режимов гаммирования дает возможность противнику, не обладающему секретным ключом, воздействуя лишь на биты шифротекста, вносить предсказуемые, а в некоторых случаях даже целенаправленные, изменения в получаемый после расшифрования открытый текст. Однако, как справедливо отмечается в, это свойство гаммирования нельзя считать недостатком, так как обеспечение секретности, с одной стороны, и обеспечение целостности и подлинности (аутентичности) информации, с другой - суть различные свойства криптосистем.

Режим счетчика следует признать более качественным, чем режим OFB, учитывая что во втором случае криптостойкая функция ЕАВ, используемая в цепи обратной связи ГПК, вовсе не гарантирует максимально возможный период гаммы. Кроме того, если в режиме счетчика при реализации алгоритма ЕАВ, не используемого в цепи обратной связи ГПК, возникает случайное искажение информации, то при этом искажается только один элемент гаммы, а значит, неправильно расшифровывается только один соответствующий блок.

Приведенные 5 режимов использования блочных шифров являются наиболее распространенными. Более того, первые 4 из них в свое время были официально утверждены Национальным бюро стандартов США (MBS) в качестве режимов использования алгоритма DES.

2014-02-04

2014-02-04 617

617