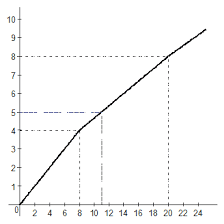

В основе проектирования системы защиты информации можно использовать экономическую модель. В основе этой модели лежит тезис о том, что все информационные угрозы в конечном итоге должны быть экономически оправданы. Действительно, реализация любой информационной угрозы связана с определенными затратами: тратятся средства на изучение обстановки, разработку плана и технологии реализации угрозы, приобретения оборудования и необходимых специальных технических средств, имеются расходы и на этапе реализации информационной угрозы. Источник угрозы надеется на то, что все эти затраты окупятся сведениями, которые он получит. Мерой такого сопоставления является величина:  , где Z – эквивалентная стоимость полученных сведений, а b – совокупные затраты по организации угрозы. Чем больше величина

, где Z – эквивалентная стоимость полученных сведений, а b – совокупные затраты по организации угрозы. Чем больше величина  , тем больше вероятность угрозы. Обозначим данное отношение через

, тем больше вероятность угрозы. Обозначим данное отношение через  - коэффициент опасности угрозы, используя экономическую модель угроз, можно сделать следующие выводы:

- коэффициент опасности угрозы, используя экономическую модель угроз, можно сделать следующие выводы:

1. Чем больше информационная значимость зоны Z, тем больше вероятность угрозы при прочих равных условиях.

2. Чем меньше затраты на реализацию угрозы, тем больше вероятность угрозы.

Рассмотрим в качестве примера акустические угрозы в отношении некоторого условного помещения. Методику оценки эффективности системы безопасности в упрощенном виде можно представить в виде следующей последовательности действий:

1. Составить полный перечень возможных каналов утечки речевой информации.

2. Для каждой угрозы определить коэффициент опасности угрозы  , для акустических угроз

, для акустических угроз  =

=  , где

, где

- объем похищенной информации, при реализации угрозы.

- объем похищенной информации, при реализации угрозы.

- стоимость бита информации (равен 1, поскольку все угрозы сравниваются между собой);

- стоимость бита информации (равен 1, поскольку все угрозы сравниваются между собой);

- полоса частот;

- полоса частот;

T – длительность работы

q – средняя величина динамического диапазона

b – затраты на реализацию угрозы.

3. Определить необходимые технические средства противодействия информационным угрозам (составить полный перечень)

4. Для каждого технического средства определить ранговый коэффициент  , чем больше величина

, чем больше величина  , тем больше оснований применить данное техническое средство для защиты от соответствующей информационной угрозы.

, тем больше оснований применить данное техническое средство для защиты от соответствующей информационной угрозы.

5. Выбор решения осуществляется путем отбора технических устройств с наибольшими значениями  .

.

6. Эффективность системы защиты информации определяется выражением:

, где

, где  - целочисленная функция принимающая значение 1, если противодействие i –ой угрозе предусматривается системой защиты, 0 –если противодействие отсутствует.

- целочисленная функция принимающая значение 1, если противодействие i –ой угрозе предусматривается системой защиты, 0 –если противодействие отсутствует.

2015-04-01

2015-04-01 617

617